文章仅供参考,禁止用于非法途径

文章目录

前言

年末实在是太忙了,这篇文章打开了好几次,终于拼凑完了

上篇【2022-01-11】JS逆向之拉钩登入(上)讲到了加密用到的aeskey,这篇继续讲

一、页面分析

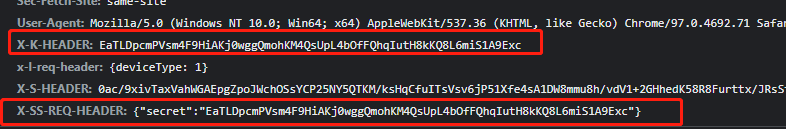

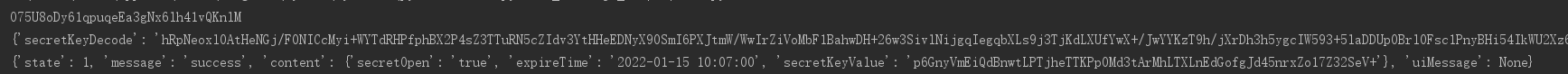

这个https://gate.lagou.com/system/agreement 接口是激活aeskey的,然后回返回secretKeyValue,用于后续请求头里的X-SS-REQ-HEADER 和 X-K-HEADER

然后这个X-S-HEADER就是接口链接的aes加密了

二、加解密定位和分析

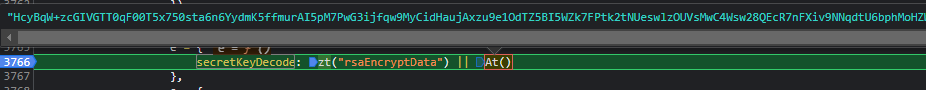

先进到这个At()方法里看看

扣下方法即可搞定

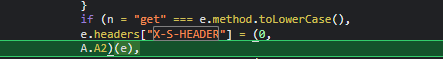

然后再来看X-S-HEADER这个参数,加密位置再这

搞个断点断下,进去看看,还是老地方,参数变得就是这个链接Vt(r)前面会做一个替换,然后就是SHA256跟AES的加密了,之前提过,就不再重复

然后调试运行下,对了就继续往下走

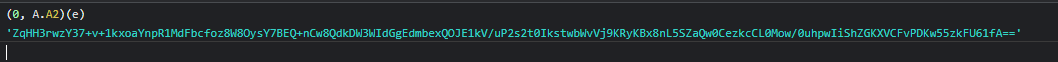

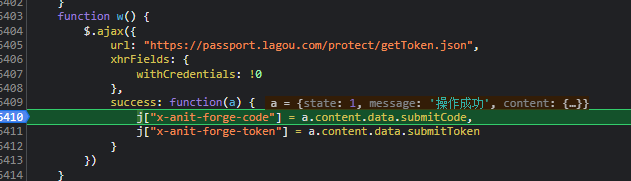

然后请求头里还有这两参数,咋感觉是刚加上的,之前看好像还没有来着

直接搜这个参数,然后网上追即可,继续下断点重新断住

也是熟悉的AES加密,直接调用原来的方法

现在,接口上的参数生成方式基本都已经知道了,然后就是测试阶段

三、测试

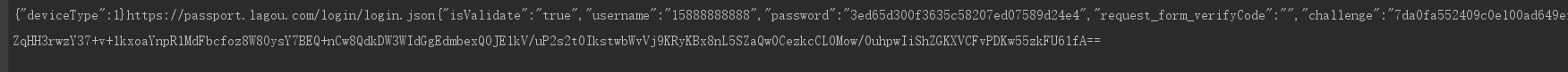

这个是没有通过验证码的测试

然后加上验证码后,就登入成功了

这里就不讲验证码相关的了,主要是这几个加密的参数