目录

一、授权规则

1)授权规则

授权规则可以对调用方的来源做控制,有白名单和黑名单两种方式。

- 白名单:来源(origin)在白名单内的调用者允许访问

- 黑名单:来源(origin)在黑名单内的调用者不允许访问

例如,我们限定只允许从网关来的请求访问order-service,那么流控应用中就填写网关的名称

Sentinel是通过RequestOriginParser这个接口的parseOrigin来获取请求的来源的。

public interface RequestOriginParser { /** * 从请求request 对象中获取origin,获取方式自定义 * @param request * @return */ String parseOrigin(HttpServletRequest request); }例如,我们尝试从request中获取一个名为origin的请求头,作为origin的值:

package com.cloud.order.config; import com.cloud.order.service.RequestOriginParser; import org.springframework.stereotype.Component; import org.springframework.util.StringUtils; import javax.servlet.http.HttpServletRequest; /** * @author :jizhibing * @date :Created in 2022/4/26 * @description: */ @Component public class HeaderOriginParser implements RequestOriginParser { @Override public String parseOrigin(HttpServletRequest request) { String origin = request.getHeader("origin"); if(!StringUtils.isEmpty(origin)){ origin="blank" ; } return origin; } }我们还需要在gateway服务中,利用网关的过滤器添加名为gateway的origin头:

gateway: default-filters: - AddRequestHeader=origin,gateway # 添加名为origin的请求头,值为gateway给/order/{orderId} 配置授权规则:

2)自定义异常结果

默认情况下,发生限流、降级、授权拦截时,都会抛出异常到调用方。如果要自定义异常时的返回结果,需要实现BlockExceptionHandler接口:

public interface BlockExceptionHandler { /** * 处理请求被限流、降级、授权拦截时抛出的异常:BlockException * @param request * @param response * @param e * @throws Exception */ void handle(HttpServletRequest request, HttpServletResponse response, BlockException e) throws Exception; }而BlockException包含很多个子类,分别对应不同的场景:

异常

说明

FlowException

限流异常

ParamFlowException

热点参数限流的异常

DegradeException

降级异常

AuthorityException

授权规则异常

SystemBlockException

系统规则异常

我们在order-service中定义类,实现BlockExceptionHandler接口:

@Component public class SentinelExceptionHandler implements BlockExceptionHandler { @Override public void handle(HttpServletRequest request, HttpServletResponse response, BlockException e) throws Exception { String msg = "未知异常"; int status = 429; if (e instanceof FlowException) { msg = "请求被限流了"; } else if (e instanceof ParamFlowException) { msg = "请求被热点参数限流"; } else if (e instanceof DegradeException) { msg = "请求被降级了"; } else if (e instanceof AuthorityException) { msg = "没有权限访问"; status = 401; } response.setContentType("application/json;charset=utf-8"); response.setStatus(status); response.getWriter().println("{\"msg\": " + msg + ", \"status\": " + status + "}"); } }

二、规则管理模式

Sentinel的控制台规则管理有三种模式:

| 推送模式 |

说明 |

优点 |

缺点 |

| 原始模式 |

API 将规则推送至客户端并直接更新到内存中,扩展写数据源(WritableDataSource),默认就是这种 |

简单,无任何依赖 |

不保证一致性;规则保存在内存中,重启即消失。严重不建议用于生产环境 |

| Pull 模式 |

扩展写数据源(WritableDataSource), 客户端主动向某个规则管理中心定期轮询拉取规则,这个规则中心可以是 RDBMS、文件 等 |

简单,无任何依赖;规则持久化 |

不保证一致性;实时性不保证,拉取过于频繁也可能会有性能问题。 |

| Push 模式 |

扩展读数据源(ReadableDataSource),规则中心统一推送,客户端通过注册监听器的方式时刻监听变化,比如使用 Nacos、Zookeeper 等配置中心。这种方式有更好的实时性和一致性保证。生产环境下一般采用 push 模式的数据源。 |

规则持久化;一致性; |

引入第三方依赖 |

1)规则管理模式-原始模式

原始模式:控制台配置的规则直接推送到Sentinel客户端,也就是我们的应用。然后保存在内存中,服务重启则丢失

2)规则管理模式-pull模式

pull模式:控制台将配置的规则推送到Sentinel客户端,而客户端会将配置规则保存在本地文件或数据库中。以后会定时去本地文件或数据库中查询,更新本地规则。

3)规则管理模式-push模式

push模式:控制台将配置规则推送到远程配置中心,例如Nacos。Sentinel客户端监听Nacos,获取配置变更的推送消息,完成本地配置更新。

小结:

Sentinel的三种配置管理模式是什么?

- 原始模式:保存在内存

- pull模式:保存在本地文件或数据库,定时去读取

- push模式:保存在nacos,监听变更实时更新

三、Sentinel 规则持久化

1)修改order-service服务

修改OrderService,让其监听Nacos中的sentinel规则配置。

具体步骤如下:

1.引入依赖

在order-service中引入sentinel监听nacos的依赖:

<dependency> <groupId>com.alibaba.csp</groupId> <artifactId>sentinel-datasource-nacos</artifactId> </dependency>2.配置nacos地址

在order-service中的application.yml文件配置nacos地址及监听的配置信息:

spring: cloud: sentinel: datasource: flow: nacos: server-addr: localhost:8848 # nacos地址 dataId: orderservice-flow-rules groupId: SENTINEL_GROUP rule-type: flow # 还可以是:degrade、authority、param-flow

2)修改sentinel-dashboard源码

SentinelDashboard默认不支持nacos的持久化,需要修改源码。

1. 解压

解压sentinel源码包:

然后并用IDEA打开这个项目,结构如下:

2. 修改nacos依赖

在sentinel-dashboard源码的pom文件中,nacos的依赖默认的scope是test,只能在测试时使用,这里要去除:

将sentinel-datasource-nacos依赖的scope去掉:

<dependency> <groupId>com.alibaba.csp</groupId> <artifactId>sentinel-datasource-nacos</artifactId> </dependency>3. 添加nacos支持

在sentinel-dashboard的test包下,已经编写了对nacos的支持,我们需要将其拷贝到main下。

4. 修改nacos地址

然后,还需要修改测试代码中的NacosConfig类:

修改其中的nacos地址,让其读取application.properties中的配置:

在sentinel-dashboard的application.properties中添加nacos地址配置:

nacos.addr=localhost:88485. 配置nacos数据源

另外,还需要修改com.alibaba.csp.sentinel.dashboard.controller.v2包下的FlowControllerV2类:

让我们添加的Nacos数据源生效:

6. 修改前端页面

接下来,还要修改前端页面,添加一个支持nacos的菜单。

修改src/main/webapp/resources/app/scripts/directives/sidebar/目录下的sidebar.html文件:

将其中的这部分注释打开:

修改其中的文本:

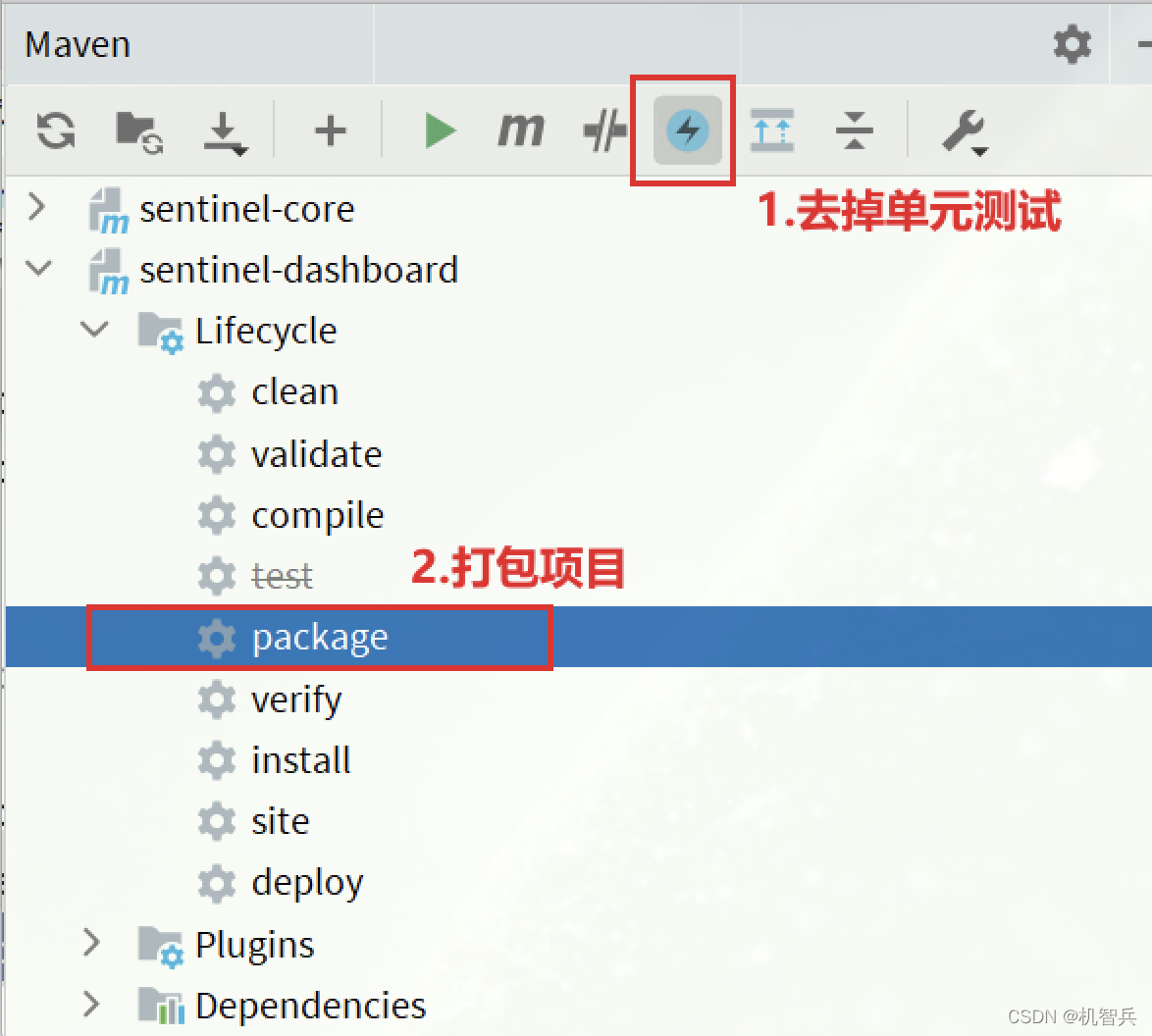

7. 重新编译、打包项目

运行IDEA中的maven插件,编译和打包修改好的Sentinel-Dashboard:

8.启动

启动方式跟官方一样:

java -jar sentinel-dashboard.jar如果要修改nacos地址,需要添加参数:

java -jar -Dnacos.addr=localhost:8848 sentinel-dashboard.jar

结尾

- 感谢大家的耐心阅读,如有建议请私信或评论留言。

- 如有收获,劳烦支持,关注、点赞、评论、收藏均可,博主会经常更新,与大家共同进步