文章目录

shiro反序列化漏洞修复

前言

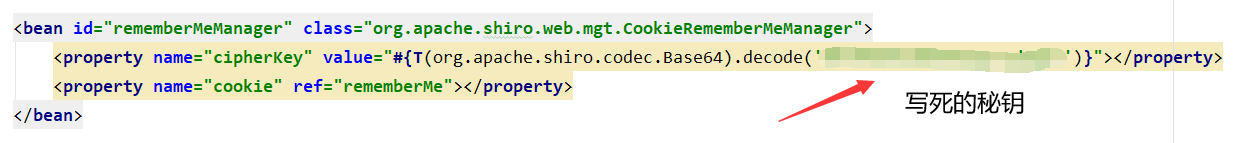

最近项目在进行安全漏洞扫描的时候,出现一个shiro的反序列化漏洞的问题:目标IP站点存在Apache shiro 已知密钥泄露导致的远程代码执行漏洞。通过查找项目源码发现,在shiro的配置文件里,确实写死了一个秘钥,在开发环境的中不建议直接写死秘钥,大家要引以为戒!

解决方案

后面通过源码分析,发现了shiro有自己的随机生成秘钥的方法。既然找到的方法,那就好说了,按照源码的方式新写一个秘钥生成器

public class GenerateCipherKey {

/**

* 随机生成秘钥,参考org.apache.shiro.crypto.AbstractSymmetricCipherService#generateNewKey(int)

* @return

*/

public static byte[] generateNewKey() {

KeyGenerator kg;

try {

kg = KeyGenerator.getInstance("AES");

} catch (NoSuchAlgorithmException var5) {

String msg = "Unable to acquire AES algorithm. This is required to function.";

throw new IllegalStateException(msg, var5);

}

kg.init(128);

SecretKey key = kg.generateKey();

byte[] encoded = key.getEncoded();

return encoded;

}

}

最后在shiro的配置文件里,引用GenerateCipherKey的generateNewKey方法

<bean id="rememberMeManager" class="org.apache.shiro.web.mgt.CookieRememberMeManager">

<property name="cipherKey" value="#{T(com.xxx.xxx.xxx.xxx.GenerateCipherKey).generateNewKey()}"></property>

<property name="cookie" ref="rememberMe"></property>

</bean>

参考地址:https://blog.csdn.net/weixin_38307489/article/details/104618667