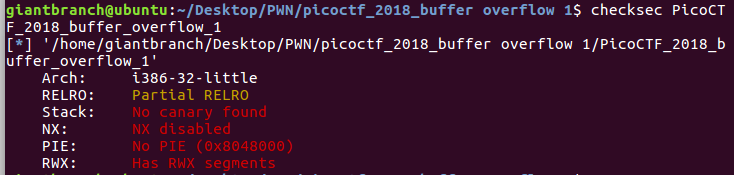

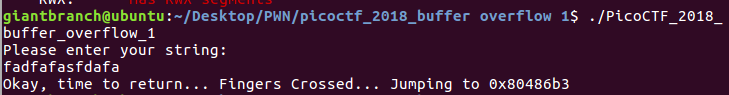

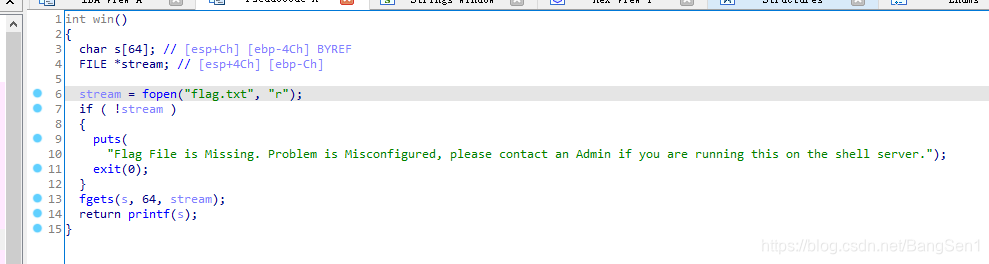

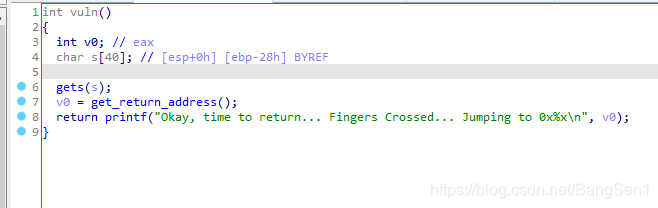

[BUUCTF]PWN——picoctf_2018_buffer overflow 1

猜你喜欢

转载自blog.csdn.net/BangSen1/article/details/115028160

今日推荐

周排行