前言

原理就是通过腾讯云的云函数将我们的请求进行转发,目标那里获取到的IP即腾讯云的IP,并且有CDN。

实战

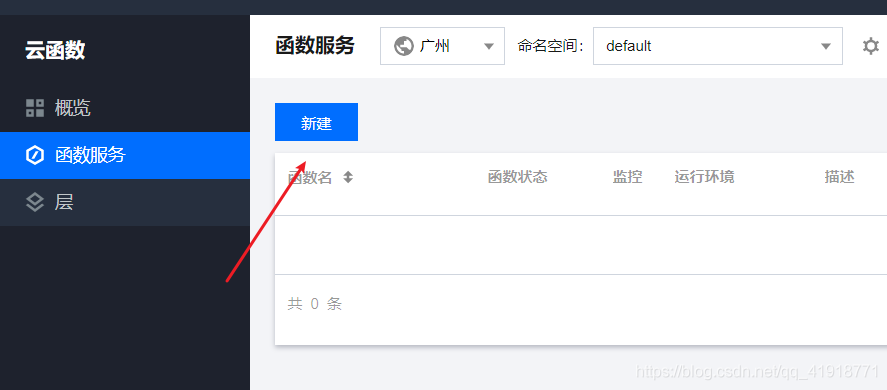

首先我们登陆到腾讯云的控制台https://console.cloud.tencent.com/scf。第一次使用云函数的时候可能需要授权。点击新建

这里直接默认就好,也可以设置一下函数名称和地域。然后点击完成

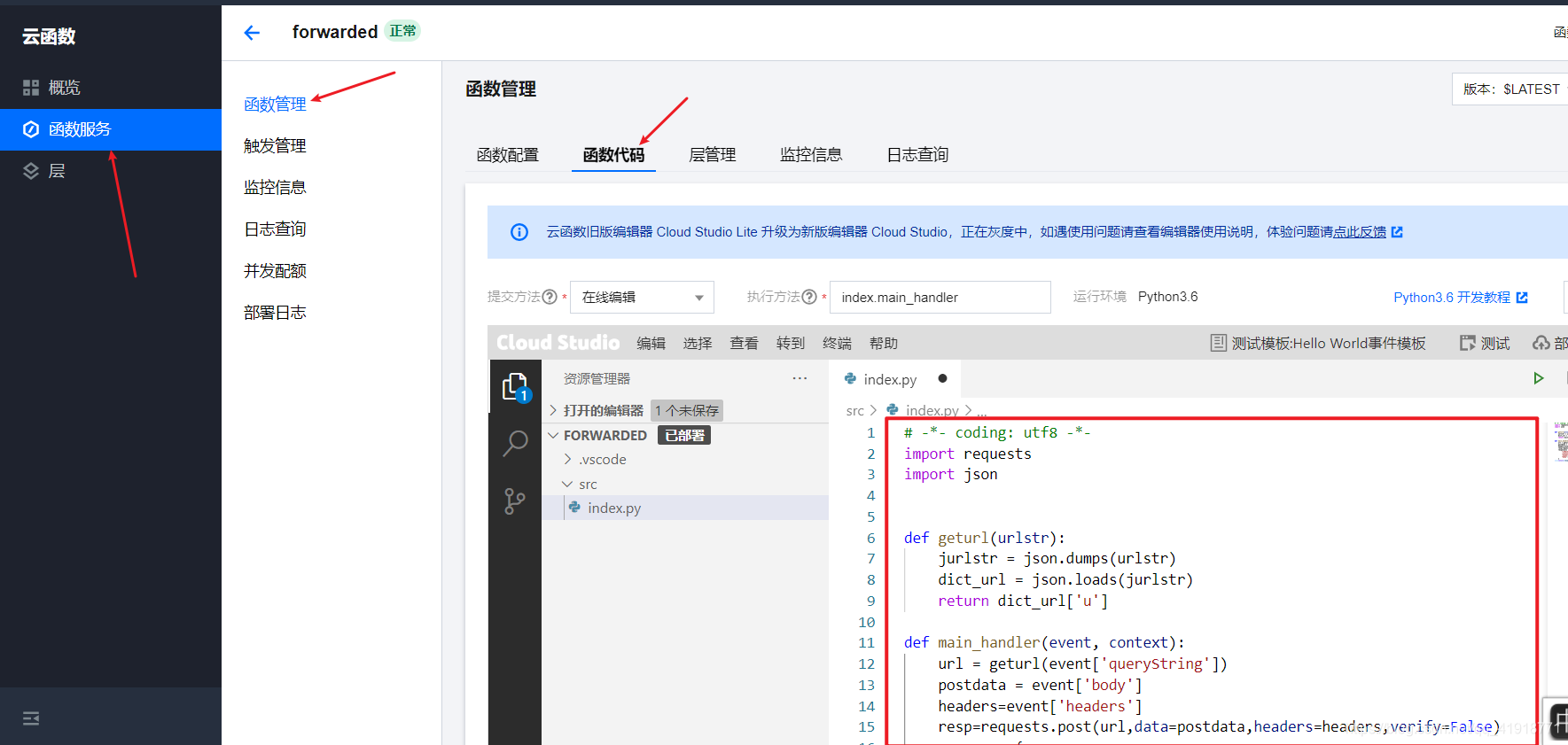

然后依次点击函数服务->函数管理->函数代码。将下面的代码粘贴到index.py中

# -*- coding: utf8 -*-

import requests

import json

def geturl(urlstr):

jurlstr = json.dumps(urlstr)

dict_url = json.loads(jurlstr)

return dict_url['u']

def main_handler(event, context):

url = geturl(event['queryString'])

postdata = event['body']

headers=event['headers']

resp=requests.post(url,data=postdata,headers=headers,verify=False)

response={

"isBase64Encoded": False,

"statusCode": 200,

"headers": {

'Content-Type': 'text/html;charset='+resp.apparent_encoding},

"body": resp.text

}

return response

向下滑动,点击部署。

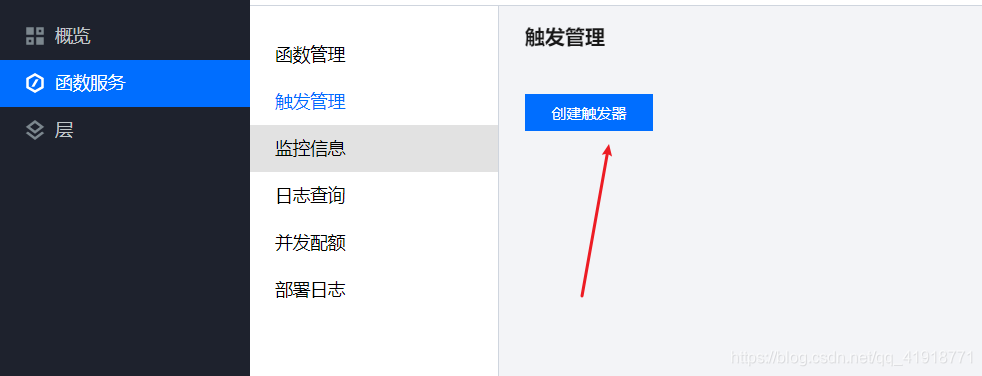

部署完成后,依次点击函数服务->触发管理->创建触发器

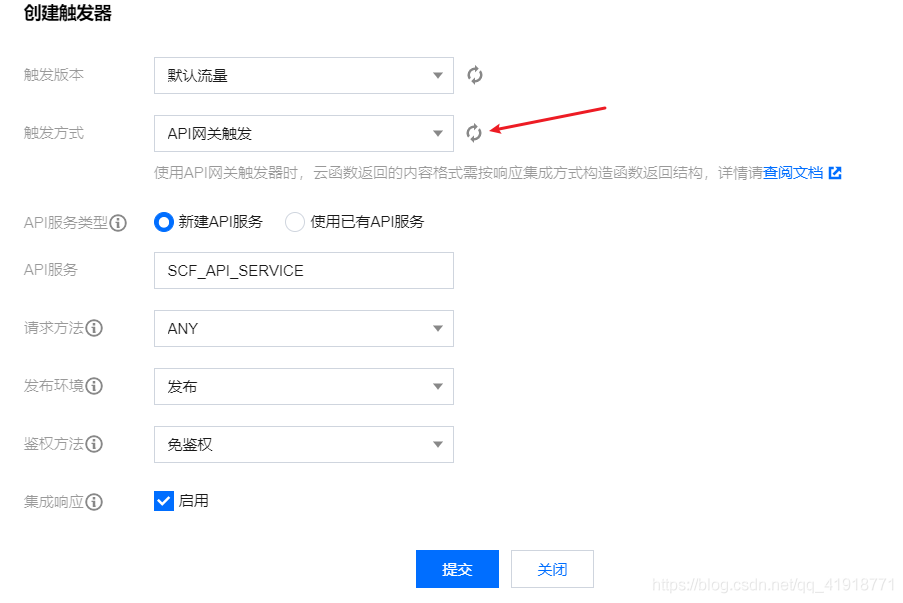

这里选择API网关触发。第一次的时候可能需要授权。其他默认即可,点击提交

复制下面的访问路径。

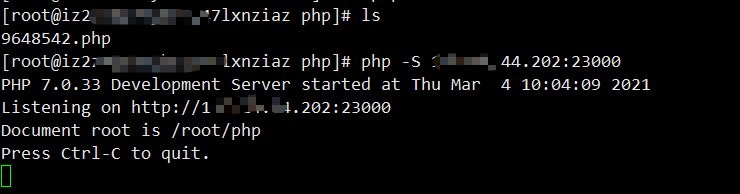

然后我给我的vps种个马,使用php开启临时服务器。使用腾讯云函数访问自己的马。

图中的9648542.php即是一句话木马

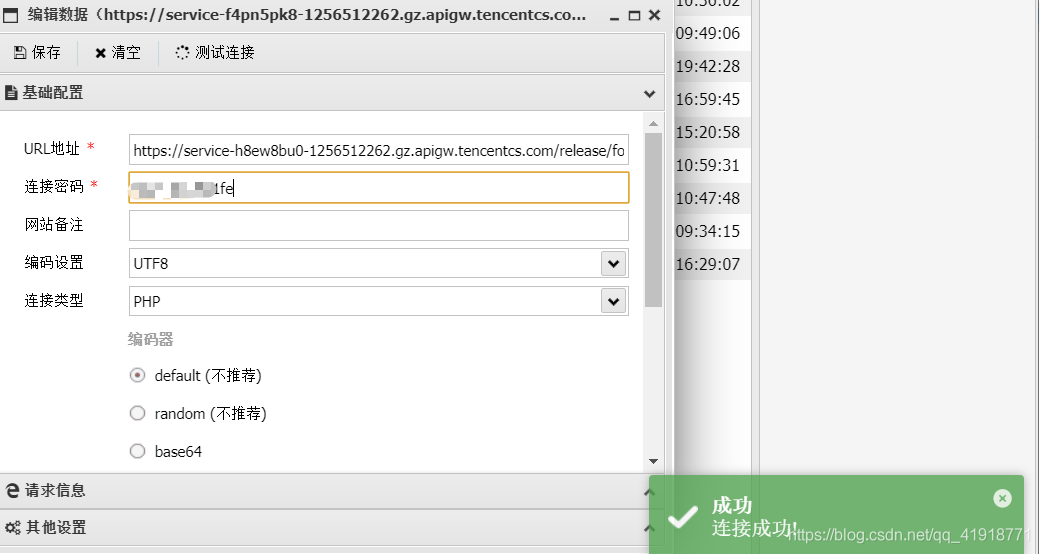

打开蚁剑,url设置为刚刚复制的访问路径?u=木马路径。

我这里是

https://service-h8ew8bu0-1256512262.gz.apigw.tencentcs.com/release/forwarded?u=http://vps/9648542.php

测试连接,连接成功。

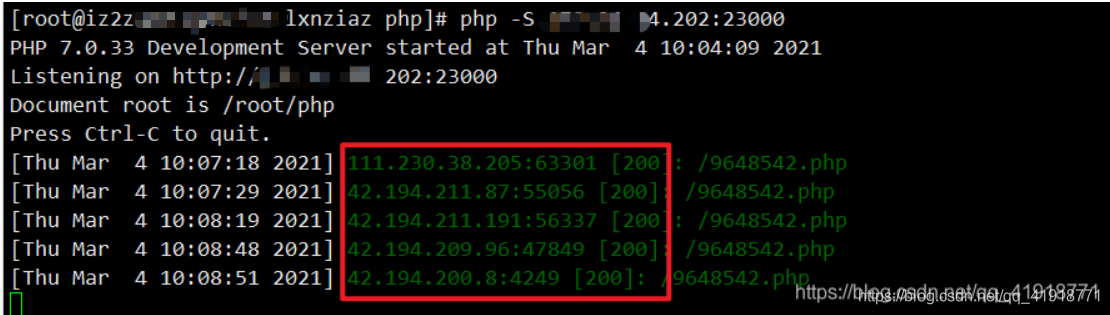

可以看到每次测试连接的时候IP都不一样,也就是腾讯云的CDN。

1.在函数管理 - 函数配置里面,最好把执行超时时间设置成和蚁剑里面的超时时间一样或者更长。

参考:https://mp.weixin.qq.com/s/nq5b4J0Y9TsiC4wQH-MPTg