题目链接:https://ctf.bugku.com/challenges/detail/id/27.html

题目作者:

提 示:

描 述: 来源:第七届山东省大学生网络安全技能大赛

解题思路:

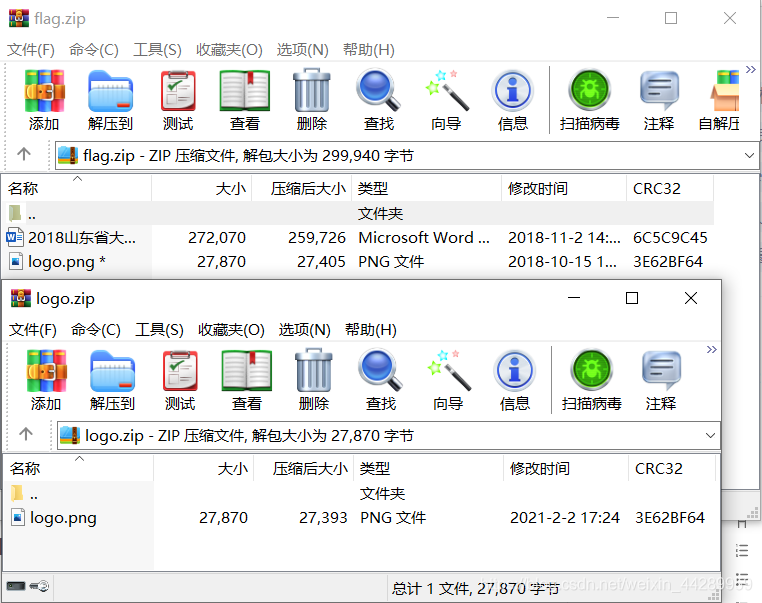

拿到这道题,一个压缩包和图片。

习惯性先对着图片一顿扫,什么binwalk+foremost啊,zsteg啊,010Editor啊,啥有用东西也没扫到。

然后开始对压缩包下手,发现加密,直接010Editor改二进制(这一步着急了,没仔细看压缩包内容),发现不是伪加密,然后又打开压缩包。

发现也有一个logo.png,丢进压缩包用WinRAR查看CRC32(这里由于习惯是用360zip压缩的,给后边留下了一个bug,造成了不小的困扰),发现这两个文件完全一致,基本可以断定就是使用明文攻击。

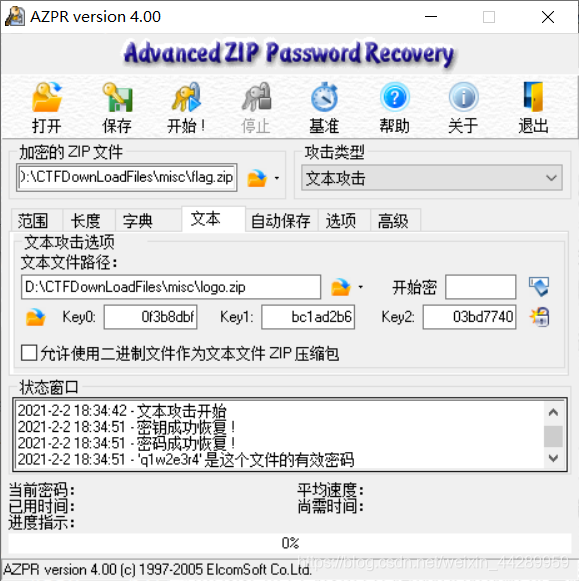

然后打开AZPR,把两个压缩包在对应位置打开,然后准备爆破。这里注意一下,必须用WinRAR压缩图片,其他软件可能由于算法不一致会导致各种各样奇奇怪怪的bug,(ps:刚开始我就是用360zip压缩的,没注意,导致后边开始攻击时遇到bug一下子就蒙了,网上搜了搜也确实是明文攻击,直到看到这位老哥@feng_2016)文章写道两个压缩软件必须一样,才想着再用WinRAR压缩一下试试)

搜真理的时候发现不少文章下边评论里的码友不太明白中间那三个Key从哪儿搞,这个其实不用管,只要把两个对应的压缩包放在对应位置直接点开始就行了,这三个key可以自动生成。