图像隐写分析的比赛,可能是Kaggle今年最有趣的比赛了。以及我缺些队友。(写后吐槽:这篇博客代码看完就好,后面就不用太细看了)

ALASKA2 Image Steganalysis

目录

前言

先推荐一个群

参加了最近的Kaggle比赛,ALASKA2 Image Steganalysishttps://www.kaggle.com/c/alaska2-image-steganalysis。

个人成绩是0.858(小铜牌),排行榜上最好的目前是0.926。

觉得挺有趣的,就和大家分享一下简单的图像隐写技术。可以把信息藏在图片里,还是挺酷的,毕竟谁没有一个间谍梦呢?

什么是图像隐写

隐写术通常是指可以在无害的掩盖对象中隐藏信息的技术和方法。由此产生的隐身对象尽可能地类似于原始掩盖对象。因此,它可以通过可能受到窃听者窃听的不安全通信信道发送

完成图像隐写的代码

1.pip install stegano

pip install stegano

2.准备一张PNG图

随便准备一张png的图片

我用的是这张“求关注”

3.把信息藏到你的图片里(简单的代码)

我就藏一个“Follow and like”,公开要关注和点赞

import skimage.io as sk

from stegano import lsb

image = sk.imread("/Users/phoenix/Desktop/求关注.png")

secret = lsb.hide("/Users/phoenix/Desktop/求关注.png", "Follow and like")

secret.save("/Users/phoenix/Desktop/encoded.png")

连着import也就五行代码(其实四行就行了sk.imread,只是告诉大家图片的路径是哪里)

4.生成了一个全新的图片

当然人眼是肯定看不出两个图有啥区别。

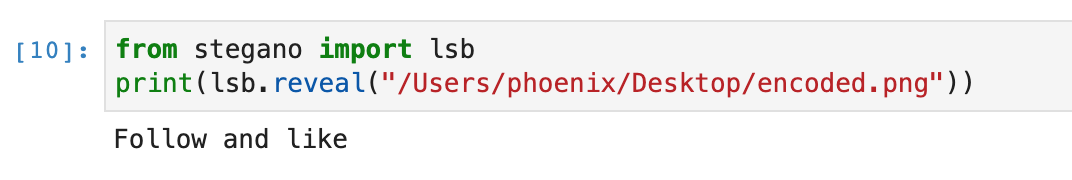

5.解密那张加密的图(简单的代码)

from stegano import lsb

print(lsb.reveal("/Users/phoenix/Desktop/encoded.png"))

结果就是

嘿嘿,是不是很有趣

关于这场比赛的个人理解及自己的需求

挺有趣的。。。才开始没多久,最高分就非常高了。

第一次训练的结果是0.6,已经让我很意外了。毕竟那个0.6,只是用最简单的CNN模型跑了一下。只是初试。还有就是Keras真的是太好用了。

那么接下来就是提高了,一个不想当厨子的裁缝绝不是好司机(不想当将军的士兵不是好的士兵),那么一个不想拿奖金的参赛者绝不是好的博主。

至于怎么拿奖金,那自然是需要两个大佬了,一个是要有研究过DCT的,最好对图像隐写有研究的,另一个则是要很懂深度学习的且硬件条件足够好的。有这两个或者其中一个,那么成绩自然有很大的提高。

如果都没有的话,那我就只能继续孤军奋战了。离结束还有两个月,这两个月,把成绩提到0.7以上肯定是没有问题的。毕竟一个人力量有限,我的mac能力也很有限啊。

结束语

每周一篇博客完成,目前我挖的坑有点点多。

python的代码加速专栏里面要更新,Kaggle的这个比赛也是,Keras的学习也是。要写的东西还是挺多的,希望下周可以两更。还有我的日常水事也还没写。薪水也没加呢。

不过话又说回来了,这周挺充实的。。。工作,学习,比赛都是有很大进步。

比我更充实的可能就是我的小mac了。

比我的小mac更充实的,应该就是我小mac里的风扇了,每天晚上它都要最大功率忙一个晚上。要是有好用的mac散热器,可以给我推荐一下。

。

。

。

最后,这是一张加密了的图。