MPF简介

MPF三大组成部分

配置3到4层策略

OSI 3到4层Class-map定义流量

OSI 3到4层Policy-map运用行为到流量

OSI 3到4层policy-map详解

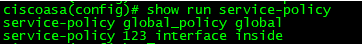

Service Policy

1.运用policy-map到一个接口,或者全局运用到所有接口

2.策略的方向基于policy-map的运用

- 没接口:归类和行为被运用到两个方向上 全局:归

- 类和行为被运用到所有接口的入方向 policing,

- shaping和priority例外

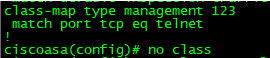

MPF对网管流量的控制

拓扑图需求如下所示:

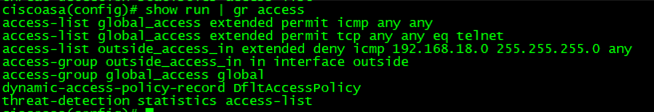

匹配acl规则全局放行icmp/telnet 流量,但拒绝outside进入的icmp

(接口访问规则优于全局访问规则,注意全局规则只能有一个生效)

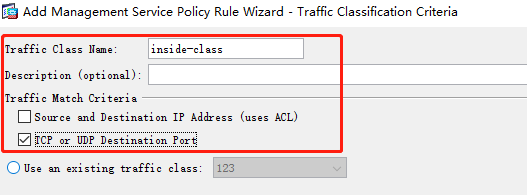

由于网络策略只能控制穿越的流量,而抵达ASA的流量只能用管理策略来控制,所以通过CLI配置管理策略步骤如下:

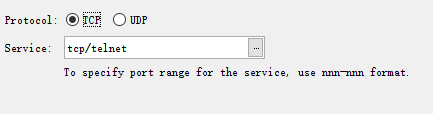

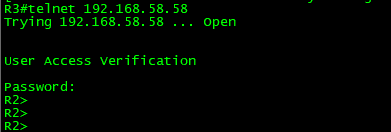

首先在ASA输入放行 telnet 192.168.30.0 255.255.255.0 inside 的流量

Asdm图像化添加管理策略步骤如下:

在ASA原默认全局策略下添加状态话监控icmp流量,这样outbound方向的icmp流量就可以允许通过了,telnet流量默认也允许通过。

(ASA默认只对tcp/udp流量进行状态监控,icmp和esp默认拒绝)

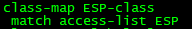

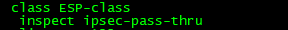

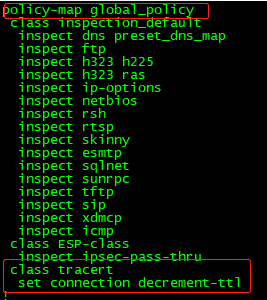

想要放行ESP流量,首先acl抓取esp流量,再在class-map调用acl,接着可以在默认的policy-map调用class-map动作为监控ipsec双向通过流量(一个policy可以有多个access,其中每个class有各自的动作),最后在默认的service-map中调用global_policy

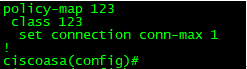

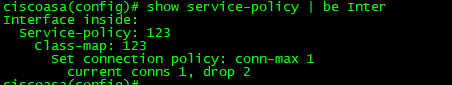

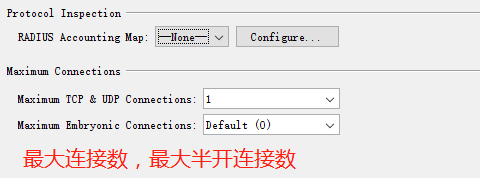

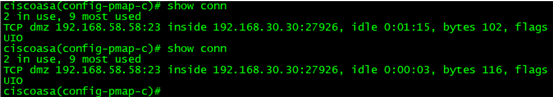

限制无用idle时间内关闭重置连接,首先acl匹配流量,class-map调用acl,再在policy-map调用class-map。注意测试得知,只能将一个policy-map配置作为全局的service-policy

这里超时没有断开连接,但是idle时间刷新了,不知道为什么可能自动重新建立连接了

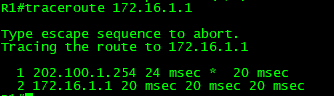

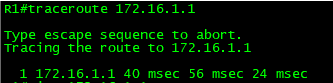

由于默认ASA工作在透明模式并处理穿越流量时不减TTL值

(源tracer目的主机,发送ttl值为1且端口号大于3000的udp报文,第一跳路由收到后减去ttl值后为零,发送icmp超时给源,源收到后记录地址信息,再发送ttl为2的报文给目的,直到目的接收到后检测没有大于3000的端口服务后发送icmp端口不可达信息给源)

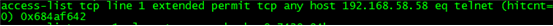

思科tracer默认发送端口号为33434的udp报文,所以定义acl抓取大于33433的udp报文

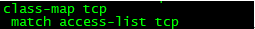

定义一个class-map匹配acl,

在全局调用的server-policy global_policy里调用class-map动作为减ttl

测试成功!!!