文件下载功能在很多Web系统上都会出现,一般我们当点击下载链接,便会向后台发送一个下载请求,一般这个请求会包含一个需要下载的文件名称,后台在收到请求后 会开始执行下载代码,将该文件名对应的文件response给浏览器,从而完成下载。 如果后台在收到请求的文件名后,将其直接拼进下载文件的路径中而不对其进行安全判断的话,则可能会引发不安全的文件下载漏洞。

此时如果 攻击者提交的不是一个程序预期的的文件名,而是一个精心构造的路径(比如../../../etc/passwd),则很有可能会直接将该指定的文件下载下来。 从而导致后台敏感信息(密码文件、源代码等)被下载。

从平台上这个介绍看,这个漏洞原理还是比较简单的,我们测试一下:

从页面中的源代码中看到执行下载的代码为:execdownload.php?filename=rayal.png

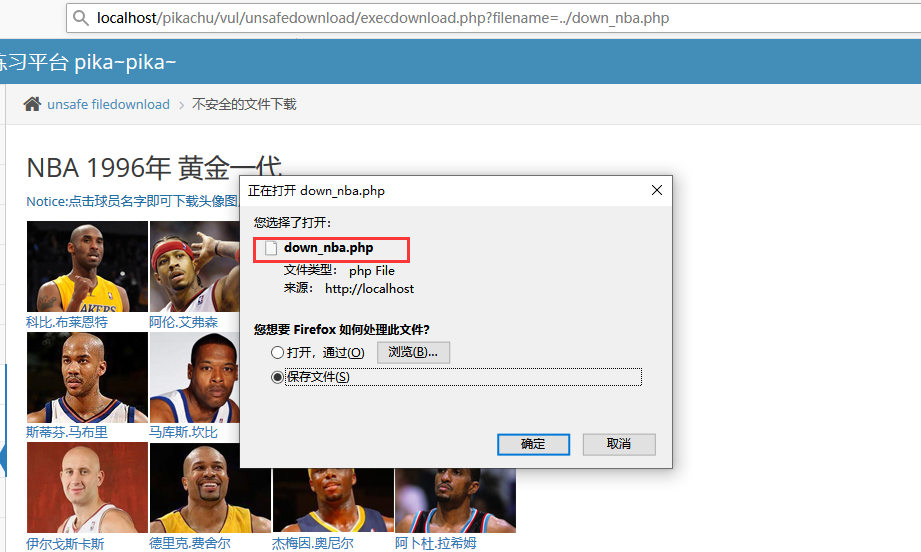

这里我们构造这样的代码去下载网站中的源码,输入:

http://localhost/pikachu/vul/unsafedownload/execdownload.php?filename=../down_nba.php

这样我们就可以得到网站的一些敏感信息。

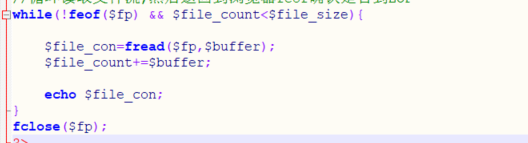

最后我们看一下execdownload.php中的源码:

无任何限定。