**

WYSINWYX现象(What You See Is Not What You eXecute)

**

计算机不执行源代码,计算机只执行有源代码生成的机器码。也就是说程序员希望执行的与计算机实际执行的可能不同。

目前很多基于源代码的分析工具,但由于WYSINWYX现象,它们都是有缺陷的。实际上,经过编译优化、链接后生成的EXE、DLL等文件会丢失很多源码特征,例如类型信息。因此,从二进制级对程序目标代码进行安全分析是非常有意义的。

例如下面这段登录程序的代码。

memset(password, ‘n0’, len);

free(password);

密码属于敏感字符,程序中用password指针暂时指向这段敏感字符,程序员希望通过清理内存来缩短敏感字符的生命周期(free函数)。但是经过编译器优化后的执行结果和程序员预期的完全不同。编译器会消除没有用的代码,因为被memset函数修改的值没有在程序中使用过,所以编译器消除了memset(),最终也使得密码被暴露在堆区。

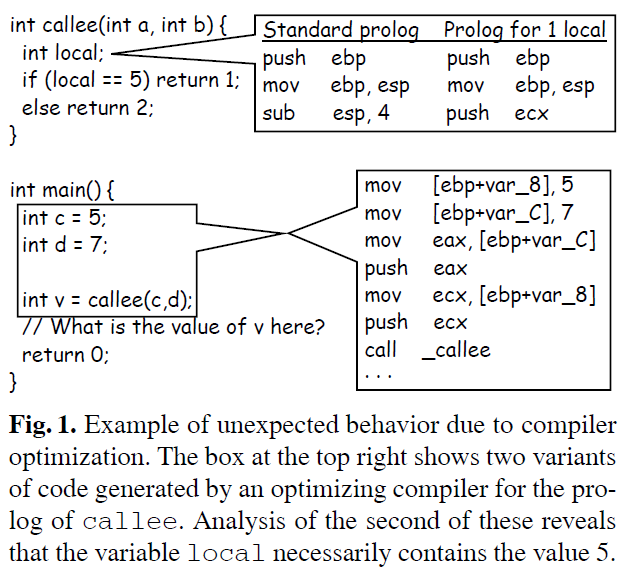

又例如下图中的local变量是没有初始化的,从高级语言层次进行静态分析,需要考虑callee函数最后返回的结果可能是1或者2,但实际The Microsoft compiler (cl)在编译优化的过程中会将指令sub esp,4 替换成push指令,所以最后实际运行的结果只可能是1。

分析executables相比source code的好处:

1) 源代码可能无法获取

2) 允许对library code的分析

3) 分析源代码可能会得到错误的答案(因为WYSINWYX)

4) Source code可能用使用了一种以上的高级语言,使得对源代码的分析更困难。