BUUCTF WEB [De1CTF 2019]SSRF Me

不得不说buuctf是个好网站,很多比赛的题目都有复现!!

题目给了源码:

#! /usr/bin/env python

#encoding=utf-8

from flask import Flask

from flask import request

import socket

import hashlib

import urllib

import sys

import os

import json

reload(sys)

sys.setdefaultencoding('latin1')

app = Flask(__name__)

secert_key = os.urandom(16)

class Task:

def __init__(self, action, param, sign, ip):

self.action = action

self.param = param

self.sign = sign

self.sandbox = md5(ip)

if(not os.path.exists(self.sandbox)): #SandBox For Remote_Addr

os.mkdir(self.sandbox)

def Exec(self):

result = {}

result['code'] = 500

if (self.checkSign()):

if "scan" in self.action:

tmpfile = open("./%s/result.txt" % self.sandbox, 'w')

resp = scan(self.param)

if (resp == "Connection Timeout"):

result['data'] = resp

else:

print resp

tmpfile.write(resp)

tmpfile.close()

result['code'] = 200

if "read" in self.action:

f = open("./%s/result.txt" % self.sandbox, 'r')

result['code'] = 200

result['data'] = f.read()

if result['code'] == 500:

result['data'] = "Action Error"

else:

result['code'] = 500

result['msg'] = "Sign Error"

return result

def checkSign(self):

if (getSign(self.action, self.param) == self.sign):

return True

else:

return False

#generate Sign For Action Scan.

@app.route("/geneSign", methods=['GET', 'POST'])

def geneSign():

param = urllib.unquote(request.args.get("param", ""))

action = "scan"

return getSign(action, param)

@app.route('/De1ta',methods=['GET','POST'])

def challenge():

action = urllib.unquote(request.cookies.get("action"))

param = urllib.unquote(request.args.get("param", ""))

sign = urllib.unquote(request.cookies.get("sign"))

ip = request.remote_addr

if(waf(param)):

return "No Hacker!!!!"

task = Task(action, param, sign, ip)

return json.dumps(task.Exec())

@app.route('/')

def index():

return open("code.txt","r").read()

def scan(param):

socket.setdefaulttimeout(1)

try:

return urllib.urlopen(param).read()[:50]

except:

return "Connection Timeout"

def getSign(action, param):

return hashlib.md5(secert_key + param + action).hexdigest()

def md5(content):

return hashlib.md5(content).hexdigest()

def waf(param):

check=param.strip().lower()

if check.startswith("gopher") or check.startswith("file"):

return True

else:

return False

if __name__ == '__main__':

app.debug = False

app.run(host='0.0.0.0')

题目还有一个hint:

审计下源码!python的flask框架,三个路由

index获取源码,geneSign调用了getSign方法生成 md5,

De1ta应该是关键的页面!可以看见获取了三个参数,其中两个是从cookie中获取的:

action = urllib.unquote(request.cookies.get("action"))

param = urllib.unquote(request.args.get("param", ""))

sign = urllib.unquote(request.cookies.get("sign"))

当做参数传入到Task类中,并调用Task类中的Exec()方法,这应该是关键!!

分析下三个参数:

第一个参数action是传入read和scan的,

第二个参数看着应该是传入一个文件名,

第三个参数sign是一个md5值,

跟进Task中的Exec()方法,可以发现这里面还有个checkSign(),并且在这里面调用了getSign()方法,结果与sign进行比较

仔细看看getSign()方法,发现有个secert_key我们是未知的,,,,,

看完代码之后就有了一定的了解了!!他的目的应该是要我们读取flag.txt中的内容!

所以我们需要构造参数!第一个参数action应该包含read,,第二个param参数应该是文件名

最关键就是第三个参数,由于我们不知道secert_key的值,所以不能自己加密,考点应该在这里!

访问一下geneSign页面,并传入参数param=flag.txt得到一串MD5值:ea25b05cf3918f0728b123883e59f93c

这样我们就得到了md5(secert_key+flag.txtscan)的值!!

看了看,发现MD5中是字符拼接!!这样我们构造param参数为param=flag.txtread

这样我们就能够得到md5(secert_key+flag.txtreadscan)的md5值:a8bda0fcca126badfc8483ee6b3623cc

再访问De1ta页面进行参数传递,拿到flag:

因为我们能够通过字符串拼接绕过checkSign()方法!!所以我们就能够得到flag啦~~

其实还有一个方法,就是MD5hash长度扩展攻击!!!

实际上这种方法比较鸡肋,但是ctf题目中还是有可能出现的,这不就出现了!!!

hash长度扩展攻击是指针对某些允许包含额外信息的加密散列函数(MD5,sha1等)的攻击手段

理解其加密的过程就能理解扩展攻击,因为MD5加密是分组加密的

原理:Hash Length Extension Attack

上面这篇文章写得很好!讲的很清楚了,什么是hash扩展攻击,,

这里我们就直接利用工具了,不利用工具也行,自己动手,理解原理了自己动手应该也能弄出来!!

kali安装HashPump:

git clone https://github.com/bwall/HashPump

apt-get install g++ libssl-dev

cd HashPump

make

make install

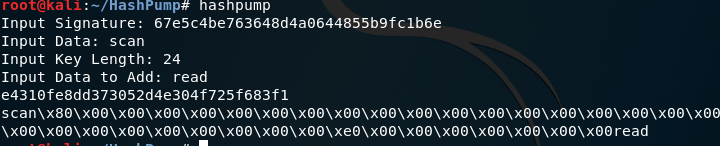

运行,得到md5值和字符串:

e4310fe8dd373052d4e304f725f683f1

scan\x80\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\x00\xe0\x00\x00\x00\x00\x00\x00\x00read

参数传递得到flag: