EXP9 Web安全基础实践

一、基础问题回答

1.SQL注入攻击原理,如何防御??

原理:指的是通过构建特殊的输入作为参数传入Web应用程序,而这些输入大都是SQL语法里的一些组合,通过执行SQL语句进而执行攻击者所要的操作,使非法数据侵入系统。

防御:

1.对输入的数据进行过滤,过滤掉敏感字符。加密数据库。

2.在PHP配置文件中Register_globals=off;设置为关闭状态,作用将注册全局变量关闭。

3.提高数据库命名技巧,对于一些重要的字段根据程序的特点命名,取不易被猜到的

4.开启PHP安全模式Safe_mode=on;

5.采取辅助软件或网站平台来检测sql注入。

2.XSS攻击的原理,如何防御?

原理:攻击者利用网站漏洞,输入可以显示在页面上的、对其他用户造成影响的HTML代码;由于受害者浏览器对目标服务器的信任,当其访问目标服务器上被注入恶意脚本的页面后,这段恶意脚本可以顺利执行,实现获取用户cookie并可以利用用户身份进行非法操作的目的。

防御:

在服务器段限制输入格式,输入类型,输入长度以及输入字符

要注意避免使用一些有潜在危险的html标签,这些标签很容易嵌入一些恶意网页代码。

对所有用户提交内容进行可靠的输入验证,包括对URL、查询关键字、HTTP头、POST数据等,仅接受指定长度范围内、采用适当格式、采用所预期的字符的内容提交,对其他的一律过滤。

3.CSRF攻击原理,如何防御?

CSRF(Cross-site request forgery)跨站请求伪造,也被称为“One Click Attack”或者Session Riding,通常缩写为CSRF或者XSRF,是一种对网站的恶意利用。尽管听起来像跨站脚本(XSS),但它与XSS非常不同,XSS利用站点内的信任用户,而CSRF则通过伪装来自受信任用户的请求来利用受信任的网站。与XSS攻击相比,CSRF攻击往往不大流行(因此对其进行防范的资源也相当稀少)和难以防范,所以被认为比XSS更具危险性。

原理:通过伪装来自受信任用户的请求来利用受信任的网站。是一种依赖web浏览器的、被混淆过的代理人攻击。

防御:

用户在浏览其它站点前登出站点;在浏览器会话结束后清理浏览器的cookie;尽量不要在页面的链接中暴露用户隐私信息;避免全站通用的cookie,严格设置cookie的域。

二、实践过程:

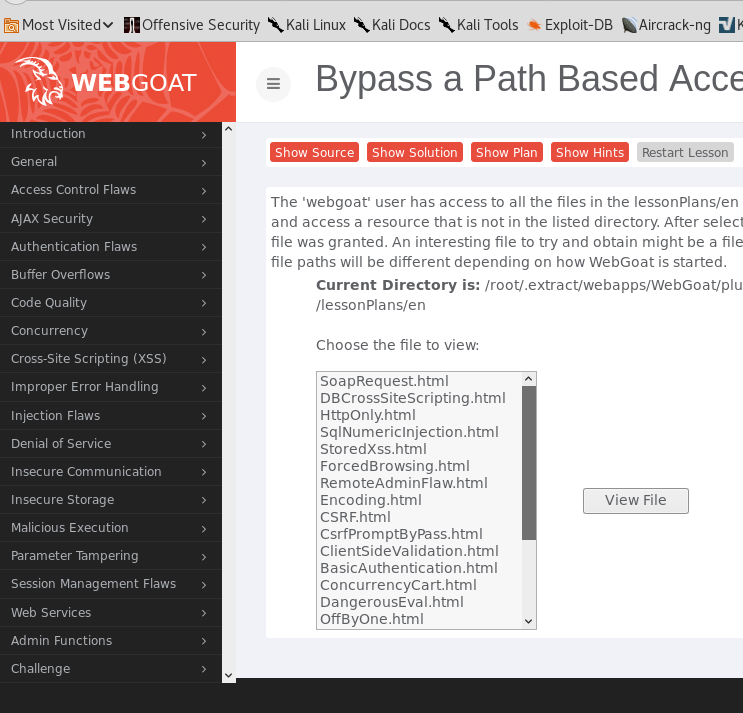

1、 webgoat

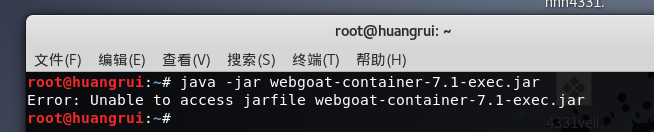

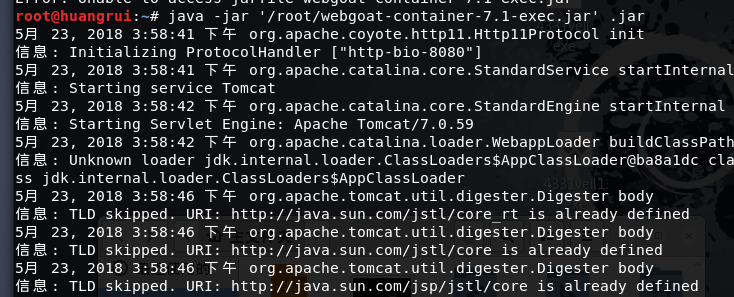

输入java -jar webgoat-container-7.1-exec.jar,发现没有安装虚拟机

然后用了同学的安装包并把它放在home目录下。

然后再开始重新安装。

到这里的时候打开浏览器,输入localhost:8080/WebGoat。

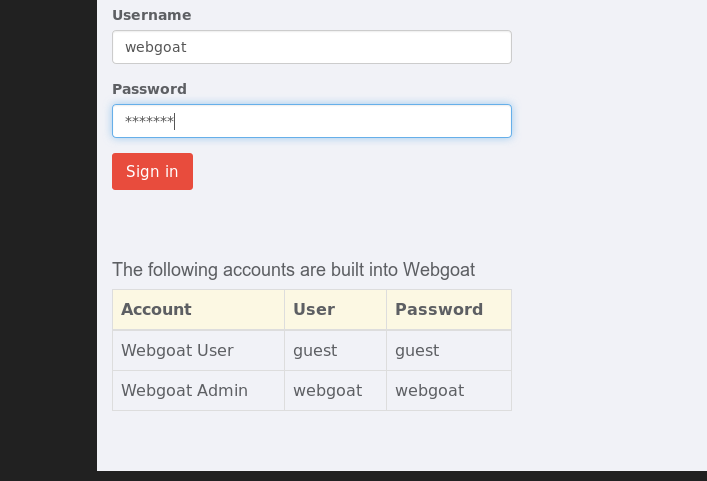

然后输入默认密码即登录成功。