Kali学习 | 无线渗透:7.6 使用Gerix创建假的接入点

使用Gerix工具可以创建和建立一个假的接入点(AP)。

设置一个假的访问点,可以诱骗用户访问这个访问点。

在这个时代,人们往往会为了方便而这样做。

连接开放的无线接入点,可以快速及方便地发送电子邮件或登录社交网络。

下面将介绍以WEP加密的无线网络为例,创建假接入点。

使用Gerix工具创建假接入点。具体操作步骤如下所示。

(1)启动Gerix工具。执行命令如下所示:

root@kali:/usr/share/gerix-wifi-cracker#python gerix.py

(2)切换到Configuration选项卡。在该界面选择无线接口,单击 Enable/Disable MonitorMode按钮。当监听模式成功被启动后,单击Select Target Network下的Rescan Networks按钮。

(3)在扫描到的所有网络中,选择WEP加密的网络。然后单击FakeAP选项卡,将显示如图所示的界面。

(4)从该界面可以看到默认的接入点ESSID为honeypot。现在将honeypot 修改为personalnetwork,同样将攻击的无线接口的channel也要修改。修改后如图所示。

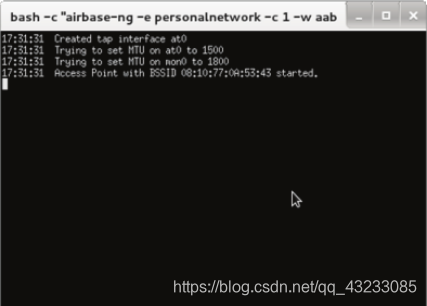

(5)以上信息设置完后,其他配置保持默认设置。然后单击Start Fake Access Point按钮,将显示如图所示的界面。

(6)当有用户连接创建的personalnetworkAP时,该界面会输出如下所示的信息。

17:32:34 Client 18:DC:56:F0:62:AF associated(WEP)to ESSID:"personalnetwork"

以上信息表示,MAC地址18:DC:56:F0:62:AF的AP正在连接personalnetwork。

参考书籍:《Kali Linux渗透测试技术详解》