IPSec 简介

-

IPSec (IPSec Security) 协议族是IETF制定的一系列安全协议,它为端到端IP报文交换提供了基于密码学、可操作的、高质量的安全保护机制。IPSec VPN 是利用IPSec 隧道建立的网络层VPN

-

为IPsec服务的总共有三个协议:

- IKE(Internet Key Exchange)

- ESP(Encapsulating Security Protocol)

- AH(Authentication Header)

安全保护场景

-

IPSec 端到端应用场景

- 安全网关(防火墙)之间

- 主机域安全网关之间

- 主机与主机间

-

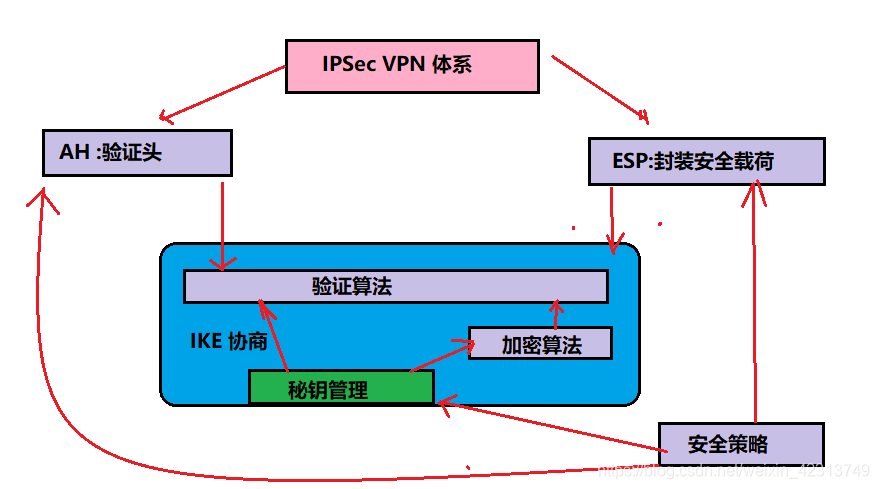

IPSec 体系结构

主要有AH 验证头和ESP(封装安全载荷)2大封装协议====负载对实际报文进行封装,

在报文中使用哪一种协议封装,取决于在配置中IPSEE 所应用的安全策略—也就是安全策略决定了如何去保护数据

安全策略:

- 用哪一种协议去实现报文封装(AH-ESP)

- 加解密秘钥的管理

- 使用哪种加密算法、验证算法

IKE 与AH/ESP 之间关系

-

AH/ESP协议 属于对IP报文实现封装的2种协议

-

工作在AH/ESP 协议之上的一种协商协议====IKE协议( 因特网秘钥交换协议)

-

IKE 工作原理

IKE 协议主要工作在2台设备之间,协商相同的安全策略的一种协商协议。根据IKE 协议,协商出来的相同的秘钥来实现对报文的加密,并对加密之后的报文使用AH/ESP协议,进行封装之后,在网络之中进行传输

-

IKE 认证

- IKE会在VPN对等体之间采用认证机制(Authentication),认证可以有效确保会话是来自于真正的对等体而不是攻击者,因为如果最开始本身就是在和一个攻击者或黑客进行会话和协商,那么后面的所有工作都是白废,所以保证只和合法的对等体会话是非常重要的;

- IKE的认证方式有三种:

- Pre-Shared Keys (PSK)

- Public Key Infrastructure (PKI) using X.509 Digital Certificates

- RSA encrypted nonce

-

AH 协议:

AH:Authentication Header) 报文头验证协议,主要提供数据源 验证 、数据完整性效验和防报文重放功能;但,它并不加密所保护的数据报文 -

ESP 协议:

ESP: Encapsulating Security Payload ) ESP 是封装安全载荷协议 。它提供除AH写提供的所有功能之外,还提供对IP报文的加密功能 -

IPSec 通过AH 和ESP 2个协议,实现数据报文在网络上传输时的 私有性 完整性 真实性 防重性

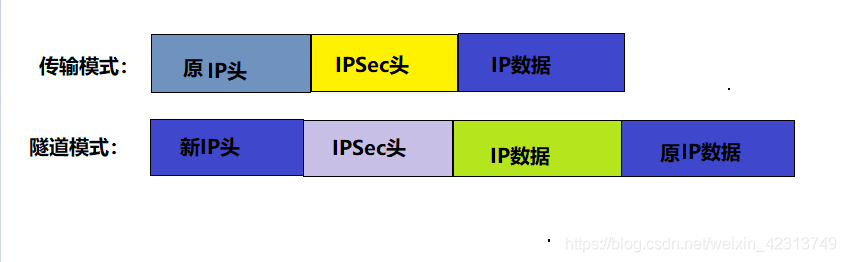

IPSec 协议封装模式

- 传输模式:

IPSec 头 插在 IP头 之后,传输层协议之前或所有IPSec协议之前

- 隧道模式:

IPSec 头 插在IP头之前。另外生成一个新的报文头放在AH 或者ESP 之前

-

思考:

什么时候使用传输模式、隧道模式? -

解析:

-

在企业内网,如果数据互相访问,本身路由可达—传输模式

-

如果私网的报文需要进过公网进行传输,导致私网的包头在公网无法实现路由—隧道模式

-

-

封装模式对比:

-

安全性:

- 隧道模式隐藏源IP 头,安全性根号

-

性能:隧道模式有一个额外的IP头,隧道模式比传 - 输模式更占用带宽

-

具体选择哪种封装模式,需要在性能和安全之间做权衡

-

-

隧道分离(Split Tunneling)

加密和验证算法:

-

加密算法

- DES 56–64bit

- 3DES 3个 56 -64 bit

- AES 128 192 256

- 国密 256 bit

-

验证算法

- MD5 128bit

- SHA-1 160bit 更安全,但更消耗资源

IPSec 安全协议—ESP

- 提供数据真实性、数据完整性、抗重性、数据机密性

- 支持加密算法

IPSec 配置关键步骤

定义保护的数据流(配置高级acl)

第一阶段 匹配IKE (配置IKE的安全模式、配置IKE对等体)

第二阶段 配置IPSec 安全协议

第三阶段 关联前三个步骤(配置IPSec 安全策略/策略模板)

应用到出接口(应用IPSec 安全策略)

配置私网路由