简单网络管理语言(Simple Network Management Language)是一种类自然语言的脚本语言,它采用snmp、telnet、ping、dns、arp、ssh、tcp、udp、web等协议访问网络设备,内置smtp协议用于告警等邮件的发送,支持excel、mysql、sqlite等3种方式进行网管数据的存取。

最新版本: snml8.13(ladybird20200205) utf8&ipv6

项目托管地址:https://github.com/ladybirdSnml/snmlipv6utf8snmptelnetsshweb

打包下载:https://ladybirdsnml.github.io/snmlipv6utf8snmptelnetsshweb/snml_utf8ipv6.zip

本手册编辑日期:20200205

技术支持邮箱1:[email protected]

技术支持邮箱2:[email protected]

简单网络管理语言(snml)支持CLI(命令行接口)和SNMP(简单网络管理协议)两种方式自动化的进行网络设备配置和管理。CLI 是基于telnet、ssh的人机交互界面,用于设备的参数配置和状态的查看。SNMP 是基于通讯协议的管理工具,实现网络设备参数的自动化监控和远程配置。

网络设备的配置和管理的新技术是SDN(Software Defined Netrork)。软件定义网络是2006年斯坦福大学提出的网络设备分层编程控制系统,全新的网络设备自动化配置和管理体系。

手册最新版:https://ladybirdsnml.github.io/snmlipv6utf8snmptelnetsshweb/snmldoc_utf8ipv6.html

第4章、telnet

telnet协议是远程登录服务的标准协议和主要方式。它为用户提供了在本地计算机上登录远程主机、网络设备开展工作的能力。

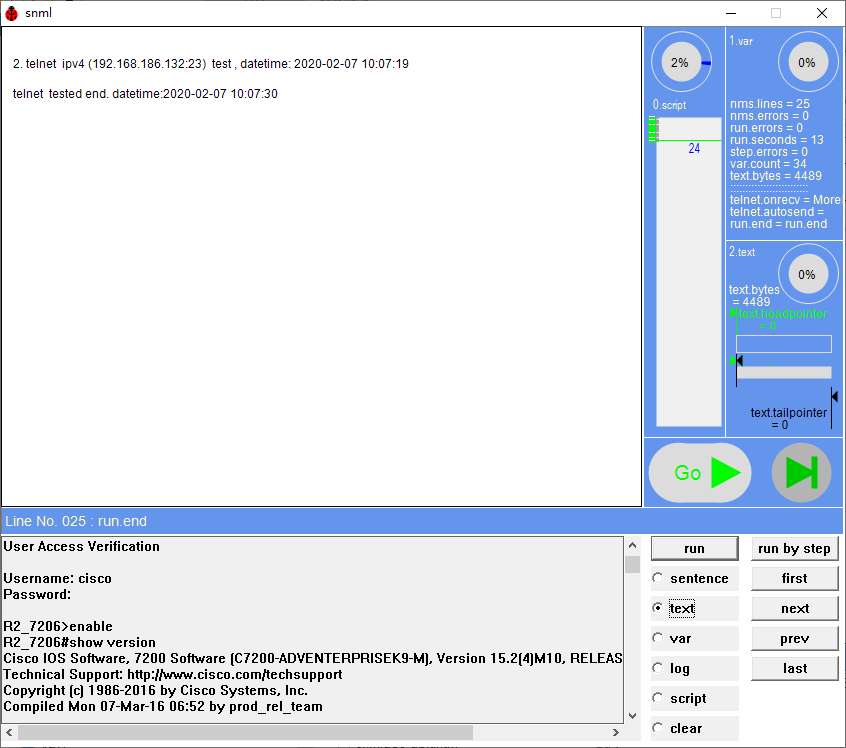

1、示例脚本[C:\snmlipv6\telnet\telnet_ipv4.txt],查看文本区内容

| C:\snmlipv6\telnet\telnet_ipv4.txt | |

|---|---|

| 001 | var {v_time} value datetime |

| 002 | screen.text at point {10} {30} string {2. telnet ipv4 (192.168.186.132:23) test , datetime: ~v_time~} |

| 003 | |

| 004 | telnet.connect ip {192.168.186.132} port {23} |

| 005 | telnet.recv expect {Username:} |

| 006 | telnet.send {cisco%0a} |

| 007 | telnet.recv expect {Password} |

| 008 | |

| 009 | telnet.send {cisco%0a} |

| 010 | telnet.recv expect {>} |

| 011 | telnet.send {enable%0a} |

| 012 | telnet.set onrecv {More} send { } |

| 013 | telnet.set delay {200} ms after per byte send |

| 014 | telnet.send {show version%0a} |

| 015 | telnet.recv for {5} seconds |

| 016 | |

| 017 | telnet.send {show run%0a} |

| 018 | telnet.recv for {5} seconds |

| 019 | telnet.send {exit%0a} |

| 020 | telnet.close |

| 021 | |

| 022 | var {v_time} value datetime |

| 023 | screen.text at point {10} {60} string {telnet tested end. datetime:~v_time~} |

| 024 | |

| 025 | run.end |

点击右下角的“文本区”单选按钮,显示脚本执行时的文本区的内容,如上图所示为telnet登录网络设备时显示的屏幕内容,将在下一章介绍文本区。

2、示例脚本分析

var {v_time} value datetime

screen.text at point {10} {30} string {2、telnet测试开始,当前时间:~v_time~}

telnet.connect ip {192.168.186.132} port {23}

登录远程设备,设备的IP地址为:192.168.186.132,服务端口号为:23

telnet.recv expect {Username:}

接收服务器发送的文本,一直接收到指定字符串“Username:”

telnet.send {cisco%0a}

发送用户名字符串“cisco”和换行键。

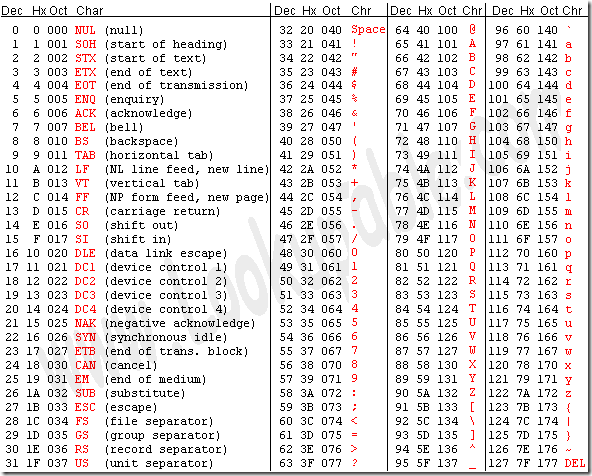

要点1:snml参数中特殊字符的表示方法

例如不可见字符、回车、换行、tab等,采用%+两位16进制ASCII码的方式表示,例如本例中%0a代表换行。

由于%用于转义标识字符,当需要%字符时,应用%25标识,同样{用%7b标识,}用%7d标识。ASCII码表如下:

telnet.recv expect {Password}

接收服务器发送的文本,一直接收到指定字符串“Password”

telnet.send {cisco%0a}

发送密码字符串“cisco”和换行键。

telnet.recv expect {>}

接收服务器发送的文本,一直接收到指定字符串“>”

telnet.send {enable%0a}

发送字符串“enable”和换行键。

telnet.set onrecv {More} send { }

设置telnet自动输入选项,当接收到“More”时,自动发送一个空格

telnet.set delay {200} ms after per byte send

设置telnet输入选项,每发送一个字节后,暂停200毫秒,再发送下一个字符。模拟人工键盘输入,防止设备压力过大。

telnet.send {show version%0a}

发送字符串“show version”命令和换行键。

telnet.recv for {5} seconds

接收5秒钟内服务器发送的文本,当服务器发送的文本中含有“More”时,自动发送一个空格

telnet.send text

发送选中的文本区域

telnet.close

关闭telnet连接。

var {v_time} value datetime

screen.text at point {10} {60} string {telnet测试完成,当前时间:~v_time~}

run.end

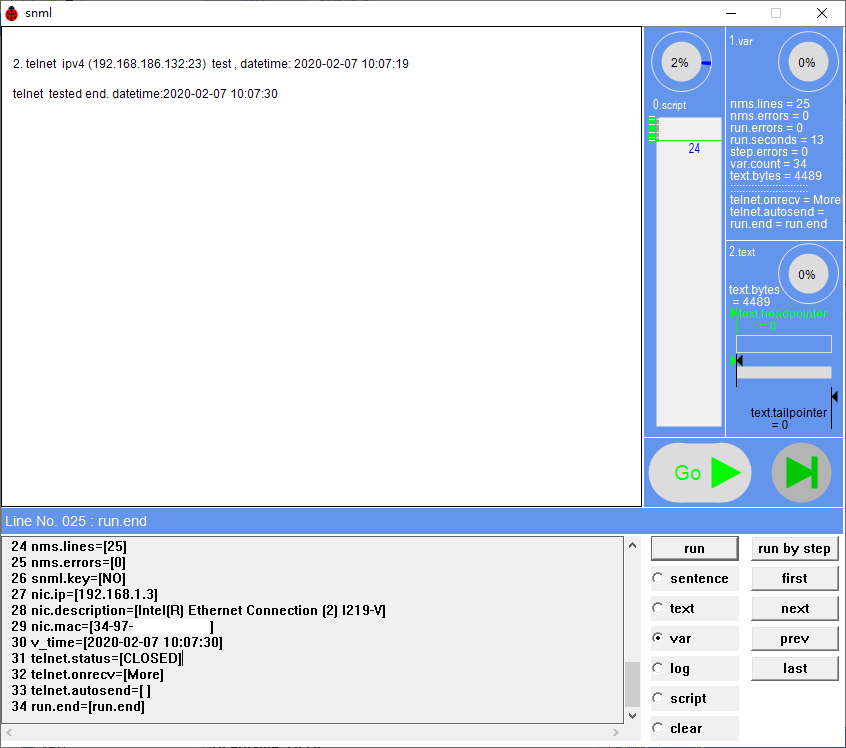

3、脚本执行后查看变量区内容

点击右下角的“变量区”单选按钮,显示脚本执行时的全部变量的值,注意telnet.status、telnet.onrecv、telnet.autosend 3个变量的值,参见下图:

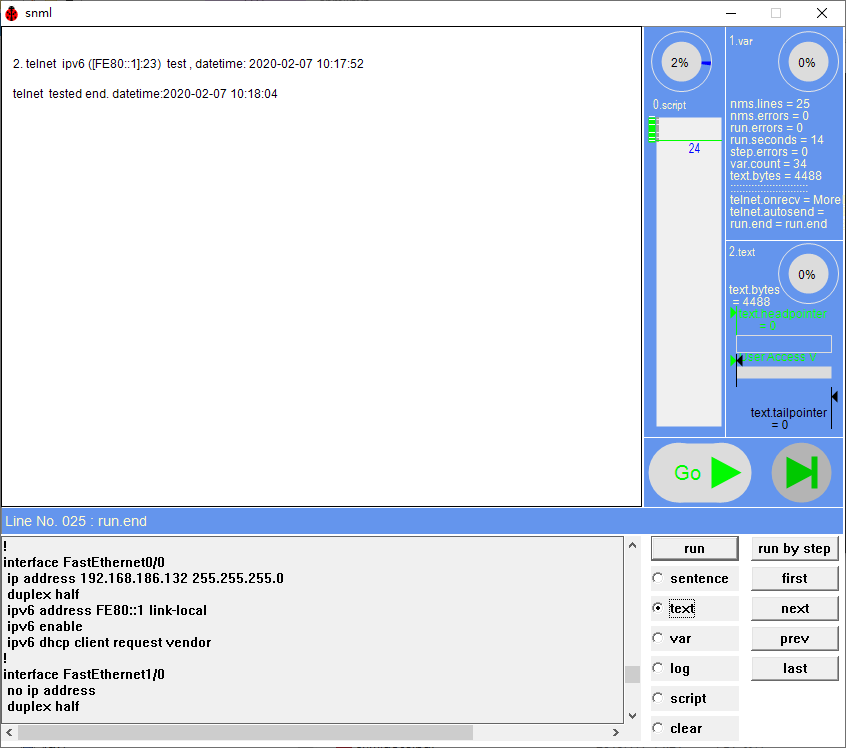

4、示例脚本[C:\snmlipv6\telnet\telnet_ipv6.txt],查看文本区内容

| C:\snmlipv6\telnet\telnet_ipv6.txt | |

|---|---|

| 001 | var {v_time} value datetime |

| 002 | screen.text at point {10} {30} string {2. telnet ipv6 ([FE80::1]:23) test , datetime: ~v_time~} |

| 003 | |

| 004 | telnet.connect ip {FE80::1} port {23} |

| 005 | telnet.recv expect {Username:} |

| 006 | telnet.send {cisco%0a} |

| 007 | telnet.recv expect {Password} |

| 008 | |

| 009 | telnet.send {cisco%0a} |

| 010 | telnet.recv expect {>} |

| 011 | telnet.send {enable%0a} |

| 012 | telnet.set onrecv {More} send { } |

| 013 | telnet.set delay {200} ms after per byte send |

| 014 | telnet.send {show version%0a} |

| 015 | telnet.recv for {5} seconds |

| 016 | |

| 017 | telnet.send {show run%0a} |

| 018 | telnet.recv for {5} seconds |

| 019 | telnet.send {exit%0a} |

| 020 | telnet.close |

| 021 | |

| 022 | var {v_time} value datetime |

| 023 | screen.text at point {10} {60} string {telnet tested end. datetime:~v_time~} |

| 024 | |

| 025 | run.end |

脚本执行结果如下:

目录: 1、var 2、screen 3、snmp 4、telnet 5、text 6、if 7、loop 8、dns 9、ping 10、arp 11、excel 12、smtp 13、tcp 14、udp 15、ssh 16、web 17、mysql 18、sqlite 19、Run 20、sys 21、macro 附录1、全部语句