一、前言

今天翻到了之前写的Telnet协议的实验,由于该篇文章创作于开始写作的初期,文章结构简单、布局潦草,但实验内容是完整的,因此本篇文章将对Telnet技术进行详解,希望能够对大家提供帮助。在本文中,将从Telnet的简介、工作方式、通信流程、安全性几个方面出发,对Telnet进行介绍。

原实验在这里:R&S,数通HCIA|Telnet 配置实验![]() https://blog.csdn.net/as12138/article/details/122440367

https://blog.csdn.net/as12138/article/details/122440367

二、 Telnet 简介

Telnet(Telecommunication Network Protocol)起源于1969年的ARPANET,是一种最早的Internet应用,Telnet提供了一种通过终端远程登录到服务器的方式,呈现一个交互式操作界面。用户可以先登录到一台主机,然后再通过Telnet的方式远程登录到网络上的其他主机上去,而不需要为每一台主机都连接一个硬件终端,然后对设备进行配置和管理。Telnet协议使用标准的TCP/IP协议栈作为其传输层协议,因此可以在几乎所有的操作系统上使用。

三、Telnet的工作方式

Telnet协议在客户端-服务器模型下工作,其中Telnet客户端是用户使用的远程终端,而Telnet服务器则是远程主机上运行的Telnet服务程序。

工作流程的第一步是Telnet客户端向Telnet服务器发送连接请求。这个连接请求包含目标主机的IP地址或主机名以及Telnet服务器的端口号。Telnet服务器监听这个端口,一旦收到连接请求,就接受并建立连接。

连接建立后,Telnet客户端可以向Telnet服务器发送命令或请求。这些命令可以是操作系统命令、网络设备配置命令或其他特定应用程序的命令。Telnet客户端通过Telnet协议将命令封装为符合协议规范的文本数据,并发送给Telnet服务器。

Telnet服务器接收到命令后,会解析其中的内容,并根据命令的要求执行相应的操作。执行结果或输出由服务器打包为文本响应,并通过Telnet连接返回给客户端。Telnet客户端接收到响应后,将响应的文本在用户终端上显示出来。

此外,Telnet协议还提供了一些特殊的命令,用于控制Telnet会话和终端显示。例如,客户端可以发送控制命令来请求清屏、光标定位、终端属性设置等。服务器接收到这些控制命令后,会相应地对终端进行控制,并返回相应的响应给客户端。

四、Telnet的通信流程

从服务器和客户端的角度而言,Telnet的流程如下:

-

设备作为Telnet服务器

用户在PC上运行Telnet客户端程序登录到设备,对设备进行配置管理。

-

设备作为Telnet客户端

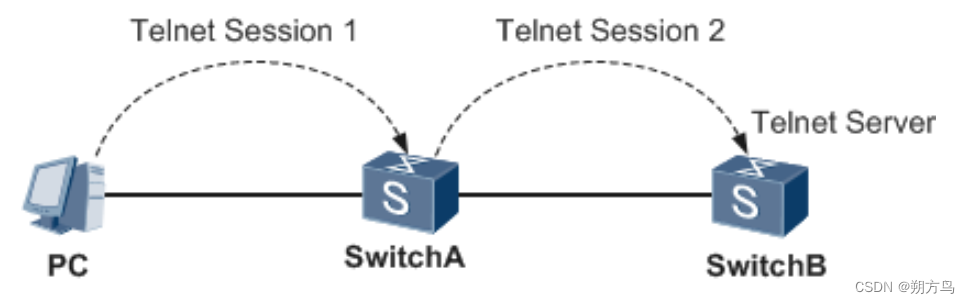

用户在PC上通过终端仿真程序或Telnet客户端程序建立与设备的连接后,再执行telnet命令登录到其它设备,对其进行配置管理。如下图所示,SwitchA此时既作为Telnet Client,也同时提供Telnet Server服务。

五、Telnet的安全性

Telnet协议在早期广泛使用,但随着网络安全意识的提高,它的安全性问题逐渐凸显出来。主要的安全问题在于Telnet协议在数据传输过程中使用明文,包括用户的登录凭据(如用户名和密码)在内的所有数据都以明文形式进行传输。这使得Telnet连接容易受到窃听和中间人攻击的威胁。

由于使用明文传输敏感数据,黑客或恶意用户可以使用网络嗅探工具截获Telnet会话,并获取用户的登录凭据。这使得Telnet连接非常容易受到密码破解、身份伪造和信息泄露等风险。因此,在使用Telnet协议时,特别是在开放网络或互联网上使用时,需要采取额外的安全措施来保护传输的数据和网络设备。

为了增强Telnet连接的安全性,人们逐渐采用了SSH(Secure Shell)协议来取代Telnet。SSH协议通过加密传输和身份验证机制,提供了更高级别的安全性。与Telnet不同,SSH协议能够在不安全的网络上建立安全的连接,并保护数据的机密性和完整性。

除了SSH,还有其他一些措施可以增强Telnet连接的安全性。以下是几个常见的安全措施:

1. 使用防火墙:通过配置防火墙来限制对Telnet服务的访问,仅允许受信任的IP地址或网段连接。

2. 强化访问控制:为Telnet服务器设置访问控制列表(ACL)或访问控制规则,限制允许连接的用户和主机。

3. 使用VPN(虚拟专用网络):通过在Telnet连接前建立安全的VPN连接,将数据传输加密,并在公共网络上建立一个隧道。

4. 使用端到端加密:在不使用SSH的情况下,可以使用端到端加密工具或加密通道将Telnet会话加密,以确保数据的机密性。

需要注意的是,尽管可以采取这些安全措施,Telnet协议的使用仍然较少。现代的网络设备和操作系统更倾向于使用更安全的远程管理协议,如SSH或Web管理接口(如HTTPS),这些协议提供了更好的安全性保障。

在考虑使用Telnet协议时,必须评估与安全风险相对应的需求和威胁。对于敏感数据和网络设备,建议使用更安全的替代协议,以减轻潜在的安全风险。

五、总结

总之,Telnet是一种通过终端远程登录到服务器的方式,它使用TCP/IP协议栈,在几乎所有操作系统上都可使用。

Telnet工作方式为客户端-服务器模型。客户端发送连接请求给服务器,服务器监听并建立连接。客户端可以向服务器发送命令或请求,服务器执行并返回结果给客户端。

然而,Telnet协议存在安全性问题,因为它使用明文传输数据,易受窃听和中间人攻击。为增强安全性,人们逐渐采用SSH协议替代Telnet,SSH通过加密传输和身份验证提供更高级别的安全性。

除了使用SSH,还可采取其他安全措施,如使用防火墙、强化访问控制、使用VPN或端到端加密工具。然而现代网络设备更倾向于使用更安全的远程管理协议,如SSH或HTTPS。