0x01 bypass介绍

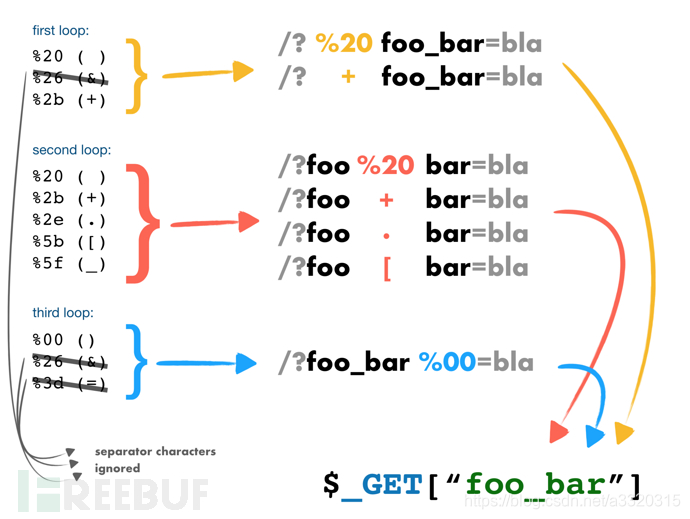

我们知道PHP将查询字符串(在URL或正文中)转换为内部$_GET或的关联数组$_POST。例如:/?foo=bar变成Array([foo] => “bar”)。值得注意的是,查询字符串在解析的过程中会将某些字符删除或用下划线代替。例如,/?%20news[id%00=42会转换为Array([news_id] => 42)。如果一个IDS/IPS或WAF中有一条规则是当news_id参数的值是一个非数字的值则拦截,那么我们就可以用以下语句绕过:

/news.php?%20news[id%00=42"+AND+1=0--

0x02 php解析特性介绍

PHP需要将所有参数转换为有效的变量名,因此在解析查询字符串时,它会做两件事:

-

删除空白符

-

将某些字符转换为下划线(包括空格)

例如:

| User input | Decoded PHP | variable name |

|---|---|---|

| %20foo_bar%00 | foo_bar | foo_bar |

| foo%20bar%00 | foo bar | foo_bar |

| foo%5bbar | foo[bar | foo_bar |

上述结果我们都可以fuzz出来

脚本如下:

<?php

foreach(

[

"{chr}foo_bar",

"foo{chr}bar",

"foo_bar{chr}"

] as $k => $arg) {

for($i=0;$i<=255;$i++) {

echo "\033[999D\033[K\r";

echo "[".$arg."] check ".bin2hex(chr($i))."";

parse_str(str_replace("{chr}",chr($i),$arg)."=bla",$o);

/* yes... I've added a sleep time on each loop just for

the scenic effect :)

like that movie with unrealistic

brute-force where the password are obtained

one byte at a time (∩`-´)⊃━☆゚.*・。゚

*/

usleep(5000);

if(isset($o["foo_bar"])) {

echo "\033[999D\033[K\r";

echo $arg." -> ".bin2hex(chr($i))." (".chr($i).")\n";

}

}

echo "\033[999D\033[K\r";

echo "\n";

}