0x000-前文

有技术交流或渗透测试培训需求的朋友欢迎联系QQ547006660

2000人网络安全交流群,欢迎大佬们来玩

群号820783253

PS:原本想完成日更目标的,但昨天在研究无线,就没更,今天加班~

0x001-Listner(监听器)介绍

①Cobaltstrike listner简介

可能有一些小白并不理解什么叫做listner,在此科普一下。

Listner(监听器):专门用于对其他对象身上发生的事件或状态改变进行监听和相应处理的对象,当被监视的对象发生情况时,立即采取相应的行动。

在许多的渗透测试工具中,例如empire,metasploit,cobaltstrike中都有listner的存在。大家可以简单地理解为listner就是用来接收目标主机权限的模块。

创建Listener的步骤:Cobaltstrike–>监听器

目前我是用的是Cobaltstrike3.13版本,其中内置了九个Listener

windows/beacon_dns/reverse_dns_txt

windows/beacon_dns/reverse_http

windows/beacon_tcp/bind_tcp

windows/beacon_http/reverse_http

windows/beacon_https/reverse_https

windows/beacon_smb/bind_pipe

windows/foreign/reverse_http

windows/foreign/reverse_https

windows/foreign/reverse_tcp

beacon为cs内置监听器,也就是说,当我们在目标系统成功执行payload以后,会弹回一个beacon的shell给cs

foreign主要是提供给外部使用的一些监听器,比如你想利用cs派生一个meterpreter或者armitage的shell回来,来继续后面的内网渗透,这时就选择使用外部监听器

至于如何实现Cobaltstrike与MSF和Armitage的联动,我们日后再讲。

②listener的配置

选择Cobaltstrike–>监听器

随后输入Listener名字并选择你要使用的Listner类型,配置好外网IP和端口(不能冲突)点击save即可保存。在以后生成Payload的过程中即可使用该监听器。

0x002-Cobaltstrike生成后门

①Payload概念

Payload在渗透测试之中大家可以简单地理解为一段漏洞利用/植入后门的代码或程序。

②Cobaltstrike生成后门

攻击–>生成后门

今天我们来讲红框中的四个生成后门的方式,其余的比较特殊,留作日后单独讲解。

1.Payload Generator

该模块可以生成n中语言的后门Payload,包括C,C#,Python,Java,Perl,Powershell脚本,Powershell命令,Ruby,Raw,免杀框架Veli中的shellcode等等…个人感觉这是CS的一个很大的迷人之处。

在渗透Windows主机过程中,我用的比较多的就是Powershell和Powershell Command,主要是因为其方便易用,且可以逃避一下杀毒软件(AV)的查杀。

以Powershell Command为例,生成的payload为一串命令,只要在主机上执行这一串命令(主机需安装Powershell),cs即可收到主机的beacon

其他语言的Payload,大家请自己研究~

2.Windows Dropper

这个是一个windows程序的捆绑器,他可以实现把后门捆绑于其他程序之上,比如扫雷游戏,某些带有诱惑性的可执行文件…

个人感觉这种攻击方式结合社工来一同应用往往会发挥奇效~

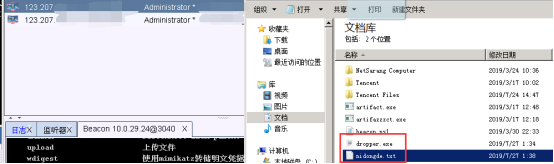

在本处,我捆绑的文件为nidongde.txt,生成的后门名为dropper.exe

点击dropper.exe执行后,释放出了nidongde.txt文件,同时CS也收到了会话。

3.Windows Excutable/Windows Excutable(s)

①Windows Excutable生成的后门是Windows可执行文件,如exe,DLL

exe文件运行后,CS即可收到目标主机的会话。

至于DLL大家可以使用针对DLL的相关攻击手法,这个我日后会写文章专门来讲

②Windows Excutable

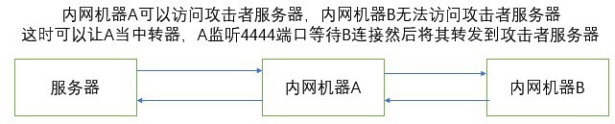

带有生成出的是stageless版本(无状态Windows后门木马),下面简单说下这个无状态木马的使用方法。一般使用无状态木马的网络环境是这样的

首先你需要让一台主机作为中转器,配合无状态木马使用

这里选择中转器的监听器生成木马。需要注意–如果开启了防火墙会产生一个Windows安全警报。因此最好提前用cmd添加一个防火墙放行规则或关闭防火墙,随后便可将无状态的木马上传到内网的其他机器运行后返回一个会话

0X004–小福利

不知不觉写稿子又写到了凌晨两点,纵然疲惫,一想到大家可以学到东西,依然很开心呐。

希望大家多多支持我的Cobaltstrike系列教程,多多评论回复

今天给大家送上一款工具–傀儡注入扫描工具V6.0,回复即可下载~

链接:https://pan.baidu.com/s/16xF0M_NLMqaIJ1Pd5VtQCw

提取码:7o9a