NAT(地址转换技术)

将私有地址转换成公有地址

私有地址满足企业用户在Intranet上使用的需求

私有地址不能在Internet上使用

私有地址包括3组

10.0.0.0~10.255.255.255

172.16.0.0~172.31.255.255

192.168.0.0~192.168.255.255

SNAT策略概述(Source Network Address Translation)

源地址转换 修改数据包的源IP地址

应用环境 局域网主机共享单个公网IP地址接入Internet

在网关中设置IP地址

客户端的IP配置

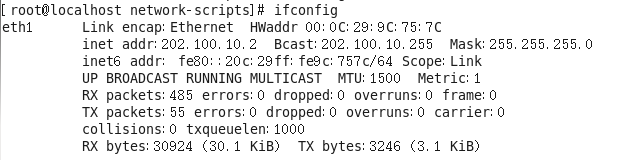

服务器的IP配置

![]()

至此服务器和客户机都能和网关ping通

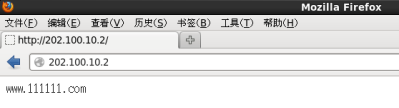

在服务器上开启http服务

服务器上创建一个测试页面

![]()

网关开启路由转发功能

![]()

重载内核控制文件

客户端尝试ping服务器

客户端访问网页

SNAT策略应用的前提条件

局域网各主机正确设置IP地址/子网掩码

局域网各主机正确设置默认网关地址

推荐实现步骤

- 开启网关主机的路由转发功能

- 添加使用SNAT策略的防火墙规则

规则示例

iptables -t nat -A POSTROUTING -s 192.168.10.0/24 -o eth2 -j SNAT --to-source 202.100.10.1

-A PSTROUTING(路由选择后 数据报由内网接口到外网接口 路由选择以及完成)

-s 内网主机的IP网段

-o 网关的外网网卡接口

--to-source 网关的外网网卡IP地址(地址固定)

网关添加防火墙规则

![]()

服务器重启服务查看日志验证 客户端登陆网站 日志显示的IP为202.100.10.1

网关使用动态公网IP地址的情况 MASQUERADE(地址伪装)策略

只需将”-j SNAT --to-source 202.100.10.1”的形式改为”-j MASQUERADE”即可

如果是通过ADSL拨号方式连接Internet 则外网接口名称通常为ppp0、ppp1等

策略应用示例

iptables -t nat -A POSTROUTING -s 192.168.10.0/24 -o ppp0 -j MASQUERADE

-o ppp0(ppp0为ADSL拨号访问所生成的网络适配器)

-j MASQUERADE(源IP地址伪装成:ppp0接口的IP地址 ppp0接口的ip地址是动态获取 的 地址不固定)

目标地址转换DNAT(Destination Network Address Translation)

修改数据包的目标IP地址

策略的典型应用环境 在Internet中发布位于企业局域网内的服务器

前提条件

局域网的Web服务器正确设置了IP地址/子网掩码

局域网的Web服务器正确设置了默认网关地址

推荐实现步骤

- 确认已开启网关的路由转发功能

- 添加使用DNAT策略的防火墙规则

规则示例

iptables -t nat -A PREROUTING -d 202.100.10.1 -p tcp --dport 80 -j DNAT --to-destination 192.168.10.2

iptables -t nat -A PREROUTING -d 202.100.10.1 -p tcp --dport 443 -j DNAT --to-destination 192.168.10.2

-A PREROUTING(路由选择前:外网接口未路由)

-d 网关的外网网卡接口IP地址

--dport 要发布的服务端口(80、443)

-i 网关的外网网卡接口

--to-destination 内网服务器的私有IP地址及端口

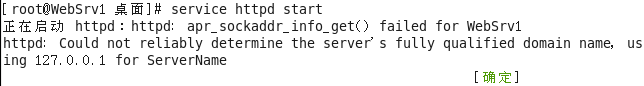

原来的客户机变成服务器 开启服务

编写测试页面

![]()

原来的服务器现在的客户机打开浏览器访问

网关设置防火墙策略 清除原有设置 打开http 和https 服务

客户端访问202.100.10.1这个地址 出现192.168.10.2的网址