安全的三要素CIA:机密性(confidentiality)、完整性(integrity)、可用性(availability)。

威胁分析

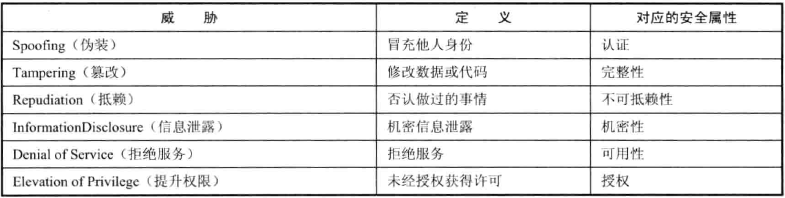

威胁建模——STRIDE模型

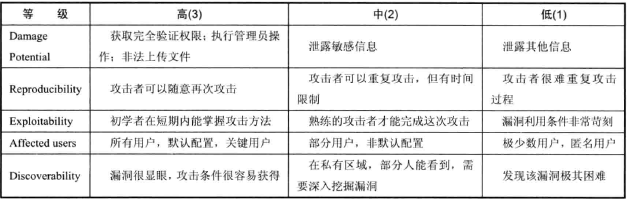

风险分析

风险由以下因素组成:

Risk = Probability * Damage Potential

DREAD模型

一个优秀的安全方案应该具备的特点:

- 能够有效解决问题;

- 用户体验好;

- 高性能;

- 低耦合;

- 易于扩展与升级;

SSH(安全外壳协议)

SSH 为 Secure Shell 的缩写,由 IETF 的网络小组(Network Working Group)所制定;SSH 为建立在应用层基础上的安全协议。SSH 是目前较可靠,专为远程登录会话和其他网络服务提供安全性的协议。利用 SSH 协议可以有效防止远程管理过程中的信息泄露问题。SSH最初是UNIX系统上的一个程序,后来又迅速扩展到其他操作平台。SSH在正确使用时可弥补网络中的漏洞。SSH客户端适用于多种平台。几乎所有UNIX平台—包括HP-UX、Linux、AIX、Solaris、Digital UNIX、Irix,以及其他平台,都可运行SSH。

XSS(跨站脚本攻击)攻击

XSS是一种经常出现在web应用中的计算机安全漏洞,它允许恶意web用户将代码植入到提供给其它用户使用的页面中。比如这些代码包括HTML代码和客户端脚本。攻击者利用XSS漏洞旁路掉访问控制——例如同源策略(same origin policy)。这种类型的漏洞由于被骇客用来编写危害性更大的网络钓鱼(Phishing)攻击而变得广为人知。对于跨站脚本攻击,骇客界共识是:跨站脚本攻击是新型的“缓冲区溢出攻击“,而JavaScript是新型的“ShellCode”。

Secure By Default 原则:设计安全方案时,最基本、最重要的原则

- 黑名单、白名单

- 最小权限原则

- 纵深防御原则:从不同的层面、不同的角度对系统做出整体的解决方案。将风险分散到系统的各个层面,通过在不同层面设计的安全方案,共同组成整个防御体系;深入理解威胁的本质,从而做出正确的应对措施。

- 数据与代码分离原则:广泛适用于各种由于“注入”而引发的安全问题,缓冲区溢出。将数据片段当成代码片段来解释。

- 不可预测性原则:从克服攻击方法的角度看问题。有效的对抗基于篡改、伪造的攻击。

0字节截断

通过%00切断字符串,绕过后缀限制。