Windows2016 L2TP配置(证书模式)

STEP1:DC1配置成为say.local域控制器(不作详细演示,我觉得你们都会了)

STEP2:在DC1安装DHCP服务,并完成配置(也不做详细演示了,也觉得你们都会了)

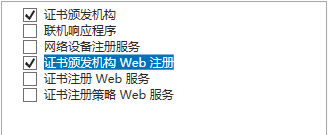

STEP3:DC1安装证书服务,并完成配置(也不做详细描述,你们应该会了),DC1的操作到此结束

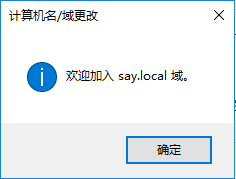

STEP4:将VPNS1加入say.local域(不详细阐述),从这开始都是在VPNS1做操作

STEP5:成功加入后,重启并使用域管理员账户登录

![]()

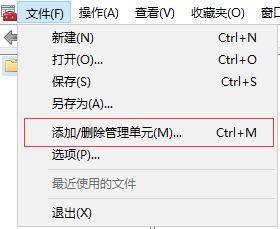

STEP6:按win+R,输入mmc,左上角“文件"--->点击”添加/删除管理单元"--->“证书”--->添加--->“计算机账户”--->完成确定

STEP7:在“受信任的根证书颁发机构”中,要看到根CA的证书,加入域后会由企业根自动下发

STEP8:个人--->所有任务--->申请新证书

STEP9:一直下一步,直至“请求证书”,点开详细信息右边的箭头,点击属性

STEP10:私钥--->密钥选项--->勾选”使私钥可以到处“--->确定即可

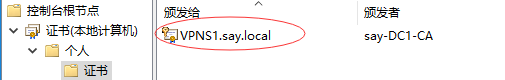

STEP11:勾选“计算机”--->注册

STEP12:注册成功后可以在,”个人“--->”证书“中看到申请来的证书

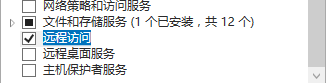

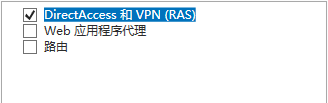

STEP13:安装”远程访问“服务,选择”DirectAccess和VPN(RAS)”角色,安装

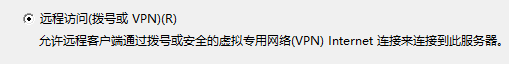

STEP14:配置基本的VPN即可,不需要做其他的配置

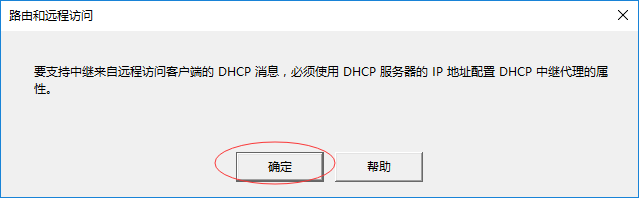

STEP15:右键"DHCP中继代理“--->点击”属性“--->

STEP16:在DC1创建一个可以登录VPN的用户账户,在”拨入“选项卡中,设置”允许访问“

STEP17:使用客户端登录PPTP,测试VPN线路(这个页面找不到你也别学了,关了吧)

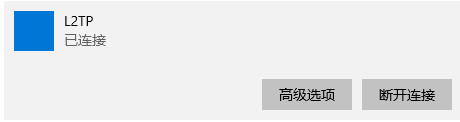

STEP18:设置如下参数,点击保存,连接后要出现”已连接“才可以算作连接成功

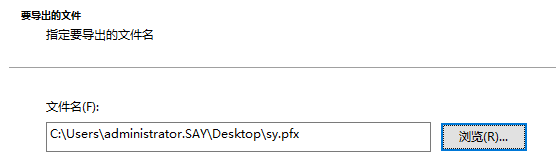

STEP19:现在开始才是L2TP证书模式的配置,之前都是铺垫,将VPNS1上的计算机证书包含私钥导出

STEP20:到处根CA证书

STEP21:将VPNS1计算机证书导入个人

STEP22:将根CA证书导入"受信任的根证书颁发机构",

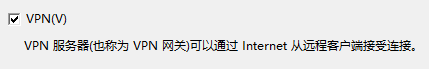

STEP23:本地配置L2TP证书模式,测试登录

STEP24:连接L2TP,测试

总结一下配置顺序:

- 启动并配置域控制器,配置DHCP,配置CA证书颁发机构

- VPN服务器加入域,申请个人计算机证书,在属性中调整私钥为可导出模式

- 在CA创建VPN登录账户,以便远程登陆测试

- VPN服务器配置并启动,客户端直接使用PPTP协议登录VPN

- 将VPN服务器的个人计算机包含私钥到处,导入VPN客户机个人计算机证书

- 导出VPN服务器上的根CA证书,在VPN客户机导入到"受信任的根证书颁发机构"

- 配置VPN参数,连接成功即可

☆附注:L2TP证书模式虽然配置复杂,但是核心思路就是让客户机获取到企业根CA的证书,与VPN服务器带私钥的个人计算机证书