Windows2016 SSTP配置

STEP1:DC安装域控制器并完成配置,安装DHCP并完成配置,安装CA证书颁发机构并完成配置

STEP2:在完成“DC证书颁发机构”的配置之前,不要将VPNS1加入AD域

STEP3:创建一个VPN账户,以便客户端使用该账户登录测试(别忘了在属性中的“拨入”标签页中调整为允许拨入)

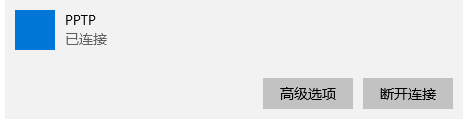

STEP4:使用VPN客户机测试PPTP链路连通性,如果连PPTP都连不上,那SSTP肯定也连不上

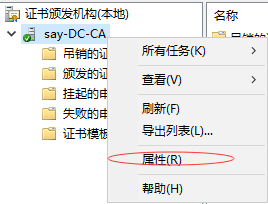

DC证书颁发机构

STEP1:打开“证书颁发机构”管理器,右键“属性”

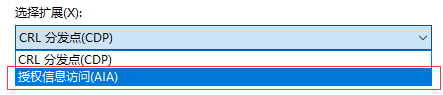

STEP2:点击“扩展”,标签页,选中“https://开头的那栏”,将下面的两个选项勾上

STEP3:点开选项栏,选择“授权信息访问(AIA)”

STEP4:同上图,选择“http://”开头的那栏,将下面的选项“包含在颁发的证书的AIA扩展中”勾上,点击“应用”,自动重启即可

STEP5:右键“吊销的证书”--->“所有任务”--->发布

STEP6:选择“新的CRL”(默认也是这个)

STEP5:只有在企业根CA中,才可以在“Win+R”,打开运行后输入“pkiview.msc”,查看三个http路径是否存在

★附注,如果在你的下图界面中,没有看到http路径或少了一个,那么就是你上面一步没做,所以去做完然后回来刷新即可

VPNS1 NAT配置

STEP1:在DC服务器配置完成后,将VPNS1服务器加入域,在其”受信任的根证书办法机构”中可以看到根证书

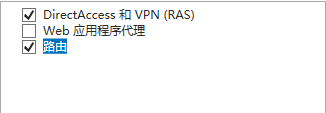

STEP2:安装“远程访问”服务,选择“DirectAccess和VPN”和“路由器”进行安装

STEP3:配置并启动VPN服务,只需要配置DHCP中继代理即可,使用VPN客户端登录PPTP测试

STEP4:右键“常规”--->点击“新增路由协议”--->选择“NAT”确定

STEP5:点击“IPv4”--->NAT--->新增接口

STEP6:选择内网--->选择“专用接口连接到专用网络”

STEP7:再次点击新增接口--->选择外网--->选择“共用接口连接到Internet"--->勾选“在此接口上启用NAT”(默认不勾)

STEP8:随后依然在该页面,打开“服务和端口标签页”--->点击“Web服务器(HTTP)--->”输入CA的IP地址

STEP9:修改外网卡的出入站筛选规则,IPv4--->常规--->右键外网--->属性

STEP10:点击“入站筛选器”

STEP11:勾选“接受所有的数据宝,满足下面条件的除外”,随后将里面的所有选项全部删除

★附注:如果只希望筛选出HTTP流量的话,就在“新建”--->TCP协议--->目标端口:80就可以了,其他采用默认值

STEP12:随后设置出站筛选器,做法与入站筛选器一样,选择“传输所有除符合下列条件以外的数据包”,然后全部删除

VPNS1 证书配置

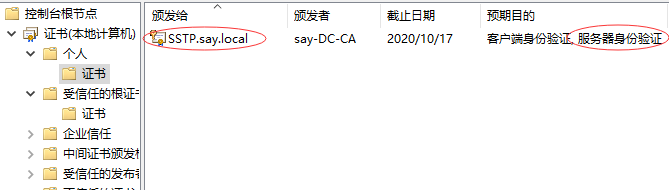

STEP1:在MMC中打开“证书(本地计算机)”--->个人--->所有任务--->申请证书

STEP2:一直点击下一步,勾选“计算机”,点击“注册”

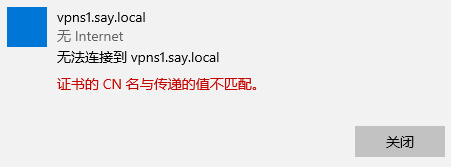

STEP3:VPN客户端使用SSTP连接时,必须采用域名,否则连接失败

STEP4:在“路由和远程访问”管理器中--->右键“SSTP”--->打开“属性”--->选择“安全”--->在“SSL证书绑定”中选择申请到的证书

STEP5:将企业根CA的服务器证书导入客户端的“受信任的根证书办法机构”,怎么导过去是你的事,反正你得导过去

客户端设置

STEP1:修改C:\windows\system32\drivers\etc\hosts文件,修改为如下配置

STEP2:VPN参数填写如下,保存

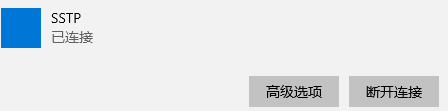

STEP3:看到“已连接”,才算配置成功

总结一下配置顺序:

- DC启动域控制器,DHCP,CA证书机构

- DC配置CA证书机构的3个http路径,企业根可以使用pkiview.msc工具查看

- 创建一个VPN账户,以便客户机登录测试

- SSTP服务器加入域,配置PPTP,使用客户端测试登录

- 配置NAT,先新建内外网接口,再配置HTTP映射,再配置出入站筛选器

- SSTP服务器申请计算机证书,所有按照默认参数申请即可,无需更改

- 配置VPN服务,将刚刚申请到的计算机证书,调用至SSTP

- 将CA根证书从SSTP服务器的“受信任的根证书办法机构”导出,导入至客户机的“受信任的根证书办法机构”

- 客户机修改Hosts文件,直接做本地域名映射

- 创建VPN,输入相应参数,连接测试

★附注1:NAT上做HTTP的映射是因为客户机在连接SSTP时,会从SSTP的计算机证书中获取吊销列表的URL地址,随后客户机会从该URL地址下载吊销列表以验证SSTP服务器证书的有效性,所以要做NAT映射

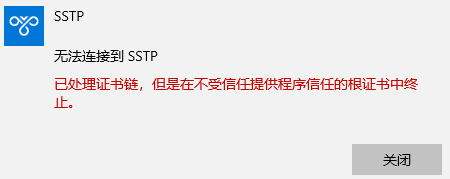

★附注2:一定要使用与SSTP服务器的域名访问,否则会出现如下报错:

★附注3:请确保在VPN参数中或hosts文件中写的DNS名称正确,否则会出现如下报错

★附注4:你的SSTP客户机一定要信任CA根证书,否则会出现如下报错: