版权声明:本文为博主原创文章,遵循 CC 4.0 BY-SA 版权协议,转载请附上原文出处链接和本声明。

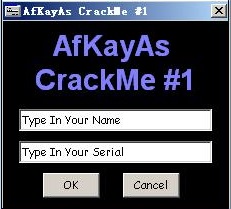

nop破解

上OD,字符串搜索,直接搜索提示错误的字符串然后找到这个位置

往上边找一下发现是跳转来的,直接nop就可以成功破解。

序列号生成分析

找到函数头,一段执行排除没什么用的操作,发现到了这个函数

查看返回值EAX,发现是获取输入的用户名长度

在来分析下边的指令,将用户名长度乘以0x17CFB

执行的那个CALL是获取用户名第一个字符的数值

后边是将乘以的值再加上第一个字符的数值

中间直接省略掉没什么意义的操作,发现到下边的函数

查看压入的数值,堆栈窗口发现有意思的数值,看样子这个函数应该就是生成序列号的函数

查看返回值,发现这段数据非常像序列号,输入测试,正确。

然后再写我们的注册机

#include "stdafx.h"

int main(int argc, char* argv[])

{

char buf[MAX_PATH];

printf("输入用户名(自动生成序列号):");

scanf("%s", buf);

int num = 0x17CFB * strlen(buf);

int num2 = (int)buf[0];

num = num + num2;

printf("AKA-%d\n", num);

return 0;

}