网络安全里装着好多人的侠客梦。但是不能触碰铁律,所以,只小小的自娱自乐。

自己练习,大都会用到DVWA,一个很好的安全测试平台,自己搭建(很简单,傻瓜式搭建),自己设置安全级别,自己验证各种漏洞攻击方式。(这里不再赘述,有时间可以将DVWA 的搭建再细传上来)

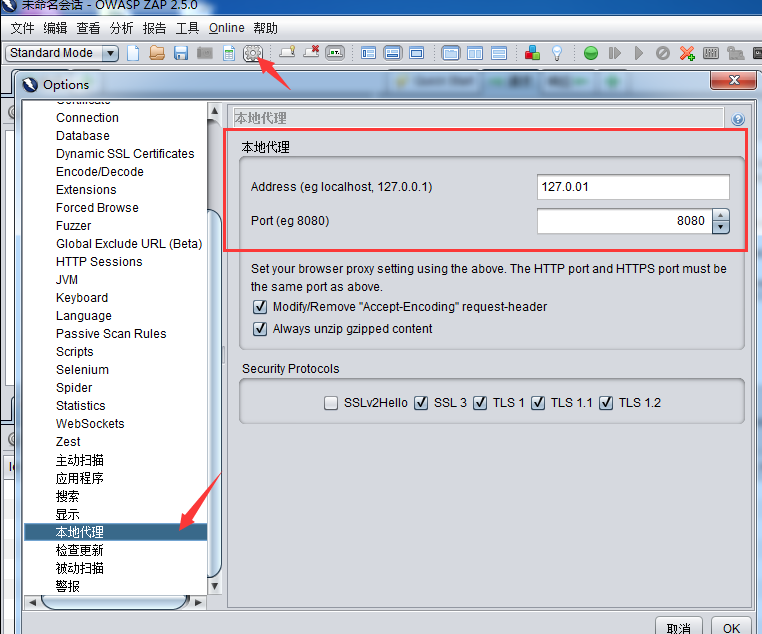

1、代理设置

将owasp zap 的本地代理设置成127.0.0.1 端口8080

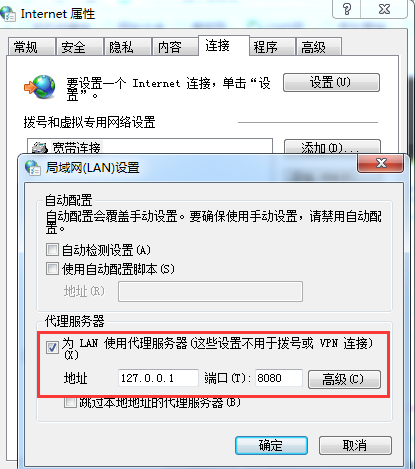

测试用的浏览器也设置成同样的代理(可以用proxy switcher等快捷代理设置插件,也可以自己手动设置,例如如下)

2、抓包

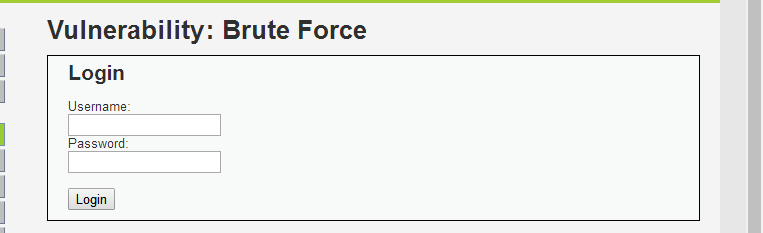

保持打开owasp zap,不做任何操作。这时打开设置了代理的浏览器,访问想要进行暴力破解的网站,例如http://127.0.0.1/DVWA-master/DVWA-master/login.php (此次测试设置dvwa security为low,想尝试更难的等级,则设置为high,high登记由user_token,破解稍微麻烦一些)。

在该登陆页面,随意录入用户名、密码(例如test test),点击login

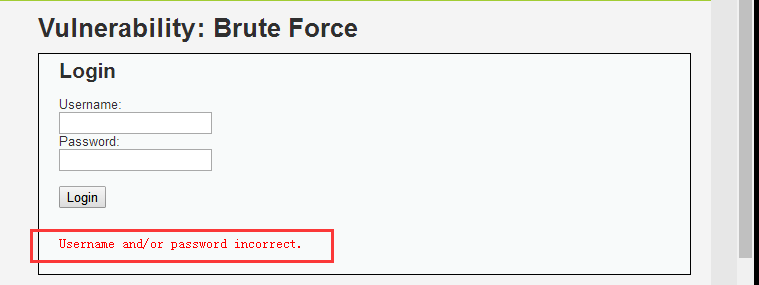

显然登陆失败。

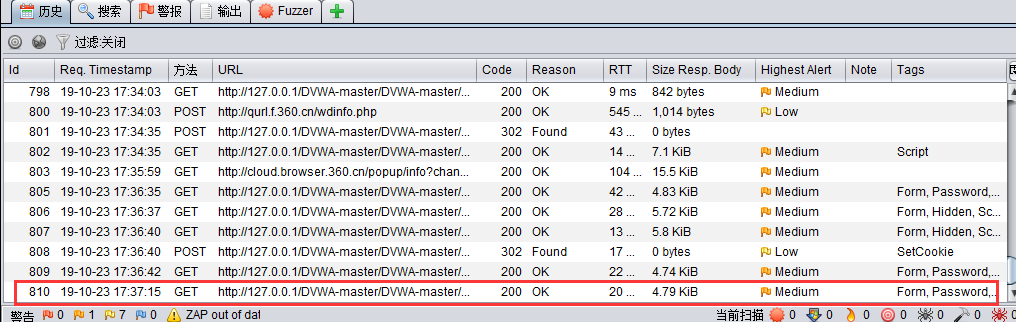

这时查看owasp zap 中页面,查看历史记录中最新的一条,即此次操作抓到的包

双击这条记录,查看对应的请求、响应报文

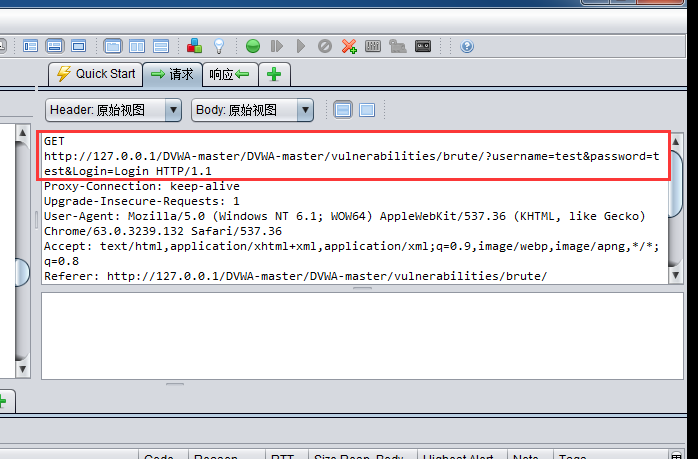

看到get请求:GET http://127.0.0.1/DVWA-master/DVWA-master/vulnerabilities/brute/?username=test&password=test&Login=Login

其中username、password是我们随意输入的test test

3、导入字典

通过2可知,我们的在前端页面用户名、密码参数分别为username、password,我们要破解的就是匹配的这两个字段。

下面对这两个字段导入字典

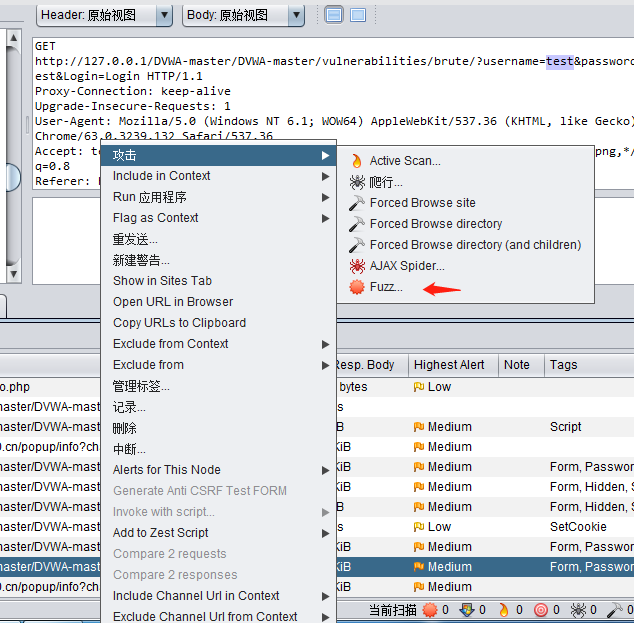

选中“历史”标签的url记录,右键选择 攻击--Fuzz,如下图

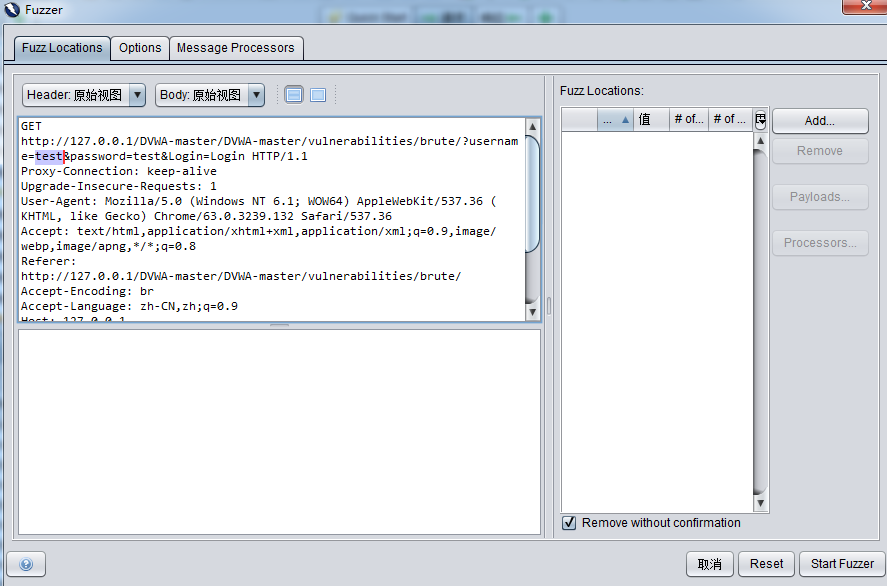

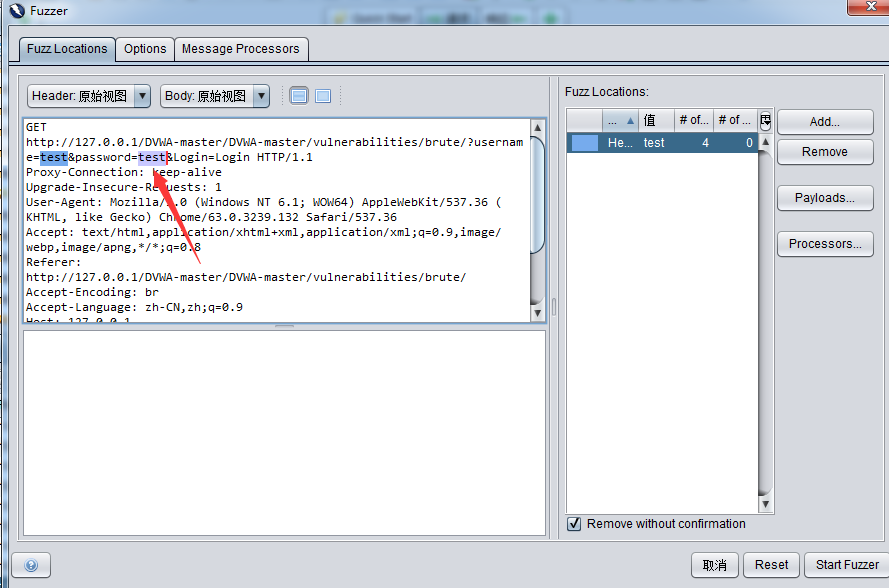

点击Fuzz后,进入如下页面

选中test,点击右侧的“Add” 按钮 ,在弹出的子框中,点击Add

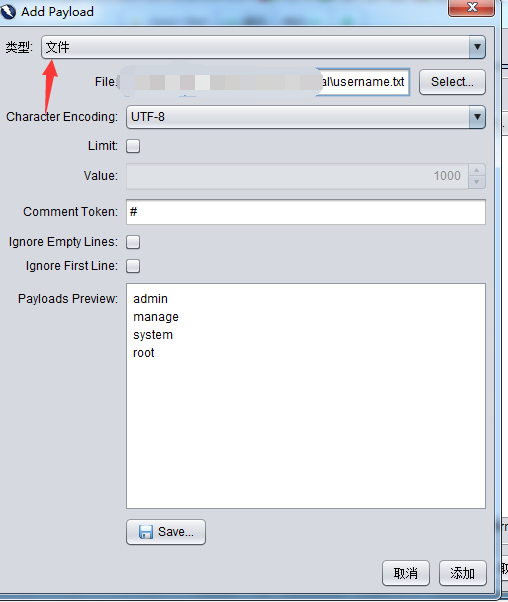

“类型”默认为“String” 即可手动输入猜测的用户名,也可以选择类型为“”文件“导入准备好的字典,如下:

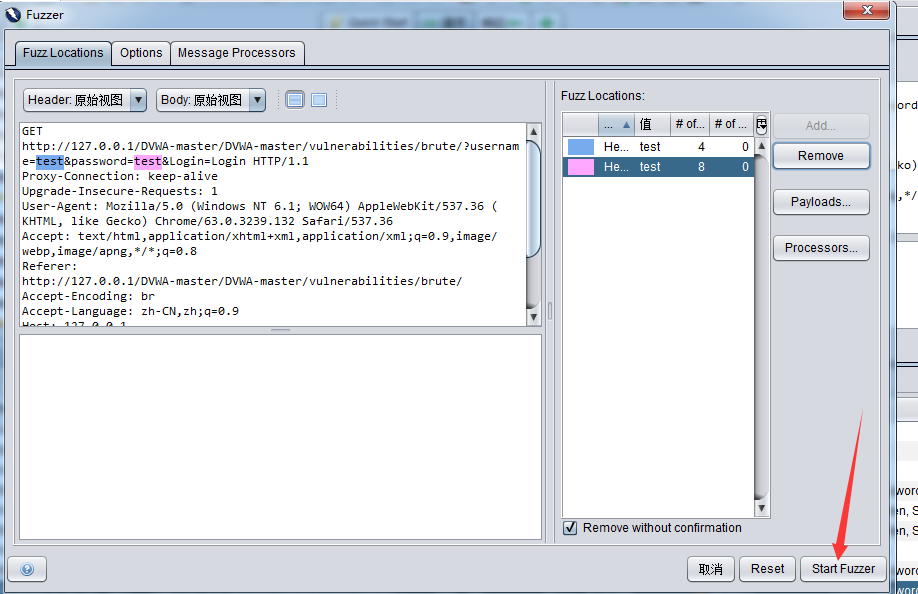

同样,对password也可以进行字典的导入,选中password的值test,点击”Add“

同样导入password的常用密码。点击”Start Fuzzer“,即开始进行username和password准备字典中个数乘积次数的自动匹配猜解。

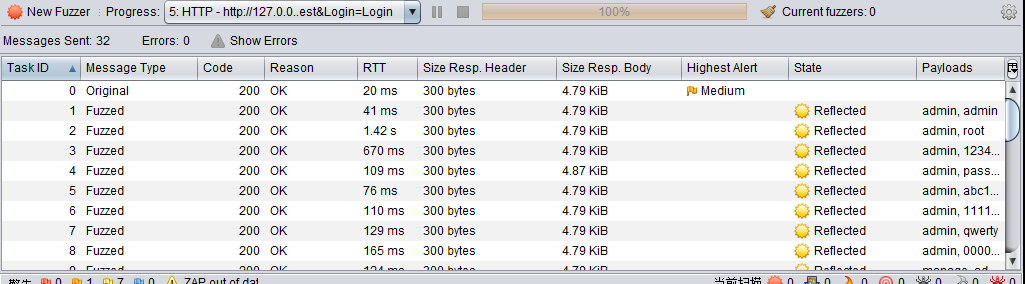

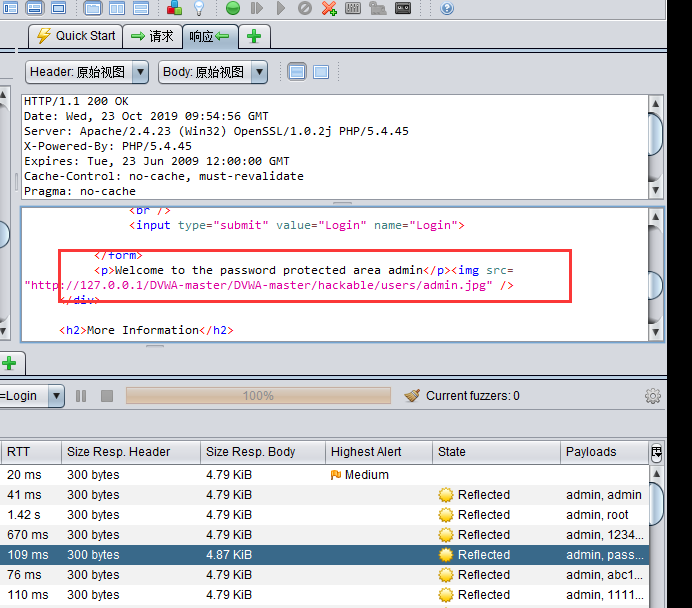

点击后,快速出来32条(4*8)结果,如下

查看结果中Size Resp Header 即数据包大小,只有一条是4.87kib,其他都是4.79kib,和第一次进行抓包时的大小一样。因登陆成功和失败的页面差异,不妨猜测这条包大小与众不同的记录即破解成功的记录。

验证一下,双击这条4.87kib大小的记录,查看请求和响应报文。发现响应报文中有”Welcome to the password protected area admin“ 这样一句话,显然破解成功。

在这条记录的请求报文,还是有记录的payloads中都有注明用户名、密码。所以,至此,得到了可以登陆的用户名密码。

尝试使用该用户名、密码登陆可成功。