文章解释了什么是GANDCRAB 5.1勒索软件病毒以及受害者如何在不损坏加密文件的情况下将其从计算机中删除。

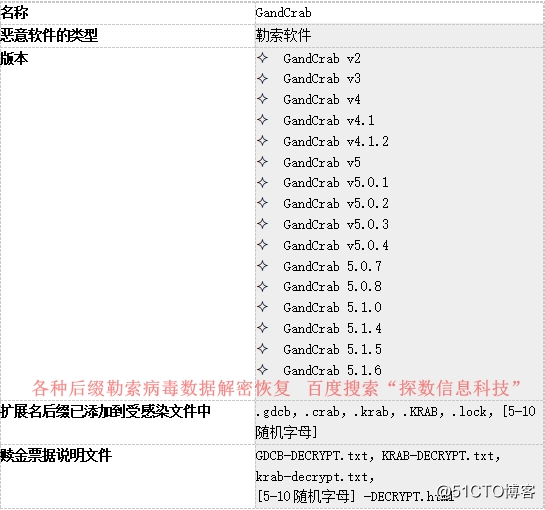

GANDCRAB 5.1勒索软件与该病毒的其他版本类似,该恶意软件旨在加密文件,然后将其作为人质,以换取赎金支付。该病毒的主要目的是让受害者支付DASH或BitCoin加密货币,以便让他们的文件再次工作,甚至免费提供1个文件解密。如果您的PC感染了GANDCRAB 5.1,我们建议您阅读这篇文章

| 威胁名称 | GANDCRAB v5.1 |

| 类别 | 勒索病毒。 |

| 主要活动 | GANDCRAB家族赎金病毒的变种。感染计算机,然后加密重要文件并将其作为要挟,直到支付了Dash或BitCoin的赎金。 |

| 存在的迹象 | 文件使用随机的6到8个字母的文件扩展名进行加密,该文件扩展名作为唯一ID,并且随着赎金指示删除了骗子和赎金票据的电子邮件。 |

| 传播 | 通过恶意电子邮件垃圾邮件和一套感染工具。 |

GANDCRAB病毒已被发现在一个新变种中,这次使用随机8字母文件扩展名,与之前的.KRAB和.CRAB完全无关。新的GANDCRAB勒索软件还通过TOR进行通信,在支付赎金后,它通过TOR发送解密器。如果您是使用随机后缀的新GANDCRAB v5.1勒索软件的受害者,我们建议您阅读本文并了解如何删除病毒文件并尝试解码加密对象。此变体遵循GandCrab之前的三个v5版本,称为:

GandCrab v5.0.1

GandCrab v5.0.4

GandCrab v5.1

GANDCRAB v5.1勒索病毒 - 它做了什么

作为GANDCRAB勒索软件系列的变体,存在多个版本,其中第一个是可解密的(.GDCB),据报道GANDCRAB v5.1勒索软件会留下%AppData% Windows目录中的一个或多个可执行文件。

执行此操作后,病毒可能会修改Windows注册表项,更具体地说是具有以下位置的Shell子项:

HKLM/Software/Microsoft/WindowsNT/CurrentVersion/Winlogon/Shell

然后,GANDCRAB v5.1病毒还可以修改Run注册表项以运行%AppData%目录中的可执行文件。关键是以下路径:

HKLM/Software/Microsoft/Windows/CurrentVersion/Run/

这可能导致病毒文件与Windows启动过程一起启动。

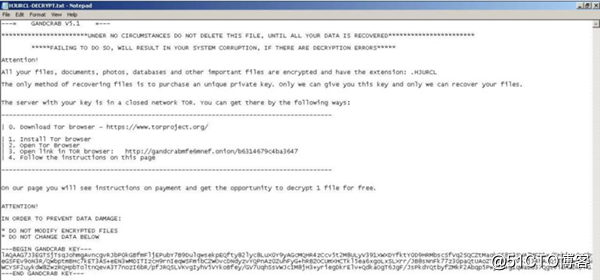

GANDCRAB勒索软件还会删除带有赎金消息的赎金票据文件,并将其置于易于查找的位置。然后,GANDCRAB v5.1病毒可能会***具有以下文件类型的文件来加密它们:

影片。

图片。

文档。

音频文件。

档案。

在GANDCRAB v5.1加密文件后,病毒不再能够打开文件,并将文件扩展名Filename.jpg。{8随机字母}附加到每个加密文件。

GANDCRAB V5.1勒索病毒 - 我是如何受到感染的

GANDCRAB v5.1勒索软件的感染过程主要通过垃圾邮件进行,这些电子邮件中嵌入了欺骗性邮件。此类消息可能假装从PayPal,USPS,FedEx等服务发送。它们可能包含伪装成发票和其他假类型文件的附件。其他社会工程技术包括:

虚假的按钮和图片就好像电子邮件是从社交媒体网站发送的,比如LinkedIn。

欺诈性的PayPal链接。

链接到GoogleDrive和虚假电子邮件,其外观与从Google发送的相同。

其他感染工具还可能包括使用torrent网站和其他第三方网站上传虚假更新,虚假安装程序以及其他欺诈性可执行文件。

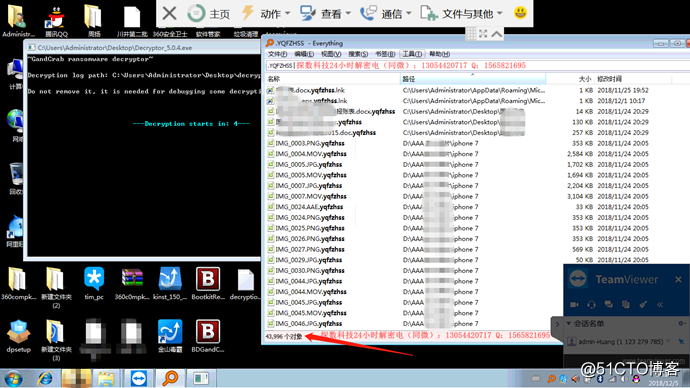

删除GANDCRAB v5.1 勒索病毒并获取加密文件

要删除GANDCRAB勒索软件的5.1版本,建议重点关注以下删除说明并以安全模式启动计算机。如果以下说明中的手动删除不适合您,安全专业人员建议您下载功能强大的反恶意软件工具,以便将来快速删除GANDCRAB 5.1勒索软件并保护您的计算机。如果您想要恢复由GANDCRAB加密的文件,我们在下面提供了一些可能有助于解决此问题的建议。

以安全模式启动

对于Windows:

1)按住Windows键和R

2)将出现一个运行窗口,在其中键入“msconfig”并按Enter键

3)窗口出现后,转到Boot选项卡并选择Safe Boot

在任务管理器中删除GANDCRAB v5.1

1)同时按CTRL + ESC + SHIFT 。

2)找到“进程”选项卡。

3)找到GANDCRAB v5.1的恶意进程,通过右键单击它并单击“结束进程”来结束它的任务

消除GANDCRAB v5.1的恶意注册表

对于大多数Windows变体:

1)按住Windows按钮和R.

2)在“运行”框中键入“Regedit”并按“Enter”。

3)按住CTRL + F键并键入GANDCRAB v5.1或病毒的恶意可执行文件的文件名,该文件名通常位于%AppData%,%Temp%,%Local%,%Roaming%或%SystemDrive%中。

4)找到恶意注册表对象后,其中一些通常位于Run和RunOnce子项中,将其永久删除并重新启动计算机。以下是查找和删除不同版本的密钥的方法。

对于Windows 7:打开“开始”菜单,然后在搜索类型中键入regedit - >打开它。 - >按住CTRL + F按钮 - >在搜索字段中输入GANDCRAB v5.1病毒。

赢取8/10用户:开始按钮 - >选择运行 - >键入regedit - >按Enter键 - >按CTRL + F按钮。在搜索字段中键入GANDCRAB v5.1。

恢复由GANDCRAB v5.1 Ransomware加密的文件。

方法1: 使用Shadow Explorer。如果您在Windows机器上启用了文件历史记录,您可以做的一件事就是使用Shadow Explorer来恢复文件。不幸的是,一些勒索软件病毒可能会使用管理命令删除这些影子卷副本,以防止您这样做。

方法2:如果您尝试使用第三方解密工具解密文件。有许多防病毒提供商在过去几年中解密了多个勒索软件病毒,并为他们发布了解密器。如果您的勒索软件病毒使用可解密病毒使用的相同加密代码,您可能会获得这些文件。但是,这也不是保证,因此您可能希望使用原始加密文件的副本尝试此方法,因为如果第三方程序篡改其加密结构,则可能会永久损坏它们。以下是要寻找的供应商:

方法3:使用数据恢复工具。该方法由该领域的多位专家提出。它可用于扫描硬盘驱动器的扇区,从而重新加密加密文件,就好像它们被删除一样。大多数勒索软件病毒通常删除文件并创建加密副本以防止此类程序恢复文件,但并非所有这些都是复杂的。因此,您可能有机会使用此方法还原某些文件。

关注服务号,交流更多解密文件方案和恢复方案: