一、Tomcat的配置文件

tomcat所有的配置文件放在conf文件夹中,其中核心配置文件是server.xml

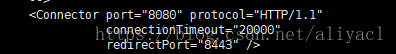

1.更改Tomcat服务器启动端口

vi /tomcat/conf/server.xml

【注】一旦更改server.xml,必须重启服务

更改端口后也必须以新的端口去访问(假如把原先默认的端口8080改为8081):http://localhost:8081/

二、Tomcat服务器虚拟目录的映射方式

方式一:在server.xml的host标签中更改<Context path>和<docBase>即可将后者的web应用映射到前者的虚拟目录下

其中,context表示上下文,代表就是一个javaWeb应用,context有两个属性:

path:用来配置虚拟目录,必须以/开头;

docBase:用来配置此虚拟目录对应着的硬盘上的Web应用所在目录。

方式二:将硬盘上的JavaWeb目录直接拷贝到tomcat的webapp目录下,让tomcat服务器自动映射

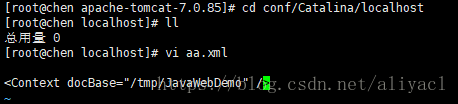

方式三:在tomcat的\conf\Catalina\localhost目录下添加一个xml的文件,可任意取名,然后在该文件中添加Context元素映射JavaWeb应用

三、Tomcat服务器配置虚拟主机

step1:在server.xml使用如下方式配置一个虚拟主机

<Host name="www.test.cn" appBase="/temp/JavaWebApps">

</Host>step2:系统中注册域名

四、浏览器和服务器交互图

五、关于互联网上的加密原理

1、对称加密:加密和解密都使用同一个密钥

问题:如何把密钥安全地传递到解密者手上

2、非对称加密:需要两个密钥,公开密钥和私有密钥;如果用公开密钥加密,就只有对应的私钥才能解密;如果用私钥加密,只有对应的公钥才能解密

非对称加密原理:

a.A向B发送信息,A和B都有产生一对加密和解密的公钥和密钥;

b.A的私钥保密,A的公钥告诉B;B的私钥保密,B的公钥告诉A;

c.A要发消息给B,A用B的公钥加密;

d.A将消息发送给B

e.B收到消息将自己私钥解密A的消息

问题:A向B发消息,如何保证A拿到的公钥是B的?

解决:只能靠第三方机构(CA),A向B发数据,B先将公钥发给CA,CA确认是B的后发给A

3、https连接器

要做到浏览器和服务器的加密传输,首先得针对服务器生成一份数字证书

step1:生成Tomcat服务器的数字证书

step2:配置https连接器

step3:安装数字证书