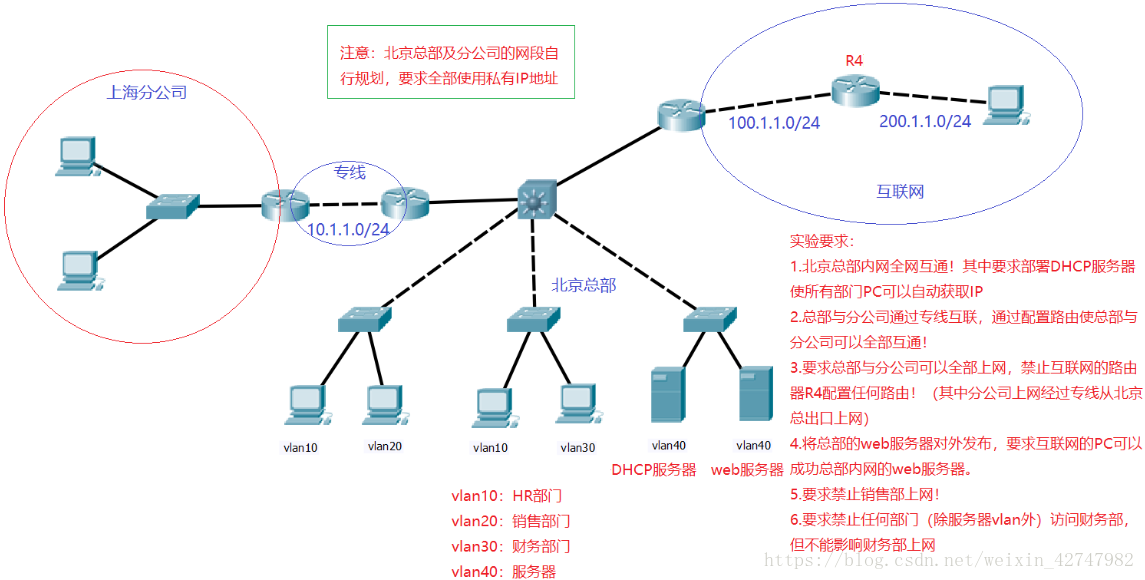

NAT、ACL综合实验

一、使北京总部PC通过DHCP服务器自动获取IP

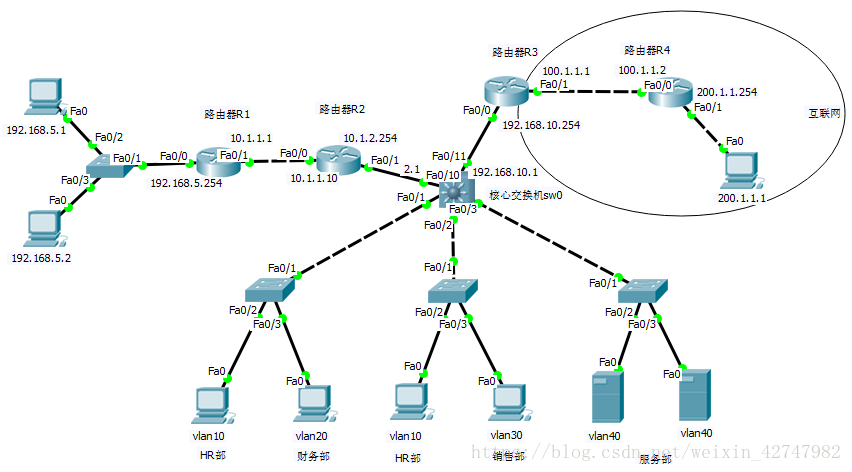

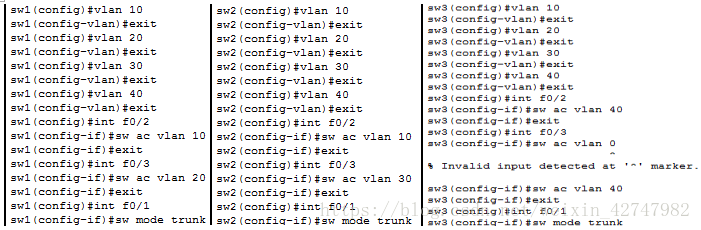

1、三个交换机的设置,整个实验只有下面这些

给北京总部下的三台交换机分别创建4个vlan,并将端口添加到相应的vlan,并为相应端口设置trunk

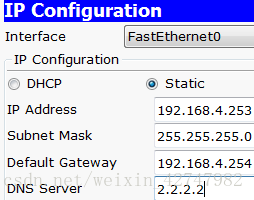

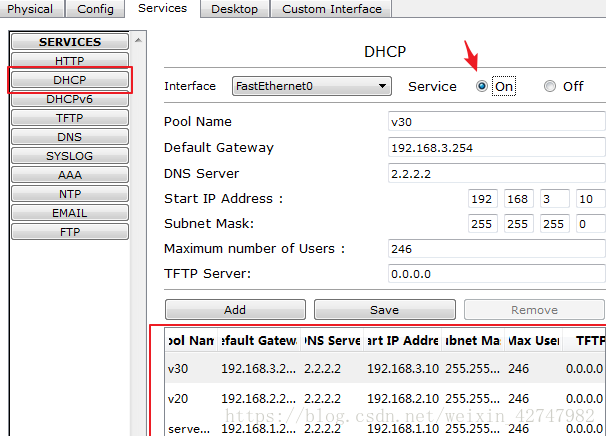

2、DHCP服务器的设置,整个实验只有下面2步。

给DHCP服务器配置静态IP、掩码、网关、DNS

给DHCP服务器配置DHCP服务

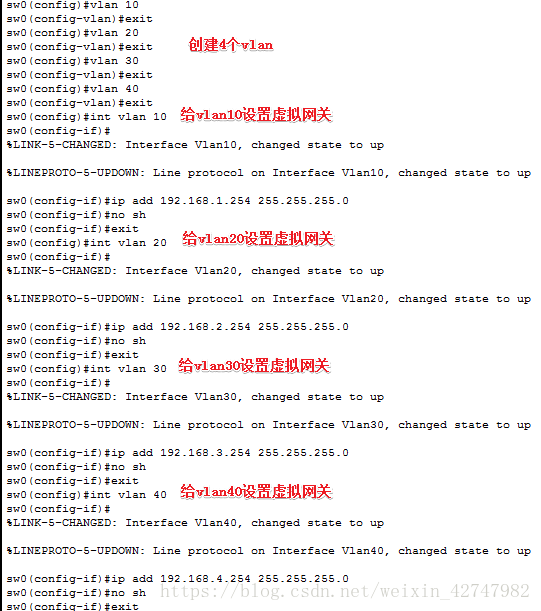

3、配置核心交换机

进入核心交换机,创建4个vlan,并分别给4个vlan设置4个网关

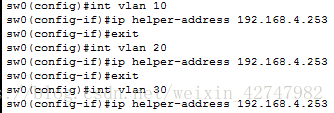

分别将DHCP服务器的IP地址中继到各个vlan中

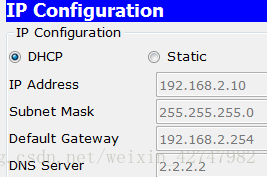

北京总部下PC已成功通过DHCP服务器获取到IP

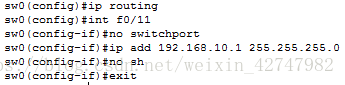

4、给核心交换机连接外网的端口配置IP

开启核心路由器三层交换功能,并将核心交换机二层端口升级为三层端口,并为该三层端口配置10网段IP

再给连接到分公司的端口升级为三层端口,并设置IP

二、让分公司与总部实现全网互通:

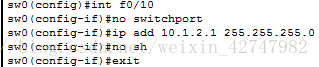

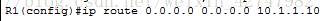

为分公司R1设置路由表

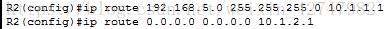

为分公司R2设置路由表

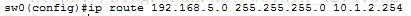

在核心交换机增加路由表

经此三步,总部与分公司实现互通。

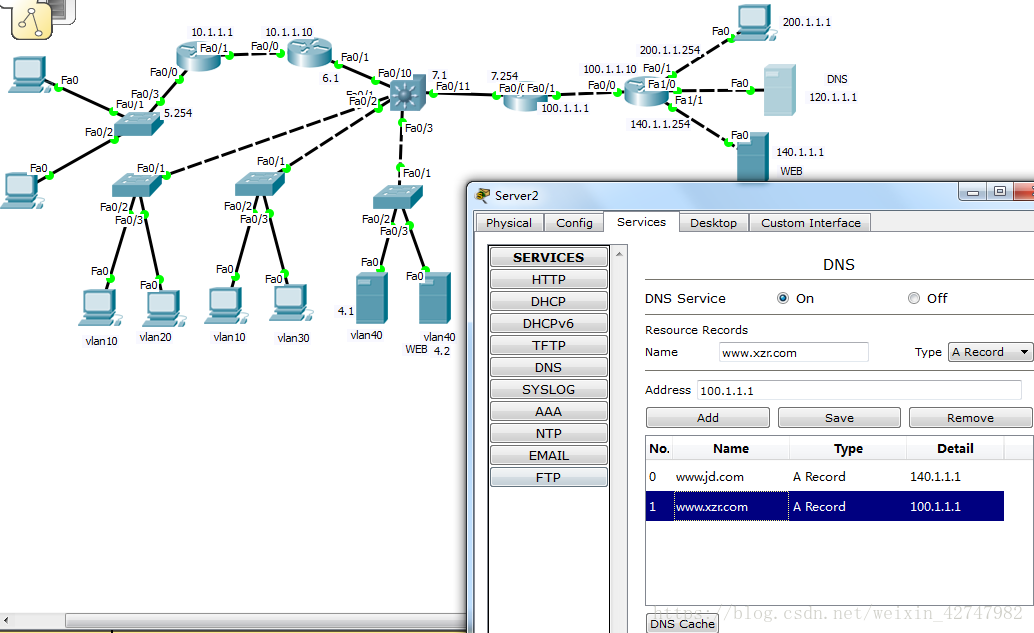

三、让内网上网访问外网,即设置NAT

完善IP、路由配置

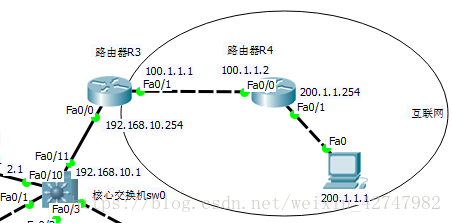

分别为路由器R3、R4 及 互联网上一台主机配置IP如下

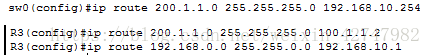

给核心交换机sw0和路由器R3配置 路由表

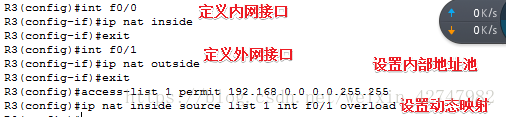

给路由器R3定义 内网接口、外网接口、内部地址池、动态映射

全网互通后,设置用外网PC访问web服务

设置web服务器静态地址为192.168.4.252,在给web服务器设置静态端口映射

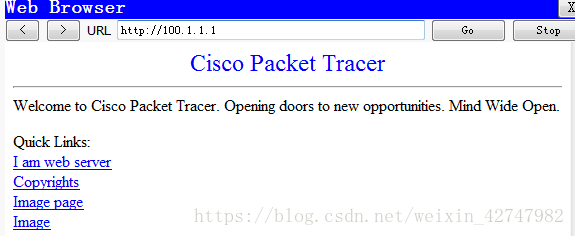

验证:成功使用外网PC通过web访问100.1.1.1 ,能映射到web服务器的web服务上

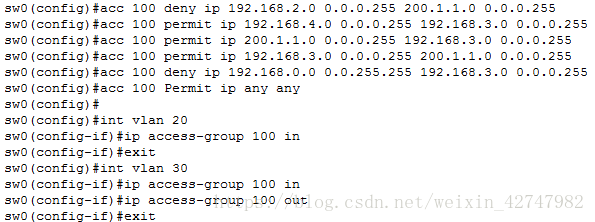

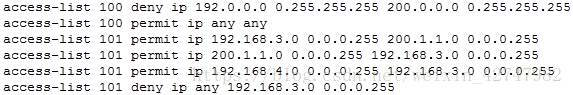

设置ACL

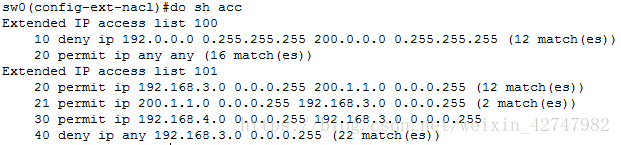

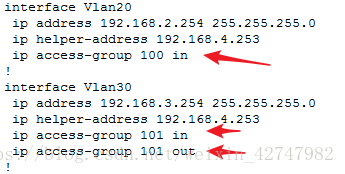

禁止vlan20的销售部上网,禁止任何人访问vlan30的财务部,但允许服务器访问财务部,允许财务部上网

acc 100 deny ip 192.168.2.0 0.0.0.255 200.1.1.0 0.0.0.255

acc 100 permit ip 192.168.4.0 0.0.0.255 192.168.3.0 0.0.0.255

acc 100 permit ip 200.1.1.0 0.0.0.255 192.168.3.0 0.0.0.255

acc 100 permit ip 192.168.3.0 0.0.0.255 200.1.1.0 0.0.0.255

acc 100 deny ip 192.168.0.0 0.0.255.255 192.168.3.0 0.0.0.255

acc 100 permit ip any any

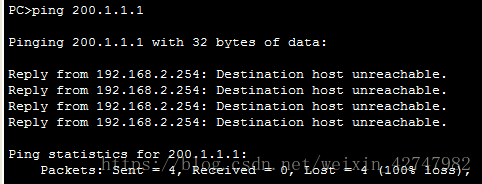

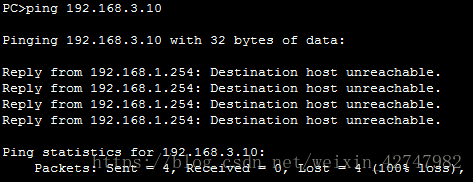

验证

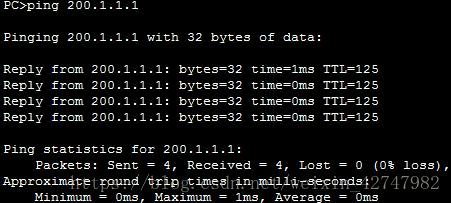

Vlan20的销售部ping 不通外网

内网的pc也无法ping通财务部

财务部能上网

实验成功

另 ACL

ip access-list extended 101

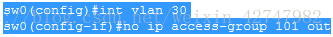

如果要删除表101在out的方向。

由于 101表贴在vlan30口,因此

先进入该口 int vlan 30

再删除 no ip access-group 101 out

如果删了out方向的表,功能依然相同。其他PC访问财务部,不是“主机不可达”,而是“请求超时”。

ACL权限设置的其他更精简的方案

acc 100 permit ip any 192.168.0.0 0.0.255.255

acc 100 deny ip any any

int vlan 20

ip access-group 100 in

acc 101 permit ip 192.168.4.0 0.0.0.255 any

acc 101 deny ip 192.168.0.0 0.0.255.255 any

acc 101 permit ip any any

int vlan 30

ip access-group 101 out

总部的WEB服务器192.168.4.2中继到100.1.1.1上

在互联网的DNS服务器上添加域名和映射的地址,互联网PC可以通过访问映射的地址或域名访问。