ssh公钥认证的原理

所谓的公钥认证,实际上是使用一对加密字符串,一个称为公钥(public key),任何人都可以看到其内容,用于加密;另一个称为私钥(private key),只有拥有者才能看到,用于解密。通过公钥加密过的密文使用私钥可以轻松解密,但根据公钥来猜测私钥却十分困难。

ssh 的公钥认证就是使用了这一特性。服务器和客户端都各自拥有自己的公钥和私钥。为了说明方便,以下将使用这些符号。

Ac:客户端公钥

Bc:客户端私钥

As:服务器公钥

Bs:服务器私钥

在认证之前,客户端需要将公钥 Ac 放到服务器上。

认证过程分为两个步骤。

- 会话密钥(session key)生成

a.客户端请求连接服务器,服务器将 As 发送给客户端。

b.服务器生成会话ID(session id),设为 p,发送给客户端。

c.客户端生成会话密钥(session key),设为 q,并计算 r = p xor q。

d.客户端将 r 用 As 进行加密,结果发送给服务器。

e.服务器用 Bs 进行解密,获得 r。

f.服务器进行 r xor p 的运算,获得 q。

至此服务器和客户端都知道了会话密钥q,以后的传输都将被 q 加密。 - 认证

a.服务器生成随机数 x,并用 Ac 加密后生成结果 S(x),发送给客户端

b.客户端使用 Bc 解密 S(x) 得到 x

c.客户端计算 q + x 的 md5 值 n(q+x),q为上一步得到的会话密钥

d.服务器计算 q + x 的 md5 值 m(q+x)

e.客户端将 n(q+x) 发送给服务器

f.服务器比较 m(q+x) 和 n(q+x),两者相同则认证成功。

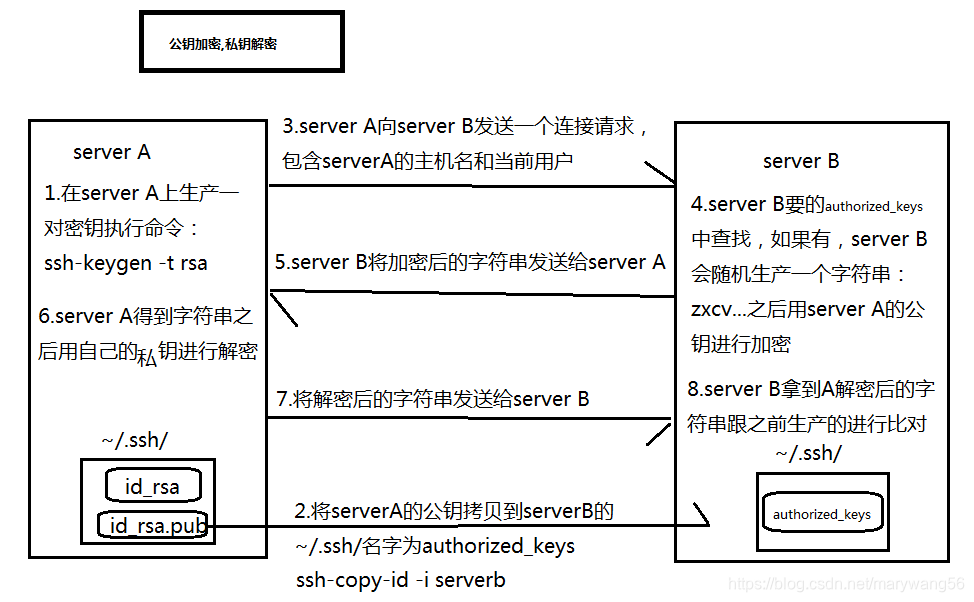

这个是一个比较详细认证过程,包括了会话密钥的生成。网络上大部分图片只涵盖了认证的过程,如下图,可以照着图简单作以说明:

图中步骤1,2 涵盖了前提条件(生成密钥对并存储在服务器上)

图中步骤3对应1a中客户端请求连接服务器

图中步骤4,5对应2a服务器生成随机数 x,并用 Ac 加密后生成结果 S(x),发送给客户端

图中步骤6对应2b客户端使用 Bc 解密 S(x) 得到 x

图中步骤7对应2c,2e,因为图片中没有生成会话密钥或者简略该步可以理解q=0。

图中步骤8对应2d,2f比对一致则认证成功。

以上是作者翻阅网络资料得出的结论,或许有不准确的地方,可做参考理解,如有错误还请留言指正。

参考链接:http://blog.csdn.net/cnbird2008/article/details/8038926