一,风险分为内部和外部

首先内部:

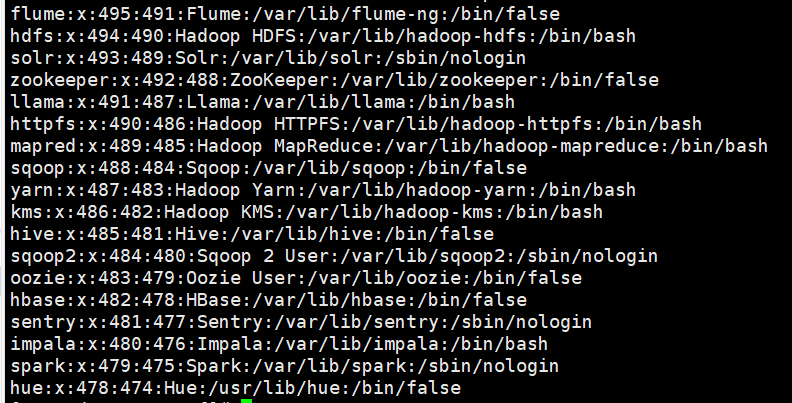

CDH大数据集群部署过程中会自动创建以服务命名的用户,如图所示

用户名(login_name):口令位置(passwd):用户标识号(UID):用户组标识号(GID):注释性描述(users):主目录(home_directory):登陆shell(Shell)

cat /etc/shadow

shadow文件中第二列的格式,它是加密后的密码。该列为"!!",即":!!:",表示该用户从来没设置过密码。

如此,导致存在恶意用户伪装成真正的用户或者服务器入侵到hadoop集群上,恶意的提交作业,修改JobTracker状态,篡改HDFS上的数据,伪装成NameNode 或者TaskTracker接受任务等。

解决办法:

加入了Kerberos认证机制。使得集群中的节点就是它们所宣称的,是信赖的。Kerberos可以将认证的密钥在集群部署时事先放到可靠的节点上。集群运行时,集群内的节点使用密钥得到认证。只有被认证过节点才能正常使用。企图冒充的节点由于没有事先得到的密钥信息,无法与集群内部的节点通信。防止了恶意的使用或篡改Hadoop集群的问题,确保了Hadoop集群的可靠安全。